Redes de Datos

Capa de enlace de datos

Protocolo ARP

Protocolo Ethernet

Ingeniería de software

M.Sc. Johan Sebastian Giraldo H

Protocolo ARP

◼ Address Resolution Protocol.

◼ Especificado en el RFC 826 de noviembre de 1982.

◼ Establece la forma de traducir una dirección IP a la dirección MAC de la tarjetaderedasociada.

Protocolo ARP

◼ Suponga que el nodo con dirección IP

222.222.222.220 quiere enviar un datagrama al nodo 222.222.222.222.

◼ El nodo origen usa el protocolo ARP para conocer la dirección MAC del nodo destino.

Protocolo ARP

◼ ARP solo resuelve las direcciones de los hosts que están en la misma red.

◼ Cómo el nodo origen determina la dirección MAC del nodo con dirección IP 222.222.222.222?

◼ Si la dirección IP no está en la misma red, ARP retorna un error.

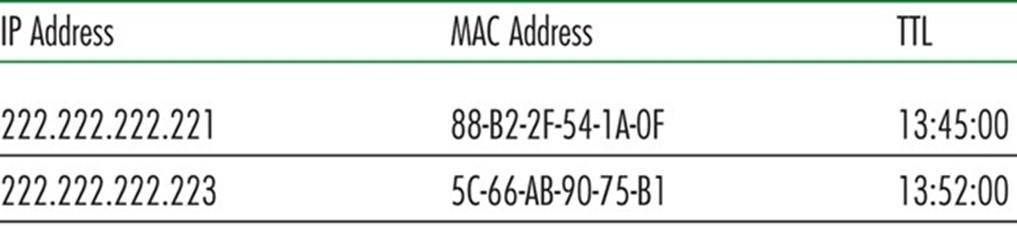

◼ Los hosts y los routers guardan una tabla ARP con el mapeo de direcciones IP a direcciones MAC ya conocidas. Esta tabla se conoce como caché ARP.

Protocolo ARP

◼ TTL indica cuándo se debe borrar esa entrada de la tabla. Por ejemplo, 20 minutos.

◼ Solo los nodos conocidos estarán en la tabla, a menos que ya haya sido eliminada la información por envejecimiento.

Protocolo ARP

◼ El protocolo funciona con base en el envío de un mensaje de consultaARP en broadcast.

◼ El nodo que tiene configurada la dirección IP solicitada responde con un mensaje de respuesta ARP dentro de un frame estándar.

◼ El protocolo ARP no necesita ninguna clase de configuración ni mantenimiento ya que las entradas de la tablaARP se borran cuando expira elTTL.

Protocolo ARP

◼ Cuando el host de destino está en una red distinta, el router es quien contesta el mensaje de consulta ARP.

◼ Un router tiene una tabla ARP por cada interfaz de red configurada.

◼ Es responsabilidad del router la entrega del paquete para que siga su camino hacia el destino.

Protocolo ARP

◼ El comando arp -a muestra el contenido de la tabla ARP.

Protocolo ARP

◼ El comando arp -s agrega una entrada a la tabla ARP.

Protocolo ARP

◼ El comando arp -d elimina una entrada a la tabla ARP.

Protocolo ARP

◼ El comando arp -d * limpia el cachéARP.

Protocolo RARP

◼ El Protocolo de resolución inversa de direcciones (RARP) asocia las direcciones MAC conocidas a direcciones IP.

◼ Es posible que un dispositivo de red, como por ejemplo un host sin disco, conozca su dirección MAC pero no su dirección IP.

◼ RARP permite que el dispositivo realice una petición para conocer su dirección IP.

Protocolo RARP

◼ El Protocolo de resolución inversa de direcciones (RARP) asocia las direcciones MAC conocidas a direcciones IP.

◼ Es posible que un dispositivo de red, como por ejemplo un host sin disco, conozca su dirección MAC pero no su dirección IP.

◼ RARP permite que el dispositivo realice una petición para conocer su dirección IP.

Protocolo RARP

◼ Los dispositivos que usan RARP requieren que haya un servidor RARP en la red para responder a las peticiones RARP.

◼ Las peticiones RARP se envían en broadcast a la LAN.

◼ RARP utiliza el mismo formato de paquete que ARP.

Protocolo Ethernet

◼ Es la tecnología LAN alambrada

“dominante” en el mercado:

◼ Las tarjetas de red son baratas.

◼ Fue la primera tecnología ampliamente usada en las LAN.

◼ Es más simple y económica que otras tecnologías LAN.

◼ Maneja velocidades entre 10 Mbps y 10Gbps.

Protocolo Ethernet

◼ Originalmente era utilizada para una topología en bus.

◼ Posteriormente cambió a una topología en estrella como se utiliza en la actualidad.

Estructura de un frame Ethernet

◼ Preámbulo: Es una secuencia con un patrón definido. Se utiliza para sincronización.

◼ Direcciones MAC destino y origen.

◼ Tipo: Identificación del protocolo de la capa de red.

◼ Datos.

◼ CRC:Comprobación de redundancia cíclica.Utilizado para el control de errores.

Preámbulo

◼ 8 bytes.

◼ Cada uno de los primeros 7 bytes tiene un valor 10101010;elúltimobytedelpreámbuloes10101011.

◼ Los primeros siete bytes sirven para despertar al adaptador receptor y sincronizar el reloj con el del transmisor.

◼ El último byte indica al adaptador destino que a continuaciónvieneunframeEthernet.

Direcciones Mac

◼ Destino: 6 bytes.

◼ Origen: 6 bytes.

◼ Son utilizadas para identificar de dónde proviene el frame y cuál es el destinatario.

◼ Es posible que el mensaje sea recibido por otros adaptadores de red diferentes al destinatario. En ese caso, el frame es descartado.

Tipo

◼ 2 bytes.

◼ Permite saber a qué protocolo corresponde el contenido del campo de datos del frame.

◼ Cada protocolo de la capa de red tiene su propio número estandarizado.

◼ El protocolo ARP también tiene su propio número.

◼ Es similar al campo Tipo de protocolo en el datagrama IP.

◼ Algunos números: 0x0800 IP; 0x0806 ARP; 0x86DD IPv6.

◼ Otros números asignados: http://www.iana.org/assignments/ethernetnumbers.

Campo de datos

◼ 46 a 1500 bytes.

◼ Usualmente este campo lleva el datagrama IP.

◼ Si el datagrama excede 1500 bytes, entonces el host debe fragmentar el datagrama.

◼ Si el datagrama tiene menos de 46 bytes, el campo de datos tiene que ser rellenado para alcanzar los 46 bytes.

CRC - FCS

◼ 4 bytes.

◼ Comprobación de redundanca cíclica (Cyclic redundancy check).

◼ También llamado Secuencia de verificación de frame (Frame Check Sequence).

◼ Es un código de detección de errores de longitud fija diseñado para verificar la integridad del frame.

◼ La CRC se calcula en el receptor sin tener en cuenta los bits del preámbulo.

◼ Si se detectan errores, el frame es descartado.

Tecnologías Ethernet

◼ Ethernet tiene diferentes versiones, entre ellas:

10BaseT

100BaseTX

1000BaseTX

10GBaseT

◼ Estas y otras tecnologías Ethernet han sido estandarizadas con el paso de los años por el grupo IEEE 802.3.

Tecnologías Ethernet

◼ La primera parte del acrónimo se refiere a la velocidad (en Mbps), con excepción de 10GBaseT cuya velocidad es de 10Gbps.

◼ Base, se refiere a banda base, lo que significa que el medio físico solamente lleva la señal y no hace ninguna clase de modulación o cambio de la señal.

◼ La parte final del acrónimo significa el medio físico de transmisión (T:cable UTP, F: Fibra óptica).

Tecnologías Ethernet

◼ Las diferentes versiones de Ethernet tienen limitaciones en la distancia del cable.

◼ Por ejemplo, Ethernet 100BaseTX está limitado a 100 metros de distancia en cable UTP y 100BaseFX está limitado a varios kilómetros de fibra óptica.

◼ Estas limitaciones permiten establecer la utilidad que se le va a dar a cada versión del protocolo.

Tecnologías Ethernet

Cada vez que sale una nueva tecnología se busca la compatibilidad hacia atrás para permitir la utilización de la amplia base instalada.

¡ GRACIAS !

Referencias

◼Carlos Eduardo Gómez Montoya, PhD. Luis Eduardo

SepúlvedaRodríguez,PhD.Capadeenlacededatos.

Instrucciones para la línea de comandos

Sistemas tipo Unix

◼ arp -d ip

◼ ping ip

◼ arp -a