Los diferentes actos delictivos obligaron a las personas a pensar en tecnologías o mecanismos para su prevención y reacción, y con ello aparecieron las soluciones de cámaras de seguridad, control de acceso, circuitos cerrados, etc.

En especial, hasta hace unos pocos años, las cámaras de seguridad se pensaban como una tecnología que permitía vigilar diferentes zonas y proteger bienes. Estas cámaras fueron evolucionando, no solo en su calidad de imagen y conectividad, sino que también se convirtieron en una herramienta que ofrecía a sus clientes algo más que simples imágenes a través de software complementarios.

Actualmente una cámara de seguridad es una herramienta que otorga gran calidad de imagen sin importar las condiciones climáticas, pero que además se utiliza para hacer inteligencia, identificar posibles sospechosos y actuar con mayor rapidez y eficacia ante un posible acto delictivo. Todo esto gracias al deep learning, a la inteligencia artificial y al Internet de las Cosas, desarrollos que también han sabido aprovechar los sistemas de gestión de video (VMS).

Pero hoy en día me llama la atención el saber que estas tecnologías ya no solo se ofrecen como soluciones para seguridad, sino que nuestra industria ha venido encontrando nuevos nichos de mercado donde estos desarrollos pueden ser aplicados eficazmente, como es el caso de la gestión operativa de las empresas y como proveedores de datos para estas. Entonces ahora una cámara y un VMS permiten la gestión de negocios inteligentes, hacer seguimientos, optimizar procesos, entre otras acciones.

Nuestras soluciones encontraron nuevas oportunidades de negocio, algo que ya muchas fábricas y distribuidores han identificado e implementado de buena manera en América Latina.

Me complace saber que en nuestra industria exista un nicho más de mercado, que aún tiene mucho por explorar pero que será muy beneficioso para los integradores y para los clientes finales.

DUVÁN CHAVERRA AGUDELO

Editor

dchaverra@ventasdeseguridad.com

Es una publicación periódica propiedad de Latin Press, Inc.

Producida y distribuida para Latin Press, Inc. por Latin Press Colombia y Latin Press USA

DIRECCIÓN GENERAL

Max Jaramillo / Manuela Jaramillo

EDITOR JEFE

Duván Chaverra dchaverra@ventasdeseguridad.com

EDITORA

Iris Montoya imontoya@ventasdeseguridad.com

GERENTE DE PROYECTO

Sandra Camacho scamacho@ventasdeseguridad.com

GERENTES DE CUENTA MÉXICO

Verónica Marín vmarin@ventasdeseguridad.com

COLOMBIA

Fabio Giraldo fgiraldo @ventasdeseguridad.com

DATABASE MANAGER

Maria Eugenia Rave mrave@ventasdeseguridad.com

JEFE DE PRODUCCIÓN

Fabio Franco ffranco@ventasdeseguridad.com

DIAGRAMACIÓN Y DISEÑO

Jhonnatan Martínez jmartinez@ventasdeseguridad.com

PORTADA Canva - sefa ozel

TELÉFONOS OFICINAS:

Latin Press USA Miami, USA Tel +1 [305] 285 3133

LATIN PRESS MÉXICO

Ciudad de México Tel +52 [55] 4170 8330

LATIN PRESS COLOMBIA Bogotá, Colombia Tel +57 [601] 381 9215

São Paulo, Brasil Tel +55 [11] 3042 2103

Miembro de Sirviendo a los miembros de

Colaboran en esta edición:

• Gigi Agassini • Germán Cortés

• Jaime Moncada

Las opiniones expresadas por los autores de los artículos en esta revista no comprometen a la casa editora.

Impreso por Panamericana Formas e Impresos S.A. Quien solo actúa como impresor Impreso en Colombia - Printed in Colombia

ISSN 1794-340X

PORTADA

08

Top 100 integradores más reconocidos en Latinoamérica: ¿Cómo se hace?

VENTAS DE SEGURIDAD, para su sexta edición de 2022, destaca nuevamente la labor de los integradores de la región en pro del crecimiento de la industria, por eso nos dimos a la tarea de realizar, por séptimo año consecutivo, el Top 100 de integradores con mayor RECONOCIMIENTO en Latinoamérica.

20 La compleja labor de prevenir incendios estructurales en Latinoamérica

La prevención de incendios en edificios de uso mixto afronta varios retos, en una tarea precisa y contra reloj que se juega el irremplazable valor de las vidas humanas.

30 22 errores en la infraestructura para redes electrónicas (II)

Segunda parte de este artículo donde se destacan los siguientes once errores señalados en el listado de 22 para esta clase de infraestructuras.

52

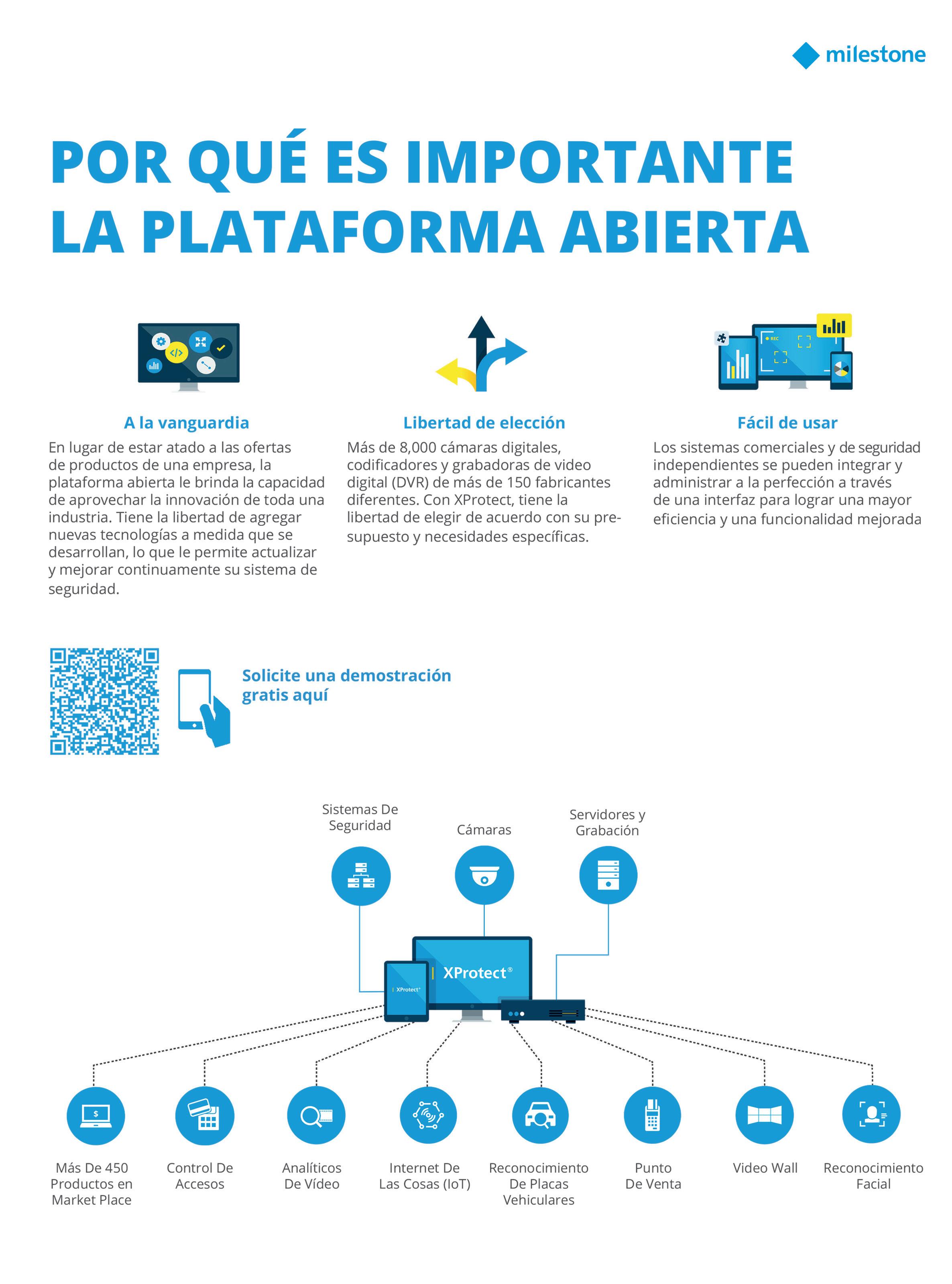

La apuesta en América Latina, planes a futuro, nuevos productos y retos, son algunos de los puntos clave que destacó Thomas Jensen, CEO de Milestone, en una entrevista otorgada a Ventas de Seguridad durante MIPS 2022.

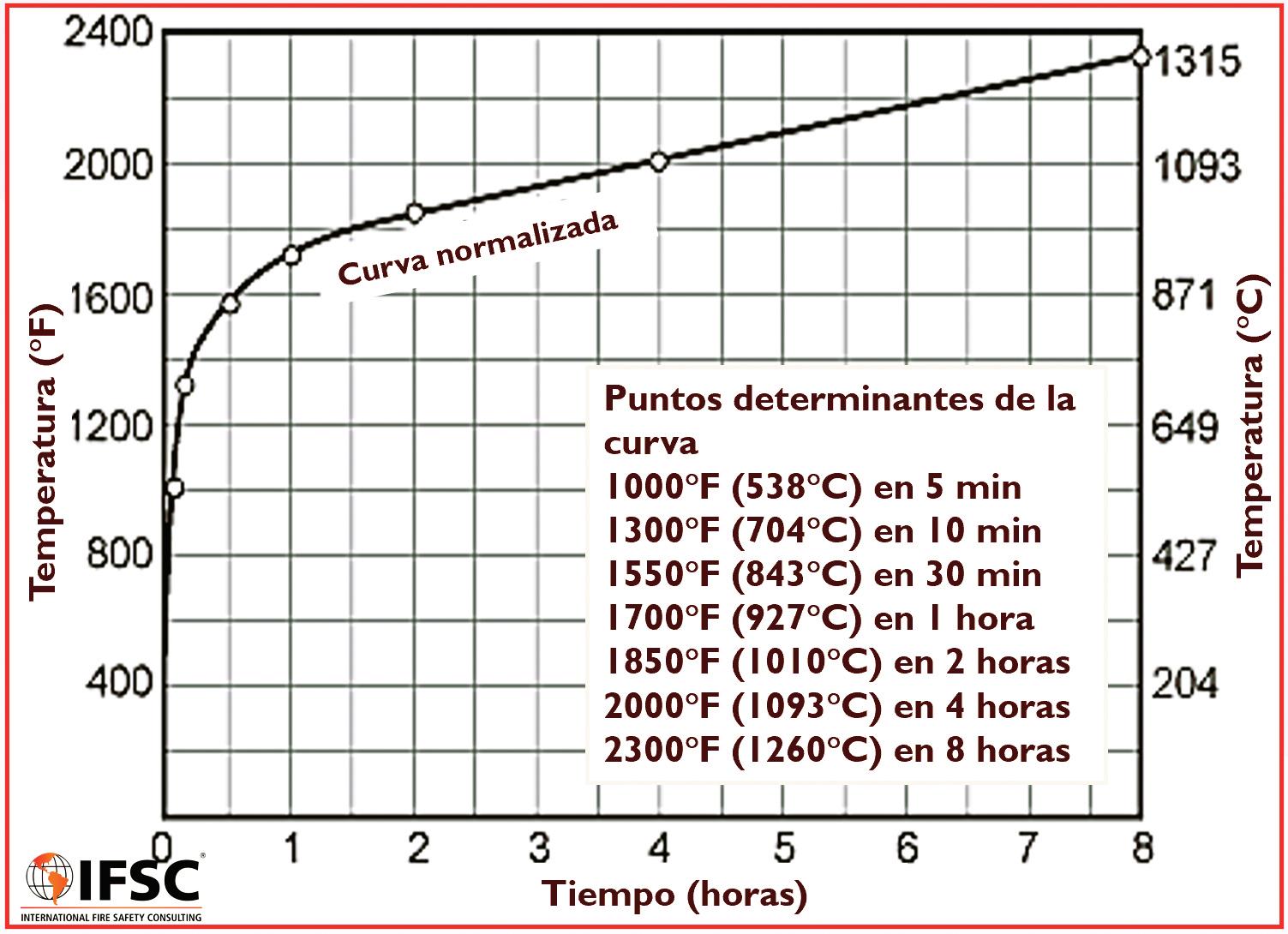

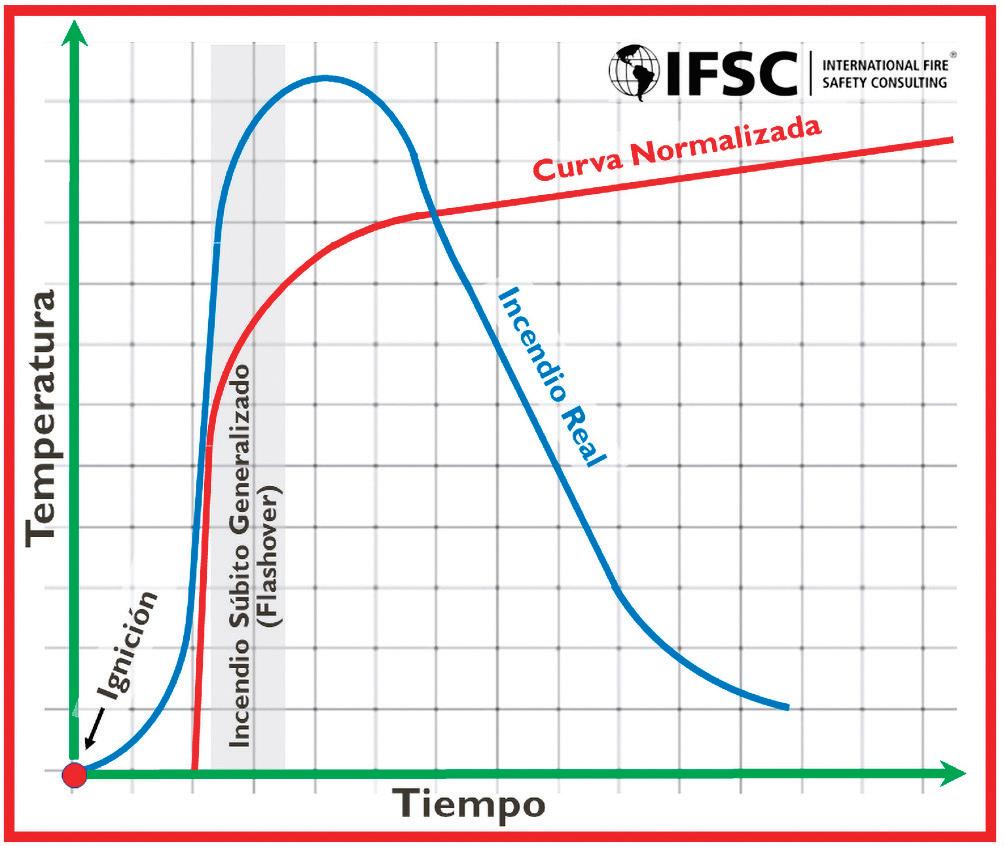

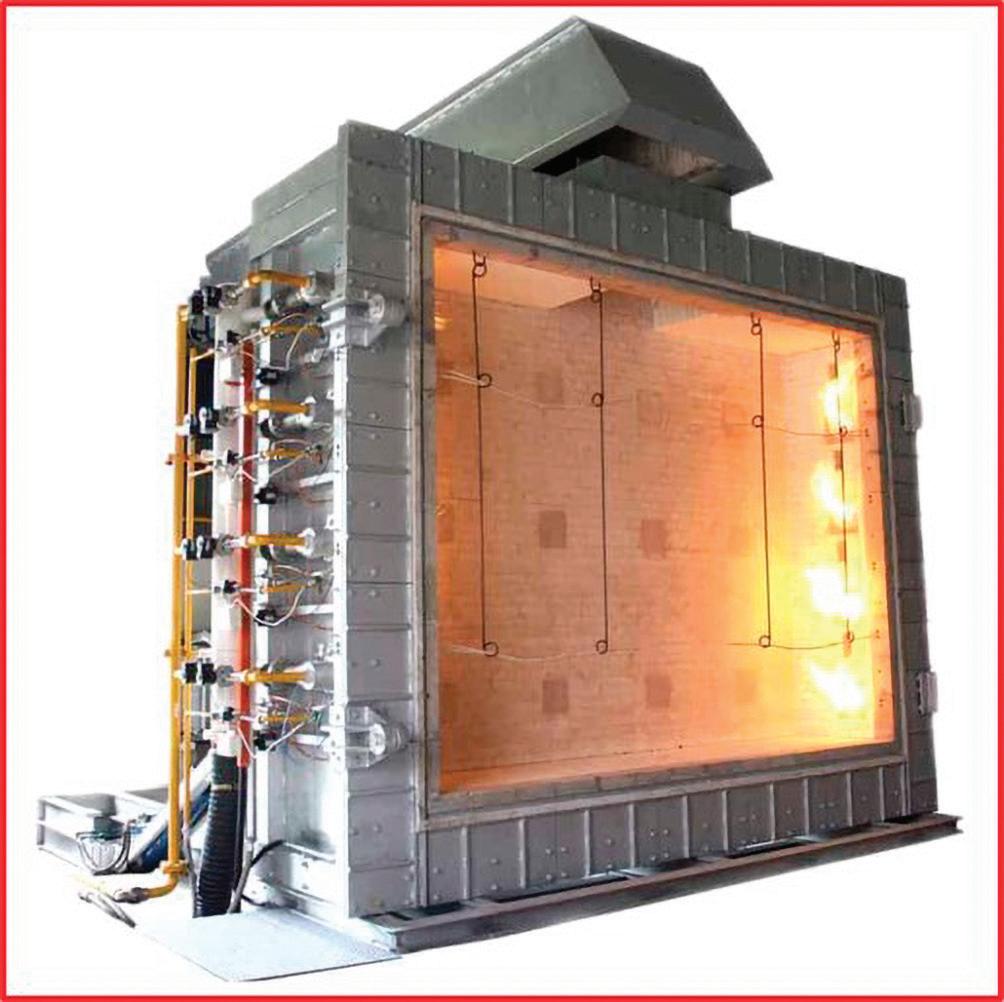

Introducción a la resistencia al fuego La resistencia

“Milestone va más allá de la seguridad”

2023

ISC West 2023 Las Vegas, EE.UU www.iscwest.com/

Expo Seguridad México CDMX, México www.exposeguridadmexico.com

IFSEC International 2023 Londres, Inglaterra www.ifsecglobal.com/event/ en/home.html

ExpoSec Sao Paulo, Brasil exposec.tmp.br/16/

Por confirmar

Feria Internacional de Seguridad ESS+ Bogotá, Colombia securityfaircolombia.com/en/ home.html

GSX ASIS Show Dallas, EE.UU. www.gsx.org

Haz Clic o Escanea el código para ver el video

Conferencia y muestra comercial sobre soluciones de seguridad para bodegas y almacenamientos

Haz Clic o Escanea el código para ver el video

Conferencia y muestra comercial sobre soluciones de seguridad para aeropuertos.

Haz Clic o Escanea el código para ver el video

Conferencia y muestra comercial sobre soluciones de seguridad para sistemas penitenciarios.

Haz Clic o Escanea el código para ver el video

Conferencia y muestra comercial sobre sistemas de gestión de video.

VENTAS DE SEGURIDAD, para su sexta edición de 2022, destaca nuevamente la labor de los integradores de la región en pro del crecimiento de la industria, por eso nos dimos a la tarea de realizar, por séptimo año consecutivo, el Top 100 de integradores con mayor RECONOCIMIENTO en Latinoamérica.

El ranking de RECONOCIMIENTO nace como una iniciativa que también han realizado con éxito otros medios económicos internacionales, los cuales, mediante información recopilada sobre cada empresa y una votación, destacan a algunas de las compañías más importantes de la región o de los países a los que pertenecen.

Cada año consultamos a varios sectores, incluyendo fabricantes, distribuidores, además del grueso de nuestros lectores (consultores, técnicos, usuarios finales, operadores, entre otros) a lo largo y ancho de nuestra región lati-

noamericana, quienes, al final, son los encargados de legitimar dicha labor y aportar al reconocimiento de dichas empresas.

Vale destacar la metodología implementada para este informe: para la elección se hizo una completa recopilación de información con el fin de consolidar un listado con 100 de las empresas más destacadas de América Latina, dividido en cuatro sectores y/o regiones (México, Centroamérica y el Caribe, Región Andina, y Cono Sur). Para este punto se tuvo en cuenta la postulación que hicieron los fabricantes y distribuidores de muchas de las marcas con más prestigio en el orbe de seguridad electrónica, así como un detallado seguimiento por parte del equipo periodístico y de trabajo de VENTAS DE SEGURIDAD, apoyándose en consultores y profesionales expertos y con amplio conocimiento de la industria.

Posteriormente, mediante una encuesta realizada online con nuestros lectores, se hizo la jerarquización y ubicación

de las 100 empresas en el ranking, divididas en 30 compañías de México, 15 de Centroamérica y el Caribe, 35 de la Región Andina y 20 más del Cono Sur.

Para esta jerarquización y ubicación también se tuvieron en cuenta elementos diferenciales como años de experiencia en la industria, certificaciones, número de empleados, sedes y el pertenecer a asociaciones y/o agremiaciones del sector en la región. Es decir, del porcentaje total publicado en el ranking, se le otorga un 40% del valor al número de votos alcanzado y el 60% restante a los elementos diferenciales mencionados.

En el listado se incluye información de los segmentos que atiende cada empresa y el porcentaje de reconocimiento.

Usted también puede postular su empresa escribiendo al correo editorial@ventasdeseguridad.com

Empresa

Segmentos que atiende Reconocimiento (%) 9 Compañía Integra Soluciones

CCTV, Incendios, Control de Acceso 2,74% 10 EAS Systems

CCTV, Incendios, Control de Acceso, Alarmas 2,50% 11 Logen

CCTV, Control de Acceso, Incendios 2,50% 12 Seal Telecom - México CCTV, Control de Acceso, Alarmas 2,44% 13 Suro Sistemas Seguridad electrónica, TI 2,25% 14 Prodar CCTV, Control de Acceso 2,22% 15 Grupo Covix

CCTV, Incendios, Control de Acceso, Alarmas 2,20% 16 4EverSecure CCTV, Control de Acceso, Alarmas 2,06% 17 Falcón Security Control de Acceso 1,93% 18 3Networks CCTV, Control de Acceso, Alarmas 1,90% 19 Alarmas y Proyectos de Seguridad (APS)

CCTV, Incendios, Control de Acceso, Alarmas 1,74%

Empresa

Segmentos que atiende Reconocimiento (%)

20

Williams Tancredi Comunicaciones

CCTV, Control de Acceso, Incendios 1,74% 21

G4S México

CCTV, Incendios, Control de Acceso, Alarmas 1,68% 22

Protech360

CCTV, Incendios, Control de Acceso, Alarmas 1,57% 23

TSC Soluciones en Tecnología

CCTV, Control de Acceso, Alarmas 1,49% 24

Blue Guard

CCTV, Alarmas, Incendios 1,36% 25

Procesos Automatizados (PROSA)

CCTV, Control de Acceso, Incendios 1,30% 26

SafeCity

CCTV, Incendios, Control de Acceso, Alarmas 1,27% 27

Corporación Comexa S.A. de C.V.

CCTV, Incendios, Control de Acceso, Alarmas 1,19% 28

High Security

CCTV, Incendios, Control de Acceso, Alarmas 1,06% 29

Seccomm

CCTV, Control de Acceso, Software 1,00% 30

DiControl

CCTV y Control de Acceso 0,98% 100%

Empresa País

Segmentos que atiende Reconocimiento (%) 1

Tecnología, Acceso & Seguridad, TAS

Guatemala, El Salvador, Honduras, Costa Rica, Panamá y República Dominicana

CCTV, Incendios, Control de Acceso, Alarmas 12,04% 2

Johnson ControlsCentroamérica y el Caribe Centroamérica y el Caribe

CCTV, Control de Acceso 10,03% 3 G4S

El Salvador - Costa Rica Guatemala - NicaraguaTrinidad y Tobago CCTV, Control de Acceso, Alarmas 9,16% 4 Spectra Panamá Panamá

CCTV, Incendios, Control de Acceso, Alarmas 8,61% 5 Disep Guatemala

CCTV, Control de Acceso, Alarmas 8,50% 6

Grupo Visión

Honduras, El Salvador, Guatemala, Costa Rica, Panamá, Nicaragua, Jamaica

CCTV, Control de Acceso, Alarmas 7,03% 7 ASIS Corp. Guatemala

CCTV, Incendios, Control de Acceso, Alarmas 6,54% 8

Grupo Fénix El Salvador CCTV 5,67%

Empresa

País

Segmentos que atiende Reconocimiento (%) 9 Seal Telecom Centroamérica Centroamérica

CCTV, Control de Acceso, Alarmas 5,67% 10 TechnoSys Soluciones S.A. Costa Rica CCTV 5,50% 11 Globaltec Technologies Costa Rica - El SalvadorHonduras - Panamá Incendios 5,12% 12 ACT Security Systems Puerto Rico

CCTV, Incendios, Control de Acceso, Alarmas 4,47% 13 ClickTeck República Dominicana

CCTV, Incendios, Control de Acceso, Alarmas 4,36% 14 Century Security Panamá

CCTV, Incendios, Control de Acceso, Alarmas 3,71% 15 Camar Soluciones CR Costa Rica

CCTV, Incendios, Control de Acceso, Alarmas 3,60% 100%

Empresa

Spectra Colombia

País

Segmentos que atiende Reconocimiento (%) 1

CCTV, Incendios, Control de Acceso, Alarmas 7,75%

Johnson Controls Región Andina Región Andina

G4S Colombia Technology Colombia

CCTV, Incendios, Control de Acceso, Alarmas 6,55%

CCTV, Incendios, Control de Acceso 6,30%

Fire Protection de Colombia S.A. Colombia Incendios 4,49%

Colviseg, Colombiana de Vigilancia y Seguridad Ltda. Colombia

Favinca Colombia – Venezuela

CCTV, Incendios, Control de Acceso, Alarmas 4,27%

CCTV, Incendios, Control de Acceso, Alarmas 4,05%

Prosegur Colombia - Perú

AP Ingeniería Colombia

SEAT Seguridad y Equipos de Alta Tecnología Colombia

BT Security Technology Ecuador

Totem Ecuador

Tango Colombia

CCTV, Control de Acceso, Alarmas 3,80%

CCTV, Incendios, Control de Acceso, Alarmas 3,69%

CCTV, Incendios, Control de Acceso, Alarmas 3,22%

CCTV, Incendios, Control de Acceso, Alarmas 3,18%

CCTV, Incendios, Control de Acceso, Alarmas 3,11%

CCTV, Incendios, Control de Acceso, Alarmas 2,97%

Empresa

País

Segmentos que atiende Reconocimiento (%) 13 Vigitek Bolivia

CCTV, Incendios, Control de Acceso, Alarmas 2,93% 14 General Fire Control Ltda. Colombia Incendios 2,79% 15 Security Systems Colombia

CCTV, Control de Acceso, Informática 2,79% 16 Seguridad Atlas Ltda. Colombia

CCTV, Control de Acceso, Monitoreo, Alarmas 2,79% 17 Seal Telecom Colombia - Perú

CCTV, Control de Acceso, Alarmas 2,75% 18 Bmonte Electronics SAS Colombia Incendios 2,61% 19 Laarcom Ecuador

CCTV, Control de Acceso, Alarmas 2,53%

Alarmas, CCTV, Control de Acceso 2,17% 22 Ubatec Perú

CCTV, Incendios, Control de Acceso, Alarmas 2,17% 23 Exec Sistemas CIA. Ltda. Ecuador Incendios 2,14% 24 Compucima S.A. Ecuador

CCTV, Incendios, Control de Acceso 2,10%

Segmentos que atiende Reconocimiento (%) 25

Empresa País

Helios Technology & Innovación Colombia

CCTV, Incendios, Control de Acceso, Alarmas 2,10% 26

Dointech Colombia

CCTV, Control de Acceso 1,95% 27

Electronic International Security S.A. Elinse Perú

CCTV, Incendios, Control de Acceso 1,95% 28

Coordinar Seguridad y Compañía Ltda. Colombia

CCTV, Control de Acceso, Alarmas 1,52% 29

HTS Ingeniería Ecuador

CCTV, Incendios, Control de Acceso, Alarmas 1,45% 30

Tesla Tecnologías Ecuador

CCTV, Control de Acceso, Incendios 1,45% 31

Cibersofotware Automatización Ltda. Colombia

CCTV, Incendios, Control de Acceso, Alarmas 1,30% 32

GoSecurity Colombia

CCTV, Control de Acceso, Incendios 1,30% 33

Sacor Security Ecuador

CCTV, Incendios, Alarmas 1,30% 34

Telvicom Perú

CCTV, Incendios, Control de Acceso, Alarmas 1,27% 35

Security Shops Ltda. Colombia

CCTV, Control de Acceso, Incendios 0,94% 100%

Empresa

País

Segmentos que atiende Reconocimiento (%)

CCTV, Incendios, Control de Acceso, Alarmas 12,29% 2 Prosegur Argentina - ChileParaguay - Uruguay

1 Johnson Controls Cono sur

CCTV, Control de Acceso, Alarmas 7,62% 3 G4S Argentina – Chile –Uruguay

CCTV, Incendios, Control de Acceso, Alarmas 7,31% 4 Sincro Argentina

CCTV, Incendios, Control de Acceso, Alarmas 6,74% 5 Videocorp Ltda. Chile

CCTV 6,64% 6 Automa Electrónica Ltda. Chile

CCTV, Incendios, Alarmas 6,02% 7 Exanet Argentina, Uruguay, Chile Videovigilancia 5,96% 8 Intelektron Argentina

CCTV, Control de Acceso, Alarmas 5,55% 9 ELCA Seguridad Electrónica SRL Argentina

CCTV, Incendios, Control de Acceso, Alarmas 4,72% 10 Webpcx Chile

CCTV, Control de Acceso, Alarmas 4,56%

Empresa

País

Segmentos que atiende Reconocimiento (%)

11

Alutel S.R.L. Uruguay

CCTV, Incendios, Control de Acceso, Alarmas 4,46% 12

Sistemas de Protección y Seguridad S.R.L. Argentina

CCTV, Incendios, Control de Acceso, Alarmas 4,46% 13

Función Digital Argentina, Paraguay, Uruguay, Chile

CCTV, Incendios, Control de Acceso, Alarmas 4,05% 14 Vicnet Argentina

CCTV, Control de Acceso 3,99% 15

Seal Telecom Argentina - ChileParaguay

CCTV, Control de Acceso, Alarmas 3,73% 16

Full Control SRL Argentina

CCTV, Alarma, Control de Acceso 3,58% 17

ASL Seguridad Integral Chile

CCTV, Incendios, Control de Acceso, Alarmas 3,53% 18

Grupo Schutz S.A. Chile

CCTV, Control de Acceso, Alarmas 2,44% 19

Danaide S.A. Argentina

Videovigilancia, Ciberseguridad 2,02% 20

ClickSolutions Chile

CCTV, Incendios, Control de Acceso, Alarmas 0,31%

La prevención de incendios en edificios de uso mixto afronta varios retos, en una tarea precisa y contra reloj que se juega el irremplazable valor de las vidas humanas.

por IRIS MONTOYA RICAURTE

Para entender el alcance de este tema tomaremos tres indicadores como los más influyentes en la prevención de incendios. El primero es la legislación, que surge cuando las conflagraciones ya han causado víctimas y daños materiales, funciona ‘a posteriori’ pues en su rol de reguladora entra a mediar una vez establecido el escenario.

El segundo es el uso y ocupación de los inmuebles, donde el concepto de espacio de uso mixto apuesta por albergar diferentes programas (como vivienda, comercio y recreación) en una sola edificación. De ahí

que haya un flujo variable de personas, además de insumos físicos con diferentes niveles de flamabilidad, en una misma estructura.

Esta noción fue promocionada por la teórica del urbanismo Jane Jacobs en 1961, e importada a Latinoamérica como tendencia arquitectónica en los 90’s, consecuencia del “Nuevo urbanismo” norteamericano. De ahí que tantas edificaciones relevantes en la región y nuevos proyectos tengan dichas características.

El tercer indicador, que actúa como chispa detonante, es la naturaleza humana que cobija el ‘error’ y la ‘ignorancia’. Pues si bien existe una norma, el conocimiento y cumplimiento de la misma, así como las acciones reactivas al momento de un incendio, varían afectando el resultado final de este tipo de circunstancias.

En el caso de Colombia, tal y como lo denunció el artículo de investigación del Ph.D. en ingeniería estructural Julián Carrillo, llamado Evaluación de las estadísticas de incendios estructurales en Colombia, “no existe una base de datos pública en la que se recopilen detalles sobre incendios estructurales que ocurren en el país, donde se almacene la información que caracterice los tipos de edificación, afectaciones humanas y materiales, materiales de construcción, entre otros”.

En la misma investigación se determinó que las edificaciones clasificadas como C-2, es decir de tipo comercial, son el tercer caso más frecuente de incendios estructurales.

Del mismo modo, el estudio del Departamento de Consultoría de Riesgo – DCR, Willis Towers Watson Chile “Incendios en Chile: Estadísticas y Perspectiva desde la experiencia como Brokers de Seguros” (2020), plantea que “no existen estadísticas sobre incendio que no sean sobre incendio forestales y no existe ninguna entidad pública que se encargue de la esta materia”.

Además, señala la ausencia del sector privado frente a esta problemática como una consecuencia del “robusto y consolidado Mercado de Seguros”, donde la existencia de seguros que cubren incendios aísla la información y, como consecuencia, “no es posible obtener antecedentes estadísticos generales y centralizados sobre la siniestralidad en materia de incendios”.

El estudio reveló que el 70% de los eventos reportados en

Chile entre 2010 y 2020 (130 incendios), se concentran en 3 rubros: ocupaciones industriales, mercantiles o de comercio y de almacenamiento.

México sigue esta línea, de acuerdo con el Consejo Nacional de Protección Contra Incendios (CONAPCI), de los 2.400 municipios de ese país, se pudo recolectar información de apenas 100, donde los datos apuntan que “en 2014, se atendieron más de 30 mil incendios en asentamientos urbanos, sin contabilizar los forestales”, cifra verdaderamente alarmante considerando que crece de manera anual un 10 %.

Otra denuncia del incremento anual de incendios, por falta de infraestructura y normalización, la hizo Maximiliano Wutzke, Presidente de la Cámara Argentina de Protección Contra Incendios, quien detalló su situación nacional en 2021. “Si bien las regulaciones y códigos de edificación dentro de C.A.B.A están un poco más avanzados que los del resto de Argentina, hoy en día más del 90 % de los establecimientos de nuestro país no cuentan con un Sistema de Protección Contra Incendios adecuado”.

Por demás, Wutzke declaró que en la mayoría de los casos que sí poseen los sistemas, estos no cumplen con el mantenimiento de acuerdo a las rutinas establecidas por las Normas Técnicas IRAM y NFPA.

El ingeniero Jaime Andrés Moncada, reconocido experto y autor referente en la temática de protección contra incendios, director corporativo de International Fire Safety Consulting (IFSC) y director del Fire Protection Institute (FPI), indicó que los edificios de uso mixto, u “ocupaciones de uso público”, cuentan con requerimientos especiales.

“Un tema diferenciador de estos edificios es que la gente que los visita no está familiarizada con el edificio, por consecuencia, los sistemas de protección contra incendios y los medios de evacuación deben tener un diseño que permita la respuesta inequívoca de los ocupantes ante una emergencia.

En este tipo de ocupaciones la normativa internacional pide, en la mayoría de los casos, una alarma por voz, pues resulta más efectiva e identificable para los visitantes que las alarmas de tono”.

Por otro lado, Jaime explicó que la mayoría de estas construcciones hoy día están protegidas con sistemas de rociadores automáticos, conexiones para mangueras, extintores, señalética de evacuación e iluminación de emergencia, por lo que ya no se requiere un sistema de detección de humo en todo el edificio, a no ser que se trate

de un sitio donde la gente pueda dormir, en cuyo caso sirve de alerta temprana, más no tiene funciones reactivas.

En ese sentido, según el experto, lo que debe quedar consolidado desde el inicio del diseño en este tipo de construcciones, es una estrategia clara para responder ante un incendio. “Los simulacros de evacuación no son necesarios en este tipo de edificios, pero sí es importante que las personas que trabajan en ellos sepan cómo responder ante una emergencia”.

Ahora bien, al hablar de los dispositivos a instalar el ingeniero afirma que “adquirir sistemas de protección contra incendios es un proceso complicado, porque al usuario le queda muy difícil discernir si quedó bien diseñado e instalado. Por consecuencia, en el proceso de licitación se debe buscar que el ingeniero diseñador sea alguien competente y con experiencia. También que el instalador sea una compañía calificada”.

Como estrategia principal, el reconocido autor recomienda separar los procesos de diseño e instalación. “No permita que quien diseña también instale, para evitar que sean juez y parte”. Adicionalmente, el ingeniero enfatizó que en este caso comprar barato sale muy caro, “desafortunadamente la ‘prueba de fuego’ de ese sistema se hace muy tarde: cuando ocurre un incendio”.

En palabras del ingeniero, un gran aditamento son los sistemas de rociadores automáticos. “Hoy día, son más eficientes y eficaces, no existe ningún otro sistema con el mismo nivel de confiabilidad”. Igualmente, destacó que pueden apagar incendios de segundos, además funcionan mejor que las mangueras o extintores, los cuales tiene alcance limitado y deben ser operados por alguien capacitado que no siempre está en escena.

A esto añadió que el error más común “es ver un edificio lleno de detectores de humo y con una alarma por tono, cuando la detección de humo, como ya lo mencioné, no es normalmente requerida, mientras que la notificación por voz sí lo es”.

Jaime, también compartió el escenario actual, que plantea los retos normativos y de diseño. “Países como Costa Rica, Panamá y Ecuador ya han adoptado y están utilizando la normativa de la NFPA. Otros países como Colombia, Perú y la República Dominicana las han adoptado parcialmente o están en proceso de modificación de sus códigos.

Y finalmente, señaló que México maneja la particularidad de que “tiene una norma nacional muy desactualizada, pero es muy común que casi todos los proyectos grandes sigan las normas de la NFPA”.

Por su parte, Diana Leaño, CoFundadora de HYPIPE y consultora en redes contra incendios, comentó que en el caso colombiano, hoy en día la red contra incendio están tomando un nivel de importancia similar a la cimentación, la estructura y, en general, a la arquitectura de una edificación.

“Esto en principio suena exagerado, pero lo dimensionamos mejor cuando entendemos que estamos hablando de vidas. Al mismo tiempo, en la mayoría de los casos parece que el cliente no asimila la importancia de esta y por eso ese rubro es el último en ser agregado. Pero también hay clientes, aunque sean una minoría, que tienen en cuenta esta inversión desde el inicio de la obra y se ciñen a la normativa, asunto que termina siendo estratégico, pues el costo del sistema contra incendio normalmente es muy alto y casi siempre tiene adiciones”.

Frente al cumplimiento de la normatividad, que tanto influye en los requerimientos de diseño, ella apuntó que,

para Colombia, “otro conflicto es que la normativa no es objetiva, en muchas ocasiones se aplica de acuerdo a lo que se interprete. Imagínese que la NSR10 es como un libro sagrado, quien la lee podrá interpretarla según sus necesidad, algo similar a lo que ocurre con los textos que son compartidos por diferentes religiones”.

En cuanto a los problemas de funcionamiento, la ingeniera aclaró que la falta de mantenimiento influye en la operatividad de estos sistemas. “Al entregar una edificación se deben hacer pruebas para obtener el visto bueno de los bomberos. Como diseñador no vuelves a saber de esa construcción y como cliente te olvidas del sistema, porque todo funciona bien. Por eso en diseño especifico un mantenimiento de entre 8 meses a un año es lo habitual cuando los equipos están completamente nuevos”.

Diana indicó que cuando una edificación tiene varios años la recomendación es cada seis meses, para detectar anomalías, así como una prueba anual de presiones, para evitar que haya suciedad por el agua compactada. Finalmente, un cambio general del sistema debería hacerse entre los 10 a 15 años, para evitar tener tuberías dañadas.

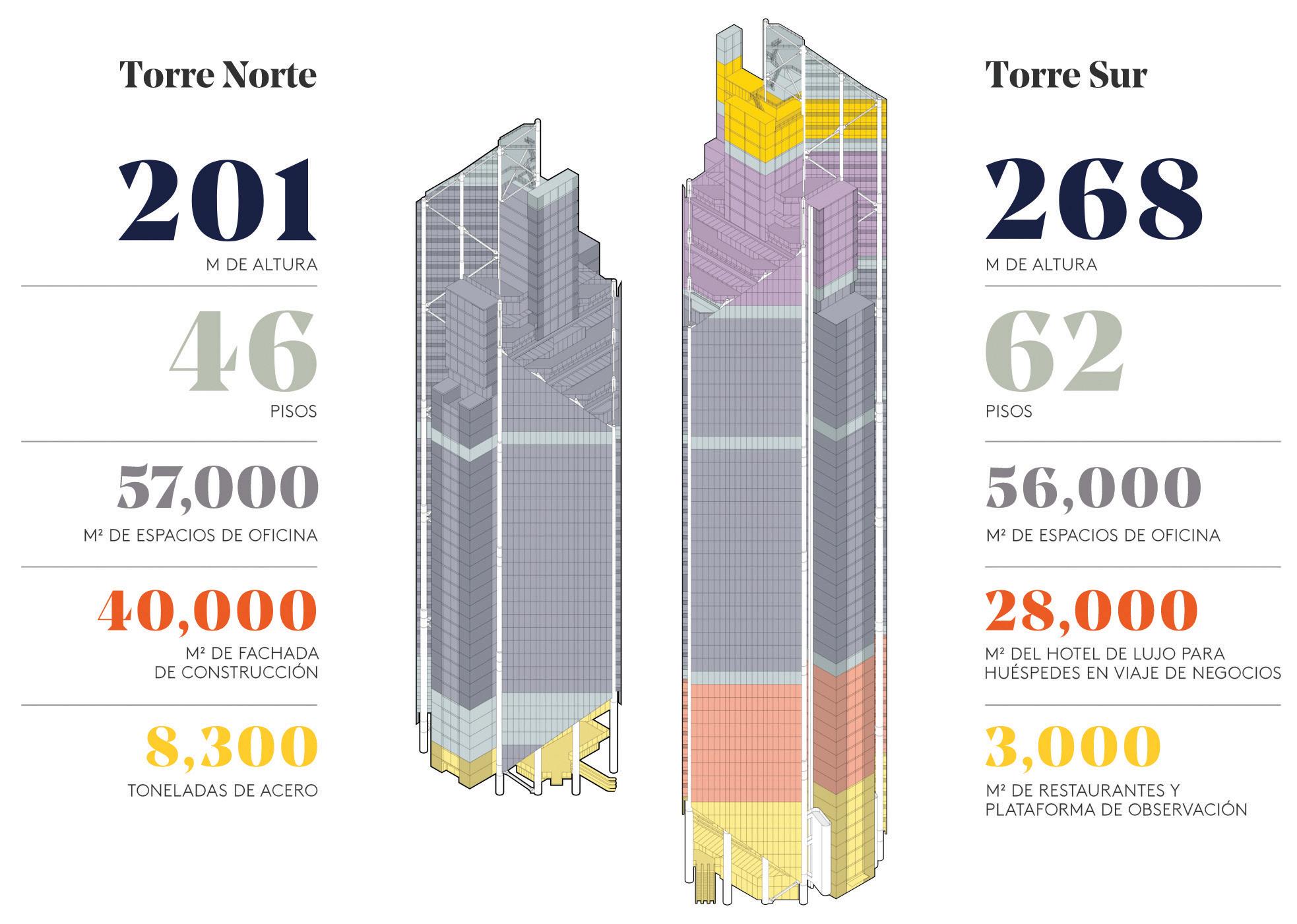

La ingeniera también enunció que hay consideraciones especiales cuando el edificio es mixto. “En ese caso hay

Gráfico 1. Distribución arquitectónica del edificio Atrio, referenciado por Diana Leaño, en donde se aprecia el propósito de las diferentes áreas, siendo notorio el concepto de edificio de uso mixto y las implicaciones de esto para los sistemas de prevención de incendios. Fuente: www.atrio.com.co

varios tipos de clasificación en una sola construcción, entonces debemos aplicar los requisitos más exigentes. Es decir, si tengo un caso con restaurantes, comercio, y vivienda, tomo la normativa más exigente de los tres casos y así clasifico toda la edificación. No obstante, la distribución de rociadores y otros dispositivos sí la hago en cada espacio de acuerdo con la norma”.

Un ejemplo real de esto, aplicado de manera magistral, aseguró Diana, es el diseño del edificio Atrio en la ciudad de Bogotá. Principalmente es un edificio de oficinas, pero también tiene parte comercial, el cual cumple con todas las alineaciones y requisitos (ver gráfico 1).

La experta ultimó que el caso colombiano no deja de ser complejo a nivel de Latinoamérica. “Aquí es un tema precario, pues no está tan avanzado como otros países. Debemos tomar la normativa de incendios como algo igual de importante para la funcionalidad de un edificio, a un estudio de suelos, de cimentación o estructural”.

Francisco Sobarzo, gerente regional de ventas para Latinoamérica de detección de incendios en Johnson Controls, abordó la problemática de prevención de incendios como un tema trasversal.

“En edificios comerciales, como de vivienda, no se le da la real importancia a los sistemas de alarma e incendio y menos a los sistemas de supresión. Si partimos de la base de que estamos protegiendo personas, se hace claro que este es un gran reto para todas las empresas y construcciones”.

Asimismo, el gerente denunció que este es un problema de Latinoamérica, pues muchos clientes finales suelen decir ‘yo quiero cumplir, pero tengo un presupuesto limitado y necesito entregar’. “Me ha tocado ver casos como espacios residenciales con detectores de humo que no están conectados a ningún panel; o un supermercado donde los técnicos encontraron que los rociadores y la tubería no conectaban con ninguna red húmeda”.

Más aún, detalló que muchas de esas malas prácticas van de la mano con la permisión, pues para él cuando un país no cuenta una autoridad competente que se encargue de este tema, se entra en un círculo vicioso, donde quien lo quiere hacer mal, lo hace mal; y quien lo debe auditar no entiende cómo fiscalizarlo.

En Argentina, incendios en la discoteca República Cromagnón (2004) y la clínica neuropsiquiátrica Saint Emilien (1985), dejaron un saldo 194 y 78 muertes respectivamente. En Brasil, el fuego sin control en la discoteca Kiss (2013) dejó 242 fallecidos y 636 heridos, este año (2022) la conflagración del Centro de Tratamiento y Apoyo a Dependientes de Sustancias Químicas de Carazinho cegó la vida de 11 personas. En Ecuador, en la discoteca Factory se extinguieron 19 vidas humanas (2008).

En Paraguay, el incendio en el supermercado Ycuá Bolaños (2004), dejó más de 200 heridos, 6 desaparecidos y 327 muertos. Las llamas consumieron a Mesa Redonda (2001) en Perú, inicialmente se apuntó un 277 víctimas mortales, pero en 2021 se estimó que la cifra real fue de 400, contando desaparecidos, cuerpos no reconocidos y heridos que no sobrevivieron.

En México, el incendio de la Guardería ABC (2009) dejó un total de 49 niños fallecidos y 106 heridos, mientras que en el incidente del Casino Royal de Monterrey (2010) fallecieron 52 personas.

Finalmente en la iglesia de la Compañía de Jesús en Chile (1863) se cegaron las vidas de alrededor de 2.000 creyentes que estaban en el recinto. Situación que llevó a la creación del Cuerpo de Bomberos de Santiago. Pero el país se vistió de luto nuevamente con el Gran Incendio de Valparaíso, (2014) que inició como un evento forestal y dejó un balance de más de 2.900 viviendas destruidas, 12.500 personas damnificadas, 15 muertos y más de 500 heridos.

“Es un tema cultural que hay que manejar desde el conocimiento, debemos nutrir a la gente desde la oferta de soluciones de detección y supresión de incendios. Y, al mismo tiempo, brindar educación de lo que dice la normativa, ayudarles a entender cómo trabajar desde los diferentes códigos”.

Francisco dibuja parte de la solución a este desafío desde su rol y el que tiene su empresa como oferente de soluciones en el mercado.

“Todos los fabricantes, en general, estamos trabajando

a nivel de Latinoamérica por llevar al siguiente nivel la normativa, para que pase de ser un estándar que usamos principalmente nosotros y los grandes proyectos, a ser un agente regulador de gran alcance. Muchos países en ese aspecto están tomando medidas, preparando sus normativas locales, haciendo referencia a la NFPA, en código de alarmas de incendios y señalización específicamente a la NFPA – 72.

Y concluyó exponiendo que Johnson Controls está impulsando entre sus clientes las diversas regulaciones, con un especial énfasis en profesionalizar y preparar más a los canales integradores de menor tamaño, ya que estos suelen tomar los proyectos ‘pequeños’, “que son los que en muchas ocasiones tienen menos conocimiento y aplicación de la normativa”.

En suma, la prevención de incendios en los edificios de uso mixto en Latinoamérica precisa de registros rigurosos que sean antecedentes claros para las estrategias, de actualizar las normativas a nivel regional, pero sobretodo de formalizar el cumplimiento de las mismas; modificando así aquellos vicios culturales que van en detrimento de la seguridad.

El diseño de sistemas de prevención de incendios es entonces una solución que ya tiene lineamientos claros en las normas americanas. Pero que pierde relevancia cuando el recorte de presupuesto toma protagonismo, donde la familiaridad de diseñadores e instaladores, así como los procesos de auditoría laxos, se convierten en base flamable a la espera de una chispa accidental.

por GIGI AGASSINI, CPP*

por GIGI AGASSINI, CPP*

Estamos finalizando 2022, un año más que ha traído grandes retos y ha dejado muchas enseñanzas. Sin embargo, los últimos meses del año nos ponemos en el modo “Navidad”; estamos en festejos, compartiendo con amigos, colegas, familia y por supuesto, pensando en los regalos, en una etapa del año de reflexión y un momento donde estamos más enfocados en las fiestas navideñas, que sin duda varios esperamos con mucho entusiasmo.

Este modo “Navideño” de manera automática nos lleva a bajar la guardia frente a las

En fiestas de fin de año es muy importante estar alerta frente a las amenazas cibernéticas que buscan atacar a los usuarios incautos.

amenazas que precisamente aumentan en estas fechas, y eso hace que nos “liberemos” de las políticas o precauciones que probablemente tomamos en otra época del año.

Así mismo, no dejemos de lado el crecimiento exponencial que continúa teniendo el comercio electrónico, así como la digitalización de propaganda y ofertas que se envían a través de diferentes plataformas, desde mensajes SMS, redes sociales o correo electrónico que se incrementan considerablemente durante la época navideña.

Seguramente muchas de estas ofertas se vuelven tan atractivas que nos hacen pensar en que son una buena oportunidad de compra y es muy fácil solo dar clic al correo, mensaje o propaganda en redes sociales. El lado obscuro detrás de lo que recibimos constantemente está en que muchas de esas ofertas son phishing, smishing, vishing o spoofing, usados principalmente para fraudes, robo de credenciales, extorsión y más.

Desafortunadamente los números no son positivos, pues se ve un crecimiento acelerado de robo de credenciales y fraude, lo que está costando mucho dinero a personas, empresas e incluso a Gobiernos.

El ataque más común en 2022 fue el robo de credenciales o credenciales comprometidas, responsable del 19% de la filtración de datos a un costo promedio de USD 4.50 millones; el phishing representó el 16% de las infracciones; mala configuración en la nube el 15% de las infracciones y vulnerabilidad en software de terceros en el 13% de las infracciones, según el Reporte de IBM, costo de filtración de datos 2022, en el que fueron evaluadas 550 empresas a nivel global de diferentes industrias como banca, retail, servicios, tecnología, entre otras.

El phishing fue el vector de ataque más costoso en 2022 dejando un valor promedio de USD 4.91millones, seguido del BEC (business email compromissed, por sus siglas en inglés) con un costo de USD 4.89 millones y credenciales comprometidas con un costo de USD 4.5 millones.

Las estadísticas y costos anteriores las comparto solo dejarte una pequeña imagen que muestra que el crimen cibernético sigue en aumento y el costo que esto representa para todos nosotros es muy alto. Seguir en nuestra negación de que no nos va a pasar o que si nos pasa será poquito, es solamente cegarnos ante una situación grave que tenemos frente a nosotros.

Y aunque mi intención no es arruinar tus fiestas navideñas es importante que estés listo para saber qué va a traerte el cibercrimen para el 2023, aunque no hayas enviado una carta con peticiones, partimos de que este fenómeno no se detendrá; todo lo contrario, sigue creciendo aceleradamente sumado también a las diferentes adopciones tecnológicas como la nube, la tecnología 5G, el metaverso, entre otras.

Gobiernos enteros ven este crecimiento con mucha preocupación y están tomando las medidas necesarias para poder disminuir los impactos. Probablemente pienses: “y, todo esto que tiene que ver conmigo si solo soy un lector que no tiene nada que esconder”.

Permíteme abrirte un poco los ojos, y es que todo lo anterior comienza con nosotros los individuos; tú puedes ser un empresario o un empleado de cualquier compañía, no importa el giro y tampoco el tamaño; créeme que el crimen cibernético tiene un solo objetivo: ¡tú! Sí…lo leíste bien, aunque te preguntarás ¿por qué tú? Bueno, simple… el ser humano es el eslabón más débil de la cadena y con la ceguera que seguimos teniendo ante algo que está frente a nosotros es

muy fácil que abramos links o archivos sin realmente verificar, o incluso, aceptar cualquiera de las ofertas o publicidades que recibimos y eso puede comprometer rápidamente nuestra información individual o la de nuestras organizaciones.

Y es que si damos un vistazo a lo que el cibercrimen trajo a varios en el 2022, tenemos muchos casos que podríamos mencionar: el hackeo de Uber, el país de Costa Rica, Rockstar Games, Mercado Libre, Cisco, SEDENA en México y varias dependencias de gobierno; Twitter, Whatsapp, y puedo continuar con la lista y eso que no he sumado a todas aquellas personas que fueron vulneradas en alguna cuenta de sus redes sociales, su Whatsapp extorsionando a sus contactos, así como los fraudes de muchas personas de la tercera edad, quienes perdieron sus pensiones enteras, y otros que se quedaron con deudas impagables porque alguien robó su identidad y ahora se encuentra con un mal historial crediticio y con la deuda.

Todo lo anterior es solo un sorbito para que entiendas que no importa qué edad tengas, dónde trabajes o a qué te dediques, estás expuesto a ser víctima del cibercrimen, si es que no lo has sido ya.

No importa qué edad tengas, dónde trabajes o a qué te dediques, estás expuesto a ser víctima del cibercrimen, si es que no lo has sido ya.

Pero veamos que te traerán para este 2023, ¿estás listo? Bueno, en 2023 continuaremos con phishing a través de correo electrónico o SMS (smishing), así como malware o ransomware al descargar archivos que vienen en esos correos electrónicos o links con páginas falsas donde podrán seguir robando tus credenciales.

● Navegación web ya sea por falta de actualización de estos, plugins maliciosos o visitar páginas fraudulentas y entonces descargar malware y te lleva a comprometer tus credenciales.

● Dispositivos conectados a tu red, y ojo que esto no es exclusivo de empresas; en tu casa seguramente tienes varios dispositivos conectados. La falta de actualización y configuración de seguridad en ellos o la aplicación de contraseñas débiles permitirán acceso a tu red y por consecuencia a tu información.

● Aplicaciones web, portales corporativos, intranet y redes sociales, si tienen configuraciones defectuosas o no están actualizadas pueden ser una vía de entrada para el ciberdelincuente.

● Software de redes y sistemas mal configurado, desactualizado o no parchado, recuerda que si tu tecnología ya no es actualizable es obsoleta y de quedártela incrementas tu riesgo de ser atacado.

● Credenciales comprometidas principalmente por ingeniería social, wifis abiertas o por compromiso de bases de datos.

● Contraseñas débiles, el uso continuo de la misma contraseña para diferentes dispositivos o cuentas, así como la debilidad en su elaboración o el dejar las credenciales de fábrica son un blanco fácil para ser vulnerados.

● “Insiders” personas dentro de tu organización que pueden filtrar información intencionalmente por molestia, descontento o porque son parte de una banda de ciberdelincuentes.

● Cifrado de datos, no usar cifrado en el envío y almacenamiento de tu información, puede conllevar a fuga de información o que pueda ser interceptada fácilmente y ser comprometida.

● Cadena de suministro, proveedores, clientes, si sufren un incidente tus datos pueden verse comprometidos. (Fuente: INCIBE)

Podrías pensar que son los mismos vectores de ataque que se han escuchado al menos en los últimos tres años, sin embargo, la sofisticación en los ataques y el uso de nuevas

tecnologías como inteligencia artificial, usada por ejemplo en deepfakes y en otros vectores de ataque, así como la evolución del ransomware para robo de credenciales, o el pago doble o mayor de la información encriptada para su liberación entre muchas más, están costando a los Gobiernos, empresas y personas millones de dólares día a día. Recuerda que los ciberdelincuentes tienen recursos y tiempo ilimitados y estamos luchando contra ello.

Es verdad que el panorama no se ve prometedor por eso es importante que tomes medidas como actualizar todos tus dispositivos, configura el doble factor de autenticación, no descargues archivos de correos que no tienes certeza o seguridad de quien lo envía, llama a tu banco o acude personalmente para verificar lo que te llegó por SMS o correo electrónico, recuerda también que NADIE nunca va a regalarte millones de dólares, sé desconfiado, configura VPN y antivirus en tu teléfono, tableta y ordenador. En tus redes sociales, si no conoces a la persona no la aceptes, verifica antes quién es; cuida tu información, tú tienes vida y es lo más valioso para un ciberdelincuente.

En esta época navideña de reflexión y compartir con amigos y familia, habla de estos temas, cuídate, cuida a los tuyos y cuida a tu entorno, no bajes la guardia, hoy más que nunca necesitas estar alerta sobre los intangibles como la tecnología, la digitalización de muchos procesos y aplicaciones, así como de tu huella digital.

Te deseo unas felices fiestas 2022 y recuerda… la ciberseguridad es un estilo de vida. ¡Feliz año y hasta 2023!

* Gigi Agassini, CPP Consultora Internacional de Seguridad GA Advisory

gigi.agassini@gmail.com

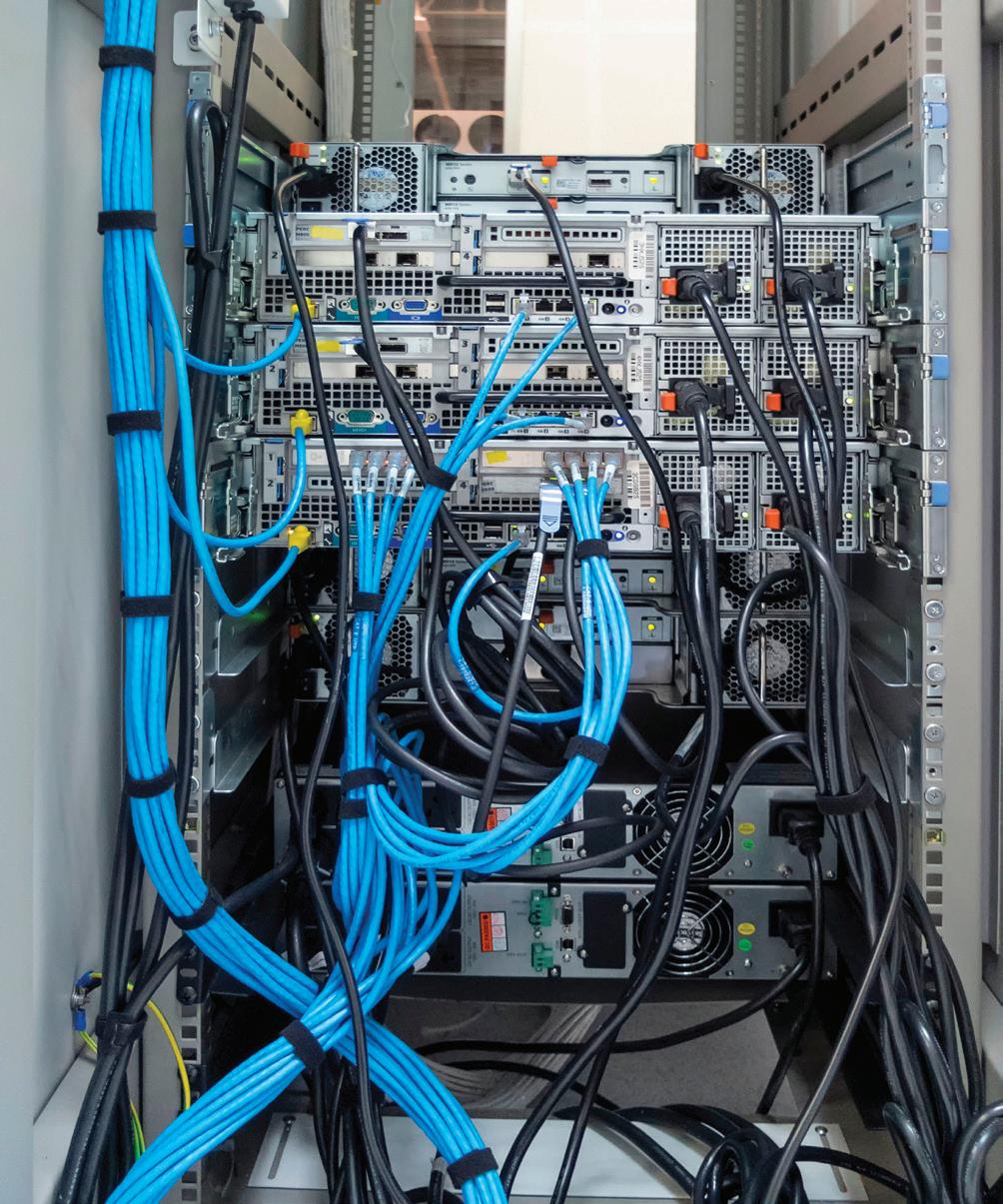

Segunda parte de este artículo donde se destacan los siguientes once errores señalados en el listado de 22 para esta clase de infraestructuras.

Los que trabajamos en tecnología le damos una importancia desmedida a los equipos electrónicos, al software; pero olvidamos los cables, tubos, bandejas, soportes, accesorios y los espacios necesarios para que todo esto opere de forma satisfactoria. Olvidamos las actividades de mantenimiento y actualización. Desconocemos normas, buenas prácticas y finalmente es allí donde radica el éxito de un sistema o numerosos inconvenientes que hacen poco rentable y desmotivador un sistema.

En la primera parte de este artículo resalta-

mos los primeros once errores de este listado en el que se mencionaron algunos como la falta de planeación, la no definición de espacios, no dimensionar correctamente tubos y ductos, mal uso de las normas, entre otros, los cuales pueden ver en la edición pasada (26-5). En esta segunda parte presentamos el listado con los once errores faltantes.

De los problemas más comunes en cualquier instalación en una edificación nueva es el producido por “síndrome de la caja vacía”. Esto es una deficiencia en la etapa de diseño, cuando todos los diseñadores, asumen que cada espacio no construido está vacío y realmente todo está a disposición de ellos. Entonces se ubica el sensor, la luminaria, la rejilla, el parlante, la bandeja, el tubo o cualquier otro elemento exactamente en el punto central de cada espacio. Obviamente están ignorando completamente que los espacios se comparten entre todos. En la etapa de diseño se aceptan así, pero el cruce de ducterías y salidas se vuelve dramático en la etapa de obra. La solución es relativamente sencilla, pero le corresponde liderar al equipo de Arquitectura.

Consiste en generar desde el inicio de las labores de ingeniería un plano con una cuadricula de techo que sirva para ordenar las zonas de cielo falso que cada disciplina de ingeniería puede usar. Se aclara que esa cuadrícula no necesariamente implica que el cielo falso realmente vaya a hacer reticulado y modular, puede ser en panel yeso

o material similar continuo sin uniones o en cualquier otro material que no sea modular. Lo que se pretende es indicar las reglas mínimas para que cada diseñador sepa con exactitud en dónde debe ubicar su infraestructura y salidas, tratando de no cruzarse o sobreponerse a las salidas de otras disciplinas.

De igual forma el arquitecto del proyecto dispone desde el inicio de un corte en un pasillo, en donde se obtenga el detalle amplio y suficiente para que cada diseñador sepa a nivel vertical en dónde coloca sus ducterías y con exactitud se divida el espacio tridimensional para cada red o subsistema.

Con estas dos ayudas de parte de los arquitectos, los ingenieros tenemos claridad sobre dónde colocar nuestros elementos desde el inicio del diseño y evitamos sobre costos en trabajos y reprocesos.

Estamos hace 22 años en el siglo XXI. A veces pareciera que hay personas que aún no se han dado cuenta. La metodología BIM es mucho más que un plano en 3D. Está a nuestro servicio desde hace varios años y sé que hay muchas personas que no saben de que estoy hablando.

Cuando usted hace los planos en REVIT, Archicad o cualquier otro software con metodología Building Information Modeling – BIM, puede lograr un modelo más cercano a la realidad, corregir cruces de ductería, coordinar mejor todas la ingenierías y arquitectura, mejorar los detalles de instalación y tener certeza sobre cantidades de obra, presupuestos y tiempos de instalación. Así que honestamente, considero que es imperdonable que usted no use esto.

Por ejemplo, coordinar con el Ingeniero eléctrico la cantidad de tomas de suministro de energía, su capacidad en Watios y el punto exacto donde desea esa salida eléctrica. Casi siempre dentro de los cuartos de interconexión y control general.

Debe coordinar con el Diseñador de Aire Acondicionado, el tipo de sistema que se requiere para cuartos de equipos, interconexión y cuarto principal. Debe coordinar su sistema de detección de incendios, con las rejillas de suministro de HVAC.

Debe coordinar con el diseñador hidráulico el sitio exacto de los sensores de flujo, los sensores de las válvulas y las cajas de prueba del sistema de Sprinklers y extinción manual de incendio.

Y hay decenas de casos adicionales que se deben coordinar con exactitud (en milímetros) para garantizar que el tubo, el cable o la salid va a servir para lo requerido y no se va a tener que desplazar en obra generando un sobrecosto.

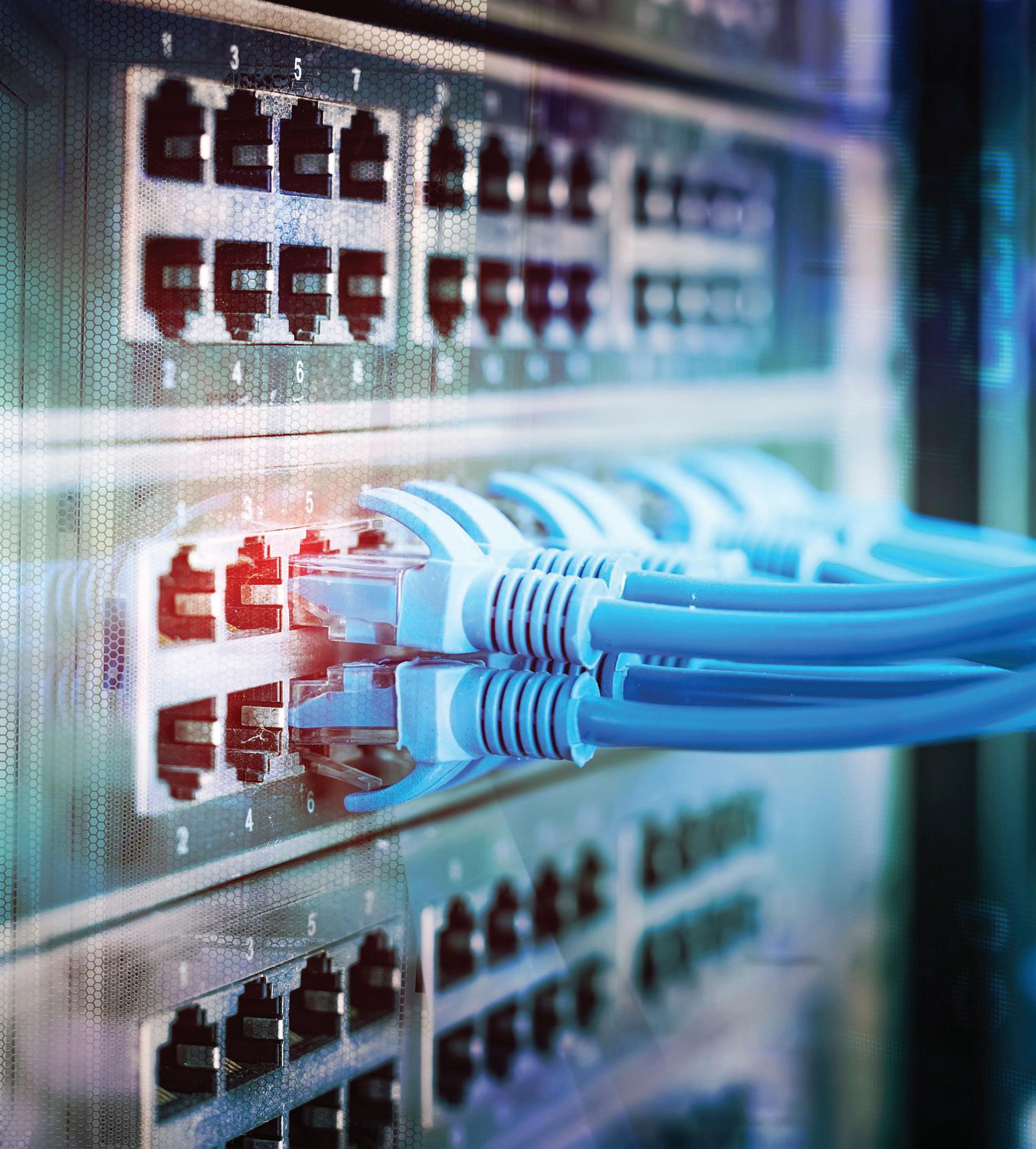

Las comunicaciones hace mucho tiempo usan los mismos conceptos, que puede encontrar en TIA862, en donde se usan espacios de acometidas de comunicaciones que vienen subterráneas (Cuarto Inferior) o vienen aéreas (Cuarto Superior); redes para dispersión y distribución que se unen en cuartos de interconexión, conservando verticalidad y la cantidad suficiente de acuerdo al área de cada planta. Los sistemas de seguridad, de comunicaciones, de distribución de audio y video o de control de equipos electromecánicos, deben cumplir con todo esto de forma estándar.

Son los cuartos técnicos de comunicaciones que deben estar en cada piso de una edificación y que forman el núcleo de la infraestructura necesaria para las redes. Muchas veces se cree que son gabinetes empotrados en las paredes o que son similares a los tableros eléctricos, pero realmente ocupan mucho más espacio y se parecen más a los espacios de las unidades de HVAC que la red eléctrica.

Los principales errores son simplemente la inexistencia de estos cuartos a nivel arquitectónico o colocarlos en lugares que no prestan la función primordial, incrementando los costos al tener que usar fibra óptica en exceso o simplemente en tener que sacrificar algún área diseñada para cederla a las redes de comunicaciones.

Otro error es no tener el área mínima necesaria, no tener la altura donde cabe un gabinete de 42U o superior. Las normas exigen áreas mínimas para estos cuartos de 70 pies cuadrados, pero realmente en la mayoría de veces se recomiendan de 100 pies cuadrados en adelante. Depende de la cantidad

de cableado y equipos que se concentren en estos sitios. Esto implica una cantidad mínima de Gabinetes con Rack más los espacios para mantenimiento.

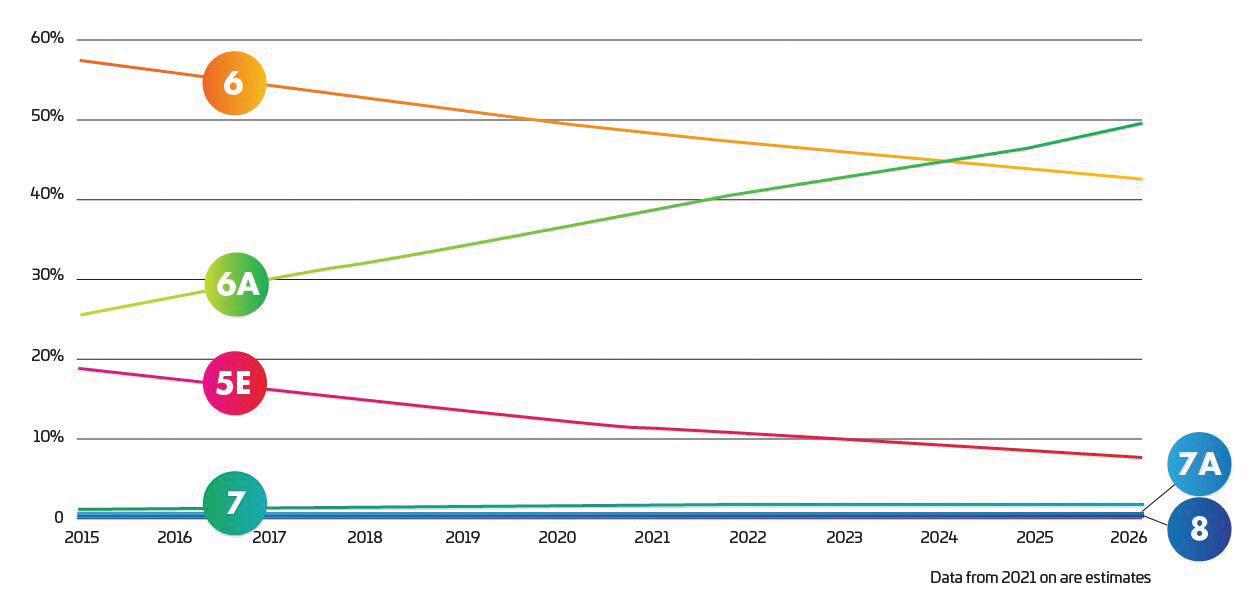

Fácilmente en proyectos medianos crecen a 150 pies cuadrados y en proyectos grandes a más de 200 pies cuadrados. El área de estos espacios no es mucho más grande, pero lo que si se incrementa en proyectos grandes y amplios es la cantidad de estos cuartos técnicos. La norma EIA/TIA568 hace que no se use un cable UTP de categoría 5 en adelante para trayectos superiores a 300 pies lineales, por lo tanto, en muchas ocasiones el área de los pisos y plantas hace que se usen varios cuartos de interconexión.

Deben tratar de conservar la verticalidad entre pisos, es decir deben estar ubicados uno encima del otro. Casi siempre interconectados con un espacio libre que en algunos países le dicen “buitrón de redes”, el cual se deberá sellar por normas de incendio al terminar las instalaciones.

Para terminar estos cuartos técnicos deben tener la seguridad física (puerta, cerradura, paredes cortafuego) y electrónica (detección y extinción de incendio, control de acceso, alarma de intrusión, videovigilancia) correspondiente, más las condiciones ambientales correctas que determinan unidades especiales de HVAC, a veces sencillas, pero otras veces de precisión y la iluminación correcta para operación y mantenimiento.

La redundancia que tantas veces tratamos de eliminar para ser eficientes, en tecnología, significa un sistema más seguro y confiable; por lo tanto, es altamente deseable. Muchas veces dejamos la estabilidad y continuidad en la operación en manos de un solo proveedor de servicios o de un solo equipo o de un solo software y cuando

falla, se pierde todo. Por lo tanto, siempre debemos pensar en generar redundancias en equipos, vías de comunicación, fuentes de energía, servidores, sitio de almacenamiento entre muchos otros.

La infraestructura de misión crítica no se escapa de este concepto, por lo tanto, se usan las redes en anillo, malla o cerradas, de tal manera que si se corta la comunicación por un lado continúe por otro camino, se usan cuartos de control redundantes, software con fail over, o en configuración espejo. Depende de la importancia del sistema y de la operación que exista en cada sitio. Obviamente los costos suben un poco pero bien vale la pena al garantizar la continuidad en la operación. Las UPS o sistemas ininterrumpidos de potencia eléctrica cumplen una función similar y demás ocupan espacios importantes fuera de gabinetes en un cuarto de interconexión.

Mezclar algunos subsistemas con otros es posible, pero se debe colocar especial cuidado en no hacer revueltos que incrementen el riesgo y coloque en peligro la operación. Lo más alejado posible de la parte eléctrica (al menos 1 o 2 pies) que produce interferencias de tipo EMI/RFI y alteran los sistemas electrónicos. Lo más alejado posible de la parte hidráulica y si es necesario estar cerca, ojalá estar encima de la tubería para evitar fugas que dañen los cables para interiores.

Aunque el centro de control puede concentrar la operación de todos los subsistemas en una misma consola, se recomienda que se separen en estaciones de trabajo distintas los roles de seguridad, audio/video, mantenimiento y control.

Las redes internas de tipo alambrado o inalámbrico deben ser totalmente separadas y autónomas para el uso que se les da. Es decir, debe haber una LAN para seguridad, otra para control, otra para

La redundancia

que tantas veces tratamos de eliminar para ser eficientes, en tecnología, significa un sistema más seguro y confiable; por lo tanto, es altamente deseable.

distribución de A/V y sobre todo que todas estas LAN, no sean la misma LAN corporativa de cada sitio.

En ocasiones hay olvidos de redes porque no estaban en la primera fase del proyecto. Entonces tampoco se deja el espacio en bandejas, tuberías y gabinetes de control. Sucede con las redes menos importantes, como sonido ambiental, IPTV, Digital Signage, llamado de enfermeras, control y guía de parqueaderos, control de riego, entre muchos otros… entonces cuando llega el turno de estas otras fases, resulta que la infraestructura está ya copada, no hay espacios en los cuartos de interconexión y surgen innumerables problemas que denotan el error básico: falta de planeación.

Es una falla atribuible al usuario final y propietario de los sistemas o al supervisor del contrato. No contratar el servicio de comisionamiento (pruebas exhaustivas a cada dispositivo instalado), en escenarios de normalidad, alarma, emergencia o falla, de forma autónoma e integrada.

Por lo tanto, no se hacen los ajustes finos del sistema, ni se obtiene el certificado de conformidad que garantiza que todo está probado y conforme a los diseños y necesidades reales del propietario del sistema. En muchas ocasiones al no exigir estas pruebas, se dejan los sistemas mal instalados, mal operados, mal integrados, mal automatizados y por lo tanto las expectativas que se colocaron al inicio del proyecto decaen y se tornan en desilusión, porque la tecnología no cumple con lo esperado.

En esta época la gigantesca cantidad de dispositivos que pueden interconectarse de forma inalámbrica es abrumante, sin embargo, en instalaciones de misión crítica no se recomienda que el sistema primario sea una WLAN. Pero sí se aconseja que exista un Backup redundante al sistema alambrado tradicional mediante WiFi. Entonces el error es irse a los extremos: todo inalámbrico o todo alambrado. Debe existir una red alambrada que satisfaga todas las funciones de los diferentes subsistemas de forma estable, predecible y continua. Con base en esa LAN alambrada se deben adicionar AP (Access Point) que permitan irradiar una señal de WiFi en todos los sitios de la edificación a manera de backup y mejorando el confort de los usuarios.

Un error común hoy es pretender que todo se hace basado en la red WiFi y ni siquiera se hace una red alambrada para los AP. Por lo tanto, la edificación muchas veces queda con una WLAN poco eficiente e inestable. En edificaciones de misión crítica esto incumple la normatividad.

Sin que se encuentren necesariamente en una norma o standard de obligatorio cumplimiento, las buenas prácticas de instalación son recomendaciones de fabricantes y docentes del gremio para que todo funcione más fácil, más barato, más controlado. El error está simplemente en desconocerlas o no aplicarlas.

Por ejemplo: No dejar planos récord de cómo se construye, sabiendo que es el registro más importante para mejorar procesos de actualización y mantenimiento. No colocar cajas de paso al menos cada 100 pies. Dejar más de dos curvas en la tubería entre cajas de paso. No colocar las salidas de Datos a la altura adecuada de acuerdo al mueble que se va a usar.

No colocar las salidas de Voz y Datos suficientes, dependiendo de los equipos y necesidades de cada persona. No colocar ventanas de inspección en los cielos falsos cerrados (debe existir una para alcanzar cada dispositivo que se requiera y debe haber una ventana al menos cada 5 metros sobre el recorrido de bandejas porta cables). No seguir normatividad general ni especializada en el tipo de espacio que se está trabajando.

Si usted se da cuenta, la inmensa mayoría de errores enumerados se podrán corregir haciendo una adecuada planeación.

* Ing. Germán Alexis Cortés H. gcortes@insetron.com - gcortes@alfil.com.co

Susana Gallegos, directora regional para STid Latinoamérica, nos revela los planes, productos y proyectos de la compañía pensando en el mercado de la región.

Cuando uno escucha la frase “control de acceso” piensa en restricciones, en una serie de paradigmas inevitables y en tecnología estática. Por ello hablamos con Susana Gallegos-directora regional para STid Latinoamérica, una compañía de alta tecnología global que tiene la receta para resolver la contradicción eterna entre alta seguridad y libertad.

Por un lado, STid diseña, fabrica y comercializa componente electrónico diversificado para la identificación y aseguranza de personas, vehículos y objetos en todo tipo de ambientes.

Por otro lado, también ha desarrollado software amigables para la personalización de sus equipos, control de armamento y herramientas, así como STid Mobile ID: una App que puede ser integrada a cualquier otra para identificar usuarios gracias a su API/SDK. Sus tecnologías de especialización están basadas en tecnología pasiva RFID y manos libres; BT, NFC e IOT.

Ventas de Seguridad: ¿Cuál es la próxima aventura de STid, sus proyectos y metas?

Susana Gallegos: Son la diversificación geográfica, el avance tecnológico y seguir cultivando nuestro valor primordial; la experiencia de usuario. Para lograrlo, sabemos que debemos crear nuevos departamentos y talentos en la compañía que se complementen entre sí para mejorar nuestros procesos. La responsabilidad corporativa igualmente ocupará un lugar especial en el corazón de nuestra organización; hemos creado este departamento porque sabemos que el impacto de nuestra tecnología será fundamental en las nuevas generaciones y esto nos otorga la responsabilidad de diseñar desde la RAÍZ las tecnologías que permitirán la movilidad y seguridad de las personas en sus años venideros.

Si bien, hemos sido reconocidos en proyectos corporativos de control de acceso, esto es solo la punta del iceberg de nuestro potencial, nuestra mirada apunta hacia la unificación y sincronización de toda organización. Trascendemos de los accesos principales, pasillos y puertas de las oficinas hacia integraciones con toda clase de terceros y sus tecnologías activadas por un pulso eléctrico; elevadores, estacionamientos, o bien automatizaciones; lockers, máquinas expendedoras, comedores, impresoras, tecnología Iot, con una misma credencial virtual. Y hablando del futuro, estas bases han sido fundamentales para que nuestro mercado norteamericano y latinoamericano cobre relevancia.

Nacimos en Europa, pero ahora somos globales. En México, Colombia, Chile, Perú, Panamá y Costa Rica, etc, estamos rompiendo esquemas ya que nuestra densidad de población, dimensiones, potencial de modernización y necesidades de seguridad electrónica hacen simplemente natural que el alto desarrollo en hardware personalizado nos alcance en 2023 más que nunca.

VDS: Mencionaste que el mercado latinoamericano viene a cobrar cada vez un rol más importante, ¿cómo planean desarrollarlo en los próximos años?

Susana: Honrando la importancia de nuestros socios comerciales, fabricantes, distribuidores e Integradores y prensa. Porque nuestro crecimiento solo se debe al suyo. Pero, los usuarios finales son la base de nuestra pirámide, y naturalmente están representados por los consultores de cada industria, ellos son una especie de híbrido de todos nuestros socios antes descritos. En este nicho tan cambiante toma todo un ecosistema comprender nuestro rol en el mercado de seguridad electrónica. Si los usuarios son nuestra inspiración, entonces los consultores profesionales tecnológicos, son la ruta; ellos los representan y están vinculados orgánicamente con la tecnología porque les apasiona como a nosotros, sus estudios, años de experiencia y relaciones humanas son componentes críticos para valorar el verdadero significado de colaborar con STid y llevarán a LATAM al siguiente escalón.

Cabe mencionar que estos profesionales no pertenecen únicamente al mercado de la seguridad, por supuesto, dignificamos cómo hay un idioma extranjero en cada especialización a la cual nos podemos integrar, imagínanos ahora en tránsito vehicular masivo, empresas de telecomunicaciones con negocios b2b, datacenters, aeronáuticas, minas, etc.

“La responsabilidad corporativa igualmente ocupará un lugar especial en el corazón de nuestra organización; hemos creado este departamento porque sabemos que el impacto de nuestra tecnología será fundamental en las nuevas generaciones y esto nos otorga con la responsabilidad de diseñar desde la RAÍZ las tecnologías que permitirán la movilidad y seguridad de las compañías sus próximos años”

Otra estrategia en la que tenemos mucho enfoque son los eventos profesionales y las organizaciones, demostrar el valor del producto en vivo es lo que más disfruto, además certificarnos cada vez más de la mano de organismos autónomos de seguridad con hechos imparciales y parámetros universales, actuales, nunca manipulados.

Finalmente, por supuesto, busco seguir madurando en la región, nuestro plan de desarrollo implica elegir cuidadosamente nuestro personal, pero no es fácil, busco cuidar con pericia no crecer a cualquier costo, la esencia de la marca me importa, buscamos seguir transmitiendo nuestros valores fundamentales; trato humano, colaboración, mente abierta e insaciable.

VDS: ¿Cuáles son las soluciones más recientes que ha desarrollado STid para el sector de control de acceso? ¿Puedes destacar algunas características técnicas? Susana: Notarás que estos lectores de los que te voy a hablar fueron bosquejados con cariño, imagina entrar a la fábrica de STid, es iluminada y fresca, tiene laboratorios llenos de componentes, cables, tornillos organizados por ramas de especialización.

Ahora, imagina también que está llena de científicos “locos” que no tienen miedo al prejuicio, se arriesgan y hace pruebas hasta dar nacimiento a nuestros lectores. Son personas que estudiaron electrónica, RFID y nuevas

ciencias sí, pero más importante, son personas con talento para la creación, STid es su lugar de encuentro.

Me gusta que los productos reflejen nuestras sugerencias y experiencias que vivimos en campo los técnicos y vendedores. Aquí los productos más exitosos de la región:

ARC1S-BT y componentes OEM Lector ultra compacto, identifica peatones, ideal para marcos de puertas. Recomendamos lea tarjetas CCTW010 si los clientes buscan máximos ahorros y CCW680 si buscan lo último en alta seguridad y capacidad, se logran importantes ahorros gracias a la tarjeta virtual gratuita contenida en la APP STid Mobile ID. Puedes ser solicitado en distintos protocolos; OSDP, Wiegand, RS485 y RS232 nativo. Igualmente tenemos componentes OEM disponibles para ser integrados en automatizaciones inteligentes; bombas de gas, tiempo y asistencia, PLC, entre muchos otros. Este componente es la diferencia entre un sistema automatizado y encriptado a uno manual e inseguro. Las empresas pueden tener la certeza de que los acompañaremos en su modernización

Lector Multi tecnología; tiene la capacidad de leer tarjetas plásticas, llaveros, tarjetas virtuales y códigos QR para la gestión de visitantes ¡en un mismo output! Puedes ser solicitado en distintos protocolos también. Honestamente es un avión. Las tarjetas virtuales serán administradas, enviadas, revocadas y transferidas sin licencias de renovación a través de nuestra plataforma web por correo electrónico.

Lector de Migración Architect®, el más útil en Latinoamérica para proyectos existentes, cuenta con 3 tecnologías 125 kHz (Prox) + 13.56 MHz (MIFARE®/DESFire® EV2/EV3/Iclass® CSN) + BT. Por si si ya te cansaste de la codependencia y la falta o retraso de suministro de tarjetas plásticas. Conoce los beneficios de diversificarlas, programarlas y encriptarlas de manera autónoma, además de virtualizar paulatinamente a los usuarios con sus Smartphones. Puedes ser solicitado en distintos protocolos igualmente.

Lector de largo alcance vehicular (hasta 14 metros de distancia de lectura) Se tienen importantes ahorros conectando hasta 3 antenas externas. Su Sotware Ultrys V2 permite encriptar tags y lectores de manera autónoma, agregar input/outputs para alertas sonoras, semáforos y sensores de masa, ajustar la potencia, RSSI e incluso secuenciar la lectura del mismo tag de 1 hasta 30 segundos para mejorar el flujo de información con el panel de control. Su versión Industrial y Extrem tienen ultra resistencia para ambientes hostiles y protocolos TCP-IP para el control masivo de activos. A este lector le preceden más de 25 años de desarrollo y generaciones antiguas.

Nuestro último miembro de la familia, este lector de medio alcance es el más compacto del mercado, con una distanciad e lectura de hasta 6 metros con tags TLTA STid y/o 20 metros con STid Mobile ID Premium en el celular. Se vive una experiencia de usuario completamente intuitiva gracias a su lectura rápida de multi-tecnología simultánea (tags y Tarjetas virtuales) que facilitan el control de acceso para diferentes perfiles de usuario

-Solución de hardware y software especialmente desarrollada para asegurar y simplificar la gestión de armamento, herramientas y equipos en entornos industriales (plantas, fábricas, industrias aeroespacial, naval, automotriz, etc.).

VDS: ¿Cuál es el valor agregado y qué diferencia sus productos de la competencia?

Susana: La primera pregunta te la contesto, pero la segunda se contesta sola ��. Un buen amigo alguna vez me dijo, “No necesitas compararte para ser buena, concéntrate en tú talento y lo demás vendrá solo”. La realidad es que en estos momentos de mi carrera estoy más ocupada por compartir de manera dinámica nuestros descubrimientos e integrar un equipo inspirado, que preocupada por compararnos con otras tecnologías.

nes de instalación actualizada y disponible fácilmente en nuestra página web son básicos. Sin embargo, no toma mucho tiempo después de que los clientes se vuelvan prácticamente autónomos en el diseño técnico de proyectos. Recordemos que los lectores son solo una parte de la magia en una instalación de seguridad electrónica.

En realidad, no tenemos precedentes. La no propiedad y el componente electrónico ergonómico quizás sea un concepto relativamente nuevo en Latinoamérica, pero será el pilar que impulsará nuevos y exquisitos desarrollos e integraciones infinitas en el futuro de la región.

Quizás lo que más me gusta de STid es que puede ser mirado de muchas formas, como caleidoscopio. Los instaladores buscan componente “plug & play”, los compradores aprecian tener stock y enviar de manera inmediata las credenciales virtuales y reutilizarlas sin licenciamientos de renovación; a los directores de seguridad les encanta la autonomía de encriptar sus propias tarjetas.

Los arquitectos y constructores nos eligen por estéticos y ergonómicos, a los desarrolladores les motiva usar el API y el SDK para fabricar su propia identidad con la solución, los dueños de los sitios nos prefieren por la velocidad y resistencia del equipo. STid Mobile es una APP para Todo(s). Desde su inicio, la marca fue concebida simplemente distinto.

VDS: ¿Cuáles son las verticales de mayor importancia para la marca?

Susana: Control de acceso y Trazabilidad RFID/IOT segura. Y por supuesto cada uno utilizará soluciones distintas; lectores Spectre®, Architect®, etc. Contamos con soluciones instaladas en:

* Aeropuertos y Aeronáutica

* Gobierno, defensa y milicia.

* Retail y administración masiva

* Financieras y Bancos

* Data centers

* IT & telecomunicaciones

* Residenciales y campus.

* Así como ambientes complejos como gaseras, ferro viarias, petroleras, acereras, mineras, etc.

* Lo que sigue aún está por descubrirse…

VDS: ¿Cómo son los programas de educación para los profesionales que instalan los productos de la marca?

Susana: Los Webinars mensuales son críticos para entrenar y sentirnos cercanos a nuestros distribuidores e instaladores. Las notas de aplicación y las recomendacio-

El lector se conecta a un panel de control y este a su vez se comunica con el software y emite los pulsos a las barreras, torniquetes, electroimanes, etc. Por un lado, cada instalador tiene preferencia por un panel y software de acceso distinto, es normal que se encariñen con alguno, nosotros al ser no propietarios nos integramos a cualquier panel en protocolos de comunicación OSDP, SSCP, Wiegand, RS485 o RS232 nativo.

En la línea Spectre pueden encontrar soluciones incluso en TCP-IP (Industry y Extrem) utilizados principalmente en trazabilidad. Por otro lado, los clientes que no utilizan panel, cuyos productos finales tienen que ver con su propia solución automatizada, por ejemplo, bombas para suministrar combustible tienen sus propios desarrollos y patentes fascinantes. Ellos ya no utilizan nuestro lector sino nuestro componente OEM. Finalmente, los expertos tecnológicos los encontraremos en eventos simplemente intercambiando conocimientos. Como puedes notar, cada cliente requerirá un acompañamiento a la medida y nos adaptamos a ella.

VDS: ¿A qué se debió el crecimiento de la marca en un más de un 50% global con respecto al 2021? Susana: Si bien, somos un montón de personas que estamos en una constante búsqueda de apreciar nuestro presente y trabajar duro nuestro futuro también considero que el crecimiento se debe a negarnos rotundamente a ser simplemente una solución acartonada.

Hay 5 premisas en la narrativa de STid que cobraron fuerza en 2022:

1 -Nuestra orientación de servicio al cliente

2 -El constante entendimiento de sus nuevas necesidades

3 -Una estrategia regional adaptada por país

4 -Fabricar componente de calidad y del cual sentirnos orgullosos

5 -El mantenimiento de nuestras relaciones a largo plazo. Me complace también compartirte que para el cierre 2022, igualmente hemos superado nuestra meta. Estamos muy entusiasmados por 2023. Gracias a espacios como este, podremos llegar a más palmas. Pueden encontrar más de nosotros en info.lata@stid.com y de manera directa en www.linkedin.com/in/ susanagallegos/

Muchas gracias por este espacio tan valioso.

“STID Mobile es una App para todo(s)”

Hoy es mucho más probable que las personas descarguen una billetera móvil a que compren una en una tienda física.

Gracias a las billeteras digitales, almacenar, organizar y verificar las identidades para interactuar digitalmente nunca fue tan fácil; y es que esta tecnología no solo ayuda a los usuarios a realizar transacciones de manera segura, sino también a desplazarse con libertad y a trabajar con productividad.

Las billeteras digitales se pueden usar en dispositivos con acceso a Internet —teléfonos inteligentes y computadores—, que permiten al usuario almacenar de forma segura información como datos bancarios o contraseñas, a fin de ejecutar transacciones en línea en

aplicaciones o mediante pagos de persona a persona con los más altos niveles de seguridad.

A continuación analizaremos el papel de las identidades digitales dentro de esta tendencia tecnológica y cómo influye en la oferta de soluciones que ofrece el mercado.

1.La demanda que hacen los clientes de comodidad, automatización y transacciones sin contacto favorece la innovación de las billeteras digitales. En los últimos años, no solo ha crecido la infraestructura que hace posible las transacciones digitales, sino que también ha aumentado la adopción de aplicaciones de billetera móvil. Según el informe Global Payments Report, 32 % de los usuarios tienen tres o más billeteras móviles descargadas en sus teléfonos inteligentes.

2.La convergencia móvil y la multitud de dispositivos de la actualidad permite disfrutar de interoperabilidad y conectividad sin problemas y optimizada para los usuarios. Dado el avance continuo hacia un mundo más digital y que las personas esperan una experiencia móvil más ágil, esta consolidación de redes dará impulso a la próxima generación de aplicaciones y casos de uso.

En todo el mundo, las leyes, reglamentaciones y estándares allanan el camino, pues ofrecen un marco legal para aceptar las identidades digitales. Una de estas normas, aprobada en Europa hace algunos años, —el reglamento eIDAS (Servicios de Identificación, Autenticación y Confianza Electrónica)—, es un catalizador de las transacciones digitales transfronterizas.

Las billeteras digitales incorporan funciones. En 2021, Apple anunció que trabaja con varios estados para que sus residentes puedan incorporar sus licencias de conducción o identificaciones nacionales a su iPhone y Apple Watch.

Los gigantes tecnológicos y las empresas emergentes compiten para crear la aplicación idónea que se ajuste a las necesidades de verificación de identidad digital en una sola plataforma, desde documentos financieros y de seguros hasta información de salud e identificaciones gubernamentales.

Cuando se observa el avance de las prestaciones de las billeteras e identidades digitales, todo indica que tendrán un impacto significativo, no solo en la vida diaria de las personas, sino también en la industria de la seguridad. De hecho, los responsables de la seguridad deberían anticiparse a las próximas iteraciones de las billeteras e identidades digitales.

Por el lado de la infraestructura, hay que mencionar que la posibilidad de usar billeteras digitales depende de si se cuenta o no con una infraestructura actualizada que incluya, entre otras cosas, equipos con tecnología NFC y BLE. La expedición de identidades digitales requiere un programa moderno de emisión con gestión de seguridad en la nube.

Definir qué implicaciones tiene la gestión de identidades en el contexto de cada negocio en particular ayudará a crear la infraestructura de identidad adecuada, lo que permitirá ofrecer escalabilidad de una manera más segura, así como implementar la combinación adecuada de tecnologías, aplicaciones y procesos para gestionar las identidades digitales de acuerdo con los requerimientos establecidos.

Por otro lado, en cuanto a normatividad, las identidades

¿QuéLos viajeros pueden usar billeteras móviles para guardar las llaves del hotel e ingresar a sus habitaciones.

digitales, al igual que sus diferentes fuentes, generan instancias de identificación y experiencias multifacéticas específicas, así como un gran volumen de datos asociados. Si bien el uso de los datos recopilados es útil para ofrecer mejores productos y servicios, tanto a los clientes como a los empleados, es probable que estos tengan perspectivas diferentes al respecto. Si no se realiza con la debida transparencia, la recopilación de información sería una práctica que podría generar desconfianza.

Según un informe reciente de KPMG, la población estadounidense responde de manera más favorable cuando sabe exactamente cómo son utilizados sus datos. Los sistemas de identidades digitales deben tener en cuenta las leyes, reglamentaciones y estándares de la industria en el ámbito regional y mundial. Normas sobre privacidad y seguridad, como el Reglamento General de Protección de Datos (GDPR, por sus siglas en inglés), ponen de relieve el cambio que ha tenido lugar en el control y la propiedad de la información de identificación personal (PII), la cual ha pasado del proveedor de servicios al usuario. Esto significa que es necesario dedicar tiempo y atención al desarrollo de políticas internas, especialmente de aquellas relativas a la privacidad de la información, la protección de datos y la prevención de fraudes.

Una serie de aplicaciones nuevas permite entender lo que podrán almacenar las billeteras digitales en un futuro cercano. Se espera que se utilicen en la gestión y el acceso a historias clínicas, documentos de viaje, seguros e información sobre inversiones. Asimismo, se prevé su uso para la adopción generalizada de identificaciones gubernamentales y de empleados.

Actualmente, la utilización de billeteras digitales está vinculada a iniciativas mayores, que van más allá de las compras. Las organizaciones que emplean la identidad como marco para la transformación digital pueden superar los obstáculos para su adopción, permitiendo sacar máximo provecho a la verificación de identidades digitales y al empleo de billeteras digitales.

Para respaldar este cambio se requiere trasladar la gestión de la seguridad a la nube e implementar actualizaciones a la infraestructura (incluido el hardware). Los equipos encargados de la seguridad física, las operaciones y los recursos informáticos deben trabajar de la mano y llegar a acuerdos para determinar los objetivos del programa y desarrollar un plan de negocio que incluya los períodos de recuperación de la inversión y el retorno de la inversión total.

Se están realizando programas piloto para ofrecer ecosistemas de identidades digitales a través de las billeteras móviles.

Es un esfuerzo clave para obtener los presupuestos necesarios para este tipo de proyectos, especialmente en organizaciones grandes. Al ocuparse de los criterios de éxito e incorporar a los consultores, socios e integradores adecuados para la implementación, los equipos responsables de la seguridad pueden cumplir con el objetivo final, que incluye la medición y el mejoramiento de los resultados de la implementación inicial.

Hoy es mucho más probable que las personas descarguen una billetera móvil a que compren una en una tienda física. La evolución de la tecnología, la demanda de los consumidores de una experiencia cómoda y el amplio número de disposiciones normativas, permite que las billeteras digitales reconfiguren la verificación de las identidades digitales en dominios que van desde el control de acceso hasta las transacciones financieras.

Gracias al amplio alcance y a los puntos de contacto diarios, la categoría de billetera digital tendrá un impacto sustancial en la forma en que interactúan los hogares, los empleadores y entornos de trabajo con la industria del turismo e incluso con los gobiernos. Pero esto solo ocurrirá si las nuevas soluciones logran brindar confiabilidad, escalabilidad y comodidad en equilibrio con la seguridad y privacidad.

* Gustavo Gassmann, director de Ventas de la unidad de negocios PACS (Sistemas de Control de Acceso Físico) de HID para América Latina y el Caribe.

El Parque Solar Alex, o planta fotovoltaica Alex, es uno de los mayores proyectos de captación de energía fotovoltaica de Brasil. Idealizado por Elera Renováveis, tiene capacidad para generar hasta 360 megawatts de energía, suficiente para abastecer a casi 250.000 casas. El complejo de 830 hectáreas - equivalente a más de 800 campos de fútbol - trajo para Elera un gran reto: su protección. Debido a su perímetro de 13 km, la defensa de este sitio remoto contra el robo y el vandalismo es compleja, importante y extremadamente desafiante.

Con una solución exclusiva que combina fibra óptica y cámaras de alta resolución, presentamos una innovación en el segmento de la seguridad perimetral.

En un primer momento, se había considerado la posibilidad de utilizar el estándar clásico de CCTV, lo que requeriría la instalación y el mantenimiento de un sistema con 273 cámaras fijas. "En una solución de seguridad tradicional con cámaras fijas y analítica de vídeo, por recomendación de los fabricantes, habría que mapear el perímetro del campo e instalar cámaras predefinidas cada 50 metros", explica Bernardo Falcón, director ejecutivo de Aeon Security.

Sin embargo, el funcionamiento de toda esta estructura sería un reto, debido a la cantidad de cámaras e información que se enviaría a los operadores. Además, Elera Renováveis buscaba una solución más automatizada que ofreciera una detección instantánea de intrusos y un reconocimiento visual de todos los eventos para los operadores, y que ofreciera un bajo índice de falsas alarmas.