Práctica Nº11.-Autenticación de Usuarios en Redes Wireless: Servidor RADIUS

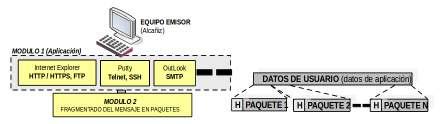

previo establecimiento de la conexión, lo que permite establecer un "circuito virtual" a priori, por donde viajarán los paquetes de la comunicación, garantizando una fiabilidad (los paquetes llegan ordenados). Es decir, gracias al "número de secuencia", puede darse cuenta de que se ha perdido algún paquete, en cuyo caso solicitará una retransmisión de éste al emisor. Para llevar un control de todo ello, tanto emisor como receptor se informan mediante el uso de paquetes "ACK" y "NACK" ya comentados en la introducción. En cambio "UDP" permite el intercambio de paquetes, denominados en este caso "datagramas", a través de la red sin que se haya establecido previamente una conexión, ahorrándonos por tanto, el tiempo invertido en su establecimiento y liberación, pero corriendo el riesgo de que los paquetes no lleguen ordenados (no tienen porque seguir el mismo camino ó circuito), pudiéndose traducir en una perdida de información. Según esto, utilizar el protocolo "UDP" tan sólo es recomendable utilizarlo en situaciones, donde la información a transmitir sea reducida (el tiempo de establecimiento y liberalización serían muy significativos), ó en aquellas situaciones donde aún perdiendo parte de los paquetes, la información recibida siguiera siendo entendible, como es el caso de la transmisión de voz ó video. Toda esta información (número de secuencia, números de puerto e información del protocolo) se agrega a cada uno de los paquetes que forman el mensaje, junto con otra que puede ser de utilidad para el control de la comunicación, formando una cabecera ("Header") que acompaña al paquete de datos.

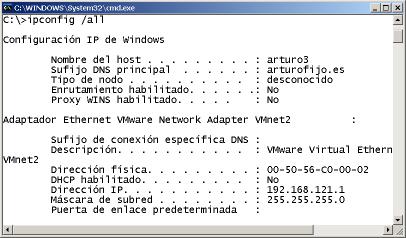

A.8.- Capa Nº 3: Red. Dentro de este nivel se llevan a cabo dos funciones esenciales: identificación del equipo que origen/destino mediante el uso de "direcciones IP" y el encaminamiento (ó routing) de los paquetes, lo que garantiza que los paquetes que forman parte de la comunicación lleguen al destinatario. Para llevar a cabo estas funciones, se estableció el protocolo "IP" ("Internet Protocol"), responsable por tanto, del envío y enrutamiento de los paquetes entre máquinas. Al igual que cuando nos comunicamos con una persona mediante correo postal, hemos de indicar la dirección de destino (ciudad-calle-numero-puerta), y del remitente, para que el cartero sepa que ruta llevar para hacer llegar la carta a su destino (y en caso de un posible error, remitirla), en comunicaciones informáticas ocurre exactamente lo mismo, debemos indicar la "ciudad-calle-número-puerta" donde se localiza el equipo informático destinatario. Si tenemos en cuenta, que los ordenadores solo comprenden cantidades binarias, lo que se hace es indicar mediante cuatro cantidades binarias (4 bytes, 32 bits) tal dirección, lo que hace un total de "2 32 = 4.294.967.296 direcciones IP" posibles a asignar. No obstante, de cara a su manejo, debido a que a una persona le resultaría bastante latoso tener que manejar cantidades binarias, cada uno de los Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 373