Práctica Nº11.-Autenticación de Usuarios en Redes Wireless: Servidor RADIUS

"BASE" significa que la señal se envía al canal de comunicaciones sin modular en frecuencia, es decir, se dice que está en "banda base". Por último, indicar que la norma "IEEE 802.3" en realidad se encuentra dividida en diferentes apartados, que se han ido agregando a medida que los avances tecnológicos han provocado cambios apreciables en algún aspecto del estándar. Concretamente podrían destacarse:

802.3u: Fast Ethernet (10Mbps 100Mbps). 802.3x: Ethernet full duplex y control de flujo. 802.3z: Gigabit Ethernet (100Mbps 1.000Mbps). 802.3ab: Gigabit Ethernet en cable UTP-5. 802.3ad: Agregación de enlaces. 802.3ae: 10 Gigabit Ethernet (1.000Mbps 10.000Mbps). ...

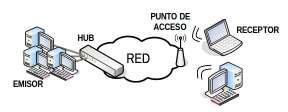

A.15.- IEEE 802.11: Wireless LANs (WLAN). Las "WLAN" son redes de área local que se caracterizan por interconectar equipos informáticos (ordenadores, impresoras, etc.) sin la necesidad cablearlos ("Wire-Less", "sin cable). La ventaja de éste tipo de redes es indiscutible, al ahorrarnos el coste de infraestructura que conlleva el tendido de todo el cableado de red, y permitir una movilidad de los equipos (no existe una roseta fija donde conectar el equipo) sin provocar cambios en ella. Por otro lado, presenta dos grandes inconvenientes, (1) ya que la equipación de red es más cara, y (2) la velocidad de transferencia (ancho de banda) es más reducido que en redes cableadas, al tratarse de un medio compartido por multitud de servicios (radios, televisiones, radioaficionados, etc.), y presentar una tasa de errores muy elevada (los errores se traducen en retransmisiones, y estas a su vez en una disminución del ancho de banda útil). En la realidad, las redes no suelen ser inalámbricas, sino que son redes híbridas, donde hay ciertos segmentos de red que están cableados, y otros son inalámbricos. En relación a estos segmentos, ó secciones de red inalámbricos, la tecnología utilizada puede ser de dos tipos: (1) infrarrojos y (2) microondas (ondas de radio ó electromagnéticas), aunque en la actualidad hablar de redes inalámbricas esta asociado a las (2), ya que debido a los fuertes inconvenientes de los infrarrojos (cualquier obstáculo, paredes, niebla, lluvia, etc., entorpece la comunicación, resultando efectivas únicamente para distancias muy cortas) están en desuso. Por este motivo a partir de aquí, cualquier referencia a redes "wireless" estará asociada a redes inalámbricas vía radio. En cuanto a las técnicas utilizadas para modular la señal de información en frecuencia, y convertirla en una onda de radio (al ser la frecuencia de trabajo mayor a 1GHz recibe el nombre de microondas) podrían destacarse las siguientes: A) "FHSS" ("Frequency Doping Spread Spectrum"): Sistema de bajo rendimiento, poco utilizado actualmente. B) "DSSS" ("Direct Sequence Spread Spectrum"): Buen rendimiento y alcance. Es la modulación más utilizada hoy en día (IEEE 802.11b). C) "OFDM" ("Orthogonal Frequency Division Multiplexing"): Máximo rendimiento (IEEE 802.11g). Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 400