Práctica Nº11.-Autenticación de Usuarios en Redes Wireless: Servidor RADIUS

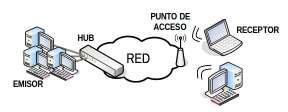

Si en Ethernet la técnica utilizada para controlar el acceso al medio era "CSMA/CD", en este caso, la usada es "CSMA/CA" ("CS Multiple Access with Collision Avoidance"), el cual se caracteriza por detección de portadora y elusión de colisiones. Por tanto, se trata de un sistema "CSMA" a secas, ya que aunque las colisiones pueden seguir produciéndose, no tiene capacidad de detectarlas ("CD"). Con la finalidad de corroborar que la emisión no provoco una colisión, una vez que es enviada una trama al medio por parte de una estación de trabajo, se espera transcurrido un tiempo, que el destinatario le envíe una seña de confirmación "ACK". En caso de no ser recibida, se vuelve a reenviar la trama. Al igual que con Ethernet, el estándar "IEEE 802.11" ha ido generando nuevas especificaciones que se han ido correspondiendo con los avances tecnológicos que se iban produciendo dentro de este campo. A modo de resumen, se muestra la siguiente tabla: Nivel Físico

Banda

Velocidades

Alcance a máxima vel.

Uso

Características

850950 nm

1 y 2Mbps

20 metros

Muy raro

2,4 GHz

1 y 2Mbps

150 metros

Reducid o

2,4 GHz

1 y 2Mbps (802.11) 5,5 y 11Mbps (802.11b)

30 metros

Muy utilizado

5 GHz

6, 9, 12, 18, 24, 36, 48 y 54Mbps (802.11a) Hasta 54Mbps (802.11g)

50 metros

Utilizado y en auge

Cortas distancias sin obstáculos Sistemas Bluetooth y hornos microondas le interfieren fácilmente Buen rendimiento y alcance Máximo rendimiento

Infrarrojos

FHSS

DSSS

OFDM 2,4 GHz

100 metros

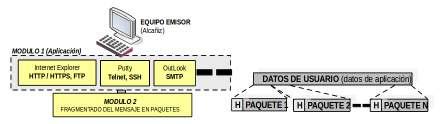

A.16.- Capa Nº 5: Física. Al igual que en el modelo "OSI", esta capa se encarga de llevar a cabo la transmisión de los bits de información a través del canal ("codificación de canal", la "modulación/demodulación de la señal", "multiplexación de señales", etc.), aspectos ya tratados en el capítulo Nº2 del libro de "Instalación y Mantenimiento de Servicios de Redes de Área Local, Ed. Mira" editado por los mismos autores que han creado este tutorial. De igual forma, en este nivel se especifican todos los aspectos eléctricos, conectores y características de los medios de transmisión, que igualmente ya han sido tratados en el capítulo Nº1. En realidad, este nivel esta íntimamente relacionado con la capa de enlace, donde todos los aspectos (eléctricos, ópticos, etc.) relacionados con el medio ya son considerados en sus especificaciones, tal como se ha podido advertir en el punto anterior. Por este motivo, esta capa no se suele diferenciar a nivel práctico, y suele encontrarse integrada en la anterior. Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 401