Práctica Nº11.-Autenticación de Usuarios en Redes Wireless: Servidor RADIUS

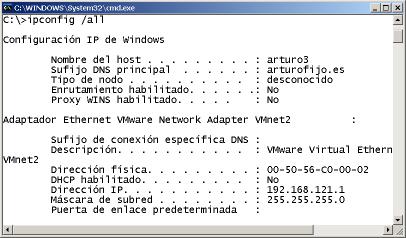

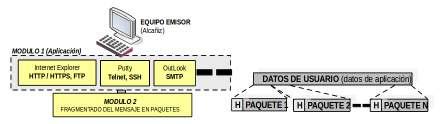

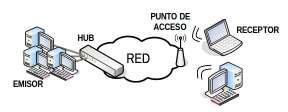

A.17.- Dispositivos de red dentro del modelo tcp/ip. En este apartado serán descritos de una manera brebe los elementos y dispositivos de red que juegos un papel esencial dentro de cada uno de los niveles del modelo "TCP/IP": 1) Nivel de Aplicación y Transporte. Dentro de este nivel juega un papel importantísimo los "FIREWALL" ("Muro de Fuego"). Estos dispositivos son capaces de realizar un filtrado del tráfico de la red, pudiendo cribar en función del puerto de origen/destino (no dejar pasar aquellos paquetes IP que vayan destinados/provengan a/de un puerto en concreto), ó aplicación concreta. 2) Nivel de Red. El elemento esencial dentro de este nivel son los "ROUTER". Estos son los dispositivos encargados de encaminar ó enrutar los paquetes IP de tal forma que puedan alcanzar su destino, además de hacer las veces de puerta de enlace ("GATEWAY") y conversor de protocolos ("PASARELA"). Otro elemento de red que también interviene dentro de este nivel son los "FIREWALLs" que llevan a cabo la función de filtrado en función de la dirección IP de origen/destino (en el caso en que la dirección IP de destino sea la correspondiente a un determinado servidor, no permitir el establecimiento de la comunicación). Normalmente, la mayoría de los "ROUTER" integran funciones de filtrado, lo que le convierten en "ROUTER/FIREWALL". Todos estos aspectos serán tratados en la última práctica propuesta del libro (capítulo Nº 15), donde implementaremos un "ROUTER/FIREWALL" a través de un equipo informático GNU/Linux. 3) Nivel de enlace. Dentro de este nivel juegan un papel fundamental las "tarjetas, interfaces ó adaptadores de red". Estos son los módulos dentro de nuestro equipo informático encargados de controlar el acceso al medio (MAC), junto a un control de los flujo y errores (LLC). En relación a estas interfaces de red, señalar que poseen un identificador, conocido como "dirección física/hardware" ó "dirección MAC" que les permite identificarse dentro de una red de ordenadores (no confundir con la dirección IP), y que es utilizada por los protocolos de nivel de enlace para hacer referencia al equipo origen y destino de una comunicación. Por tanto, esta dirección MAC no es más que un número de identificación único para cada uno de los adaptadores de red que les permite identificarse de forma inequívoca, e indicar a quien va dirigida la información ó quien la envía. Consta de 48 bits (una dirección IP 32 bits) que suelen representarse en forma hexadecimal (12 dígitos). Los 6 primeros dígitos hexadecimales identifican al fabricante y los 6 últimos al adaptador correspondiente de ese fabricante, el cual no puede utilizar dos veces el mismo número. Mediante el uso de estas direcciones MAC también pueden llevarse a cabo difusiones de mensajes dentro de la red (mensajes destinados a todos los equipos que forman parte de la red) haciendo uso de la dirección "FF-FF-FF-FF-FF-FF".

Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 402