Práctica Nº2.-Seguridad Perimetral. Diseño de Firewalls. Iptables y Zentyal

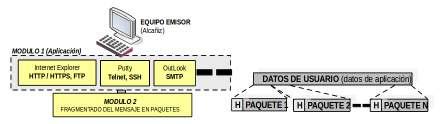

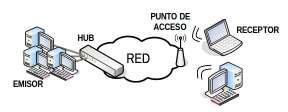

la mv3 (servidor DMZ)? Tener en cuenta que para controlar vía SSH tcp/22 la mv3 se hará a través de la mv1 a través de su puerto tcp/22222. E) ¿Qué comandos añadirías al script anterior para permitir que los equipos de la red interna Nº1 puedan hacer uso de los protocolos HTTP y HTTPS a excepción del acceso a sitios Web como http://www.sport.es y https://www.facebook.com? Advierte que para que se pueda hacer uso de nombres de dominio en la configuración de las reglas que impongas en el firewall, el propio equipo firewall deberá poder traducirlos a su correspondiente dirección IP, por lo que deberás permitirle resoluciones DNS udp/53. F) ¿Qué comandos añadirías al script anterior para que desde el exterior sea accesible a través del router un servicio HTTP que se ofrece por el puerto tcp/33333? G) ¿Qué comandos añadirías al script anterior para que desde el exterior (únicamente desde tu máquina física y la del profesor) sea accesible un directorio que se comparte de manera pública mediante Samba tcp/udp/137:139 en la mv3 llamado "misdocX" (p.e. /media/documentos)? H) ¿Qué comandos añadirías al script anterior para que desde el exterior sea accesible un servicio HTTP que se ofrece en el equipo servidor mv3 vía tcp/44444, aunque a través de la mv1 vía tcp/50000?

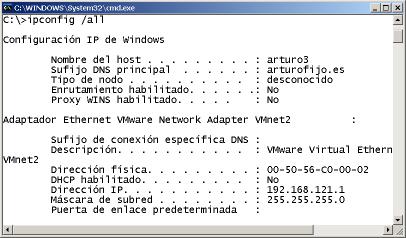

Solución Ej. Pr. 2.3.6.I.- Configuración de un Firewall con una DMZ Al igual que en los ejercicios anteriores, la solución se dará en formato de script, el cual se ejecutará al iniciarse la máquina, o cuando nosotros deseemos ejecutarlo desde una terminal: [root@mv1]# nano /etc/init.d/conf-red.sh #!/bin/bash ## Solución apartado A): # Paramos el servicio networking para permitir la configuración mediante nuestro script: /etc/init.d/networking stop # Configuramos las direcciones IP, puerta de enlace y servidor DNS preferido ifconfig eth0 192.168.1.100 ifconfig eth1 192.168.100.100 ifconfig eth2 192.168.200.100 route add default gw 192.168.1.254 echo "nameserver 8.8.8.8" > /etc/resolv.conf # Activamos el forwarding y el MASQUERADE para que actúe como un gateway echo "1" > /proc/sys/net/ipv4/ip_forward iptables -t nat -F iptables -t nat -A POSTROUTING -j MASQUERADE # Indicamos la políticas por defecto: DROP. De esta forma el equipo queda totalmente aislado, con todos sus puertos cerrados iptables -t filter -F iptables -P INPUT DROP iptables -P OUTPUT DROP iptables -P FORWARD DROP ## Solución apartado B): # Permitimos que nos puedan hacer un ping desde el exterior a las máquinas físicas del profesor y Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 66