Práctica Nº3.-Proxy HTTP Caché. Squid

acl grupo1 proxy_auth -i adm1 adm2 acl grupo2 proxy_auth -i empleado1 empleado2 acl grupo3 proxy_auth -i adm1 adm2 adm3 empleado1 empleado2 empleado3 acl grupo4 proxy_auth -i adm3 acl grupo5 proxy_auth -i empleado3 # Definimos las Palabras Clave no permitidas en las URLs acl palabrasprohibidas1 url_regex sex porn acl palabrasprohibidas2 url_regex comida recetas deporte sport futbol baloncesto porn sex # Definimos las Franjas Horarias donde los usuarios tendrán acceso acl horario1 time M T W H F 8:00-14:00 acl horario2 time M T W H F 14:00-16:00 acl horario3 time M T W H F 16:00-22:00 # Definimos una ACL global que afecte a todos los equipos acl todas src all # Definimos las Reglas de Acceso http_access allow red1 grupo1 !palabrasprohibidas1 horario1 http_access allow red1 grupo2 horario1 !websprohibidas1 !palabrasprohibidas2 http_access allow red1 grupo3 horario2 !palabrasprohibidas1 http_access allow equipos1 grupo4 horario2 http_access allow equipos1 grupo5 horario3 !websprohibidas2 !palabrasprohibidas2 http_access deny todas

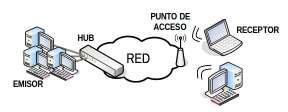

3.2.- Configuración previa del Entorno de Red: Gateway/Proxy Squid Para las prácticas que realizaremos en este capitulo, al igual que en los capítulos anteriores, haremos uso de virtualización mediante VirtualBox. En concreto, si se observa la siguiente figura, configuraremos un entorno de red, donde el equipo servidor (máquina virtual Nº1) hará las veces de puerta de enlace o gateway de las Intranet cableada e inalámbrica hacía la Internet, hace de servidor DNS caché para los equipos de las Intranet, y hace de Proxy HTTP.

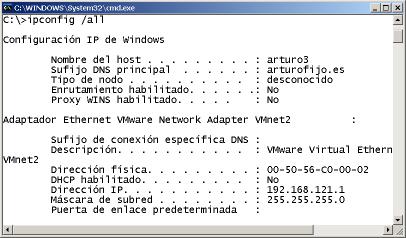

Además, con la finalidad de hacer una división lógica (que no física) entre la Intranet cableada, y el segmento de red correspondiente al router ISP, se asignará a la máquina virtual nº1 (o un microcomputador Raspberry, por ejemplo) una interfaz de red virtual con una dirección de red Seguridad Informática y Alta Disponibilidad – amartinromero@gmail.com 91