Todos conocemos el propósito que tienen las ferias y los congresos de seguridad en América Latina: generar nuevos contactos, posicionamiento de marca, lobby, lanzamientos y relacionamiento. Pero muchas marcas buscan tener espacios diferentes que les permitan alcanzar resultados diferentes y provechosos para sus empresas.

Es aquí cuando nace la idea de crear Americas Security Connection – a hosted buyers experience, un evento de citas de negocios entre marcas e importantes integradores y usuarios finales, organizado por Ventas de Seguridad, que tiene como fin generar un espacio más íntimo y concentrado exclusivamente para hablar de negocios.

Escogimos a Cartagena como sede del evento porque sabemos que es un lugar atractivo, que permite concentrarte en los negocios pero que también ofrece una atmósfera que te transporta a la época colonial y que permite disfrutar de sus lugares atractivos y reconocidos en el mundo.

Entonces tenemos el paquete completo: citas con oportunidades de negocios con importantes compradores de soluciones de seguridad electrónica, productos, una ciudad turística y colonial y el mejor ambiente corporativo.

Así que si usted como marca está buscando nuevos espacios para ofrecer sus productos, le aseguro que en Americas Security Connection tendrá nuevas oportunidades de leads calificados y la posibilidad de sentarse en un mismo espacio con los mejores prospectos compradores de América Latina.

La cita es el 5 y 6 de octubre en el Hotel Caribe. Si desea patrocinar este evento escríbanos a: scamacho@ventasdeseguridad.com

www.americassecurityconnection.com

Es una publicación periódica propiedad de Latin Press, Inc.

Producida y distribuida para Latin Press, Inc. por Latin Press Colombia y Latin Press USA

DIRECCIÓN GENERAL

Max Jaramillo / Manuela Jaramillo

EDITOR JEFE

Duván Chaverra dchaverra@ventasdeseguridad.com

EDITORA

Iris Montoya imontoya@ventasdeseguridad.com

GERENTE DE PROYECTO

Sandra Camacho scamacho@ventasdeseguridad.com

GERENTES DE CUENTA

MÉXICO

Verónica Marín vmarin@ventasdeseguridad.com

COLOMBIA

Fabio Giraldo fgiraldo @ventasdeseguridad.com

DATABASE MANAGER

Maria Eugenia Rave mrave@ventasdeseguridad.com

JEFE DE PRODUCCIÓN

Fabio Franco ffranco@ventasdeseguridad.com

DIAGRAMACIÓN Y DISEÑO

Jhonnatan Martínez jmartinez@ventasdeseguridad.com

PORTADA

Xxxxx

TELÉFONOS OFICINAS:

Latin Press USA

Miami, USA Tel +1 [305] 285 3133

LATIN PRESS MÉXICO

Ciudad de México Tel +52 [55] 4170 8330

LATIN PRESS COLOMBIA

Bogotá, Colombia Tel +57 [601] 381 9215

São Paulo, Brasil Tel +55 [11] 3042 2103

Miembro de Sirviendo a los miembros de

DUVÁN CHAVERRA AGUDELO

Jefe Editorial

dchaverra@ventasdeseguridad.com

Colaboran en esta edición:

• Gigi Agassini • Mauricio Swain • Upendra Pingle • Jaime Moncada

Las opiniones expresadas por los autores de los artículos en esta revista no comprometen a la casa editora.

Impreso por Panamericana Formas e Impresos S.A.

Quien solo actúa como impresor

Impreso en Colombia - Printed in Colombia

ISSN 1794-340X

28

03 CARTA EDITORIAL

05 CALENDARIO 2023

08 Opciones disruptivas en las tecnologías para la seguridad privada

Las tecnologías disruptivas le están dando una respuesta innovadora a las necesidades de seguridad en América Latina y, a su vez, están modificando las tendencias del mercado.

18 ¿Cómo el análisis de video se puede utilizar para mejorar el tráfico vehicular en las ciudades?

El autor aborda 5 herramientas que ofrecen los VMS, como un abordaje tecnológico para la gestión de la movilidad vial.

22 El C2 “Centro Histórico” de Ciudad de México realiza su labor con 1.850 cámaras

En febrero fue inaugurado el Centro de Comando y Control C2 Centro Histórico, una unidad de monitoreo y videovigilancia instalada en el Museo de la Policía, ubicado en la Colonia Centro, Alcaldía de Cuauhtémoc.

28 Fouet: el futuro de control de acceso es que no haya más tarjetas Fouet compartió sus predicciones sobre la evolución de la tecnología de control de acceso y consideraciones sobre cómo las soluciones actuales de videovigilancia sirven para fomentar el Marketing Digital.

34 5G significa grandes cambios para grandes espacios públicos

La implementación de la red 5G brinda mayor capacidad de ancho de banda y baja latencia, con ventajas personalizadas para cada aplicación. Además, contiene una arquitectura de alta densidad ideal para la próxima generación de aplicaciones.

MAYO

16 al 18

IFSEC International 2023

Londres, Inglaterra www.ifsecglobal.com/event/en/ home.html

JUNIO

13 al 15 ExpoSec

Sao Paulo, Brasil exposec.tmp.br/16/

16 al 18

Feria Internacional de Seguridad ESS+

Bogotá, Colombia securityfaircolombia.com/en/ home.html

SEPTIEMBRE

11 al 13

GSX ASIS Show

Dallas, EE.UU. www.gsx.org

19 AL 21

ISC BRASIL

São Paulo, Brasil

www.iscbrasil.com.br/pt-br/ o-evento.html

5 al 6

Americas Security Connection

Cartagena, Colombia

Las Vegas, EE.UU

www.americassecurityconnection. com/es/

NOVIEMBRE

14 al 16

ISC EAST

NYC, EE.UU

www.discoverisc.com/east/ en-us.html

Se califica como disruptivo aquello que genera una interrupción brusca en su entorno, con lo que una tecnología disruptiva es aquella con la capacidad de generar un cambio de paradigma en su industria, pues rompe con lo que estaba establecido y generan nuevas dinámicas.

Un ejemplo de esto son las impresoras 3D, el almacenamiento en la nube, los Smartphone, la red WiFi y la Inteligencia Artificial, por solo mencionar algunas.

De ahí que la seguridad electrónica quizás sea uno de los mayores escenarios para las tecnologías disruptivas, pues la evolución de esta industria es constantemente impulsada por las necesidades del usuario final, la carrera tecnológica y la competencia comercial.

Entonces, poner en el foco de interés en las tecnologías que posiblemente cambien las dinámicas de esta industria, más que un juego de adivinanzas, es un ejercicio de análisis que busca dar luz sobre las tendencias a nivel tecnológico, incluso si está influenciada por la falta de conocimiento y el sesgo personal.

Para finalizar, deseo señalar que si bien algo inherente a la disrupción es lo complejo que es predecirla y señalarla asertivamente, también algo inherente a la industria de la seguridad es la búsqueda de responder, pero sobretodo anticipar en pro del bienestar humano. He ahí la relevancia del tema central de esta edición; si podemos vislumbrar las tecnologías disruptivas, quizás podamos adaptarnos más fácilmente a los cambios que proponen.

IRIS MONTOYA RICAURTE Editora VENTAS DE SEGURIDAD imontoya@acrlatinoamerica.com

Las tecnologías disruptivas le están dando una respuesta innovadora a las necesidades de seguridad en América Latina y, a su vez, están modificando las tendencias del mercado.

La seguridad electrónica es una de las industrias cuyo crecimiento es exponencial y va impulsado por las ciencias aplicadas, así como los desarrollos tecnológicos. En ese sentido, es ineludible abordar el concepto de disrupción, especialmente porque califica las nuevas soluciones que han entrado en esta industria durante la última década.

La palabra ‘disruptiva’ o ‘disruptivo’, refiere

un cambio determinante o tosco. De modo que lo disruptivo se puede entender como aquello que genera un cambio de paradigma de forma inesperada y ‘violenta’.

Por su parte la tecnología disruptiva es, como indica el texto “Tecnologías e innovaciones disruptivas” de la revista Educación Médica Superior, aquella que “propicia cambios profundos en los procesos, productos o servicios […] y generalmente conlleva una estrategia de introducción, penetración y uso que la consolida y desplaza la tecnología anterior, lo que la convierte en una innovación disruptiva”.

En ese orden de ideas, el artículo “Introducción a la Tecnología Disruptiva y su Implementación en Equipos Científicos”, ahonda el concepto indicando que “una innovación disruptiva se forma en un nicho de mercado que puede aparecer poco atractivo o intrascendente para las empresas comerciales, pero al final el nuevo producto o idea redefine por completo la industria”.

Es decir, dicha tecnología está en la capacidad de propiciar también un nuevo mercado, lo cual incluye la red de valor y la percepción de dicho valor agregado. Un dilema que no es nada nuevo, pues fue mencionado por primera vez por Clayton M. Christensen y se difundió en su libro “The Innovator’s Dilemma” en los años noventa.

En pocas palabras, los dispositivos disruptivos arrastran consigo el fenómeno de transformar los mercados, las industrias y las dinámicas de los usuarios finales. Un ejemplo de esto es lo que pasó con el Internet, la computadora personal y la tecnología celular, o lo que viene pasando recientemente con las aplicaciones de DeepFake y la Inteligencia Artificial.

Obviamente este fenómeno se convierte en una amenaza para los fabricantes que no siguen el ritmo del cambio. El documento “Disruptive Technologies: Catching the Wave”, planteó en 1995 que “uno de los patrones más consistentes en los negocios es el fracaso de las compañías líderes para mantenerse en la cima de sus industrias cuando cambian las tecnologías y los mercados”. Asunto visible en las dinámicas creadas por el almacenamiento en la nube, el IoT y la videovigilancia con analíticas.

Glenn Patrizio, presidente de LAR, asegura que actualmente la importancia que tiene para marcas y fabricantes un abordaje disruptivo de la seguridad electrónica, especialmente en América latina, está dada porque todas las empresas desean obtener terreno en la industria, e ilustró con un ejemplo un caso reciente.

“Cuando se habla de tecnologías disruptivas en Latinoamérica, es necesario mencionar las cámaras chinas, estas tomaron como ventaja que en este territorio no estaban obligadas a cumplir con la normatividad exigida en Estados Unidos, que son dos, la NDAA (National Defense Authorization Act) y la TTA (Trade Agreements Act)”.

Glenn explicó que dicha ausencia de norma, sumada a los bajos precios y la oferta de analíticas, que en su momento no estaban abordando las soluciones americanas, pues las

necesidades de sus verticales eran (y son) diferentes, les brindó una penetración importante del mercado, donde pusieron el juego a su lado de la balanza, pues atendieron las necesidades de seguridad pública y privada que tenía la región.

La oferta de origen Chino fue entonces una innovación disruptiva que dio una respuesta tecnológica a la necesidad de rastrear y alertar los episodios de violencia y el crimen organizado que pudieran ser captados en cámara, cambiando así la dinámica del mercado en América Latina, que ahora tiene como estándar de preferencia los dispositivos que contemplen esta característica.

En una mirada más global, las cámaras no son la única tecnología disruptiva que participa a día de hoy en el mercado de la seguridad electrónica, de hecho se pueden encontrar variadas soluciones candidatas a este título.

Así pues, vamos a presentar un VMS, una cámara ojo de pez y una cerradura inteligente, que han abordado de los dolores del usuario final ‘thinking out of the box’ y que, de forma atrevida, consideramos que pueden ser (en el mediano plazo) las próximas tecnologías disruptivas en la industria.

Para Glenn los VMS actualmente deben contar con altos estándares de ciberseguridad, enfocados a evitar que haya ataques cibernéticos exitosos. Además, ya es usual que ofrezcan analíticas con desempeño exponencialmente superior al de hace apenas una década, las cuales tenían un porcentaje de exactitud no tan bueno.

“En la parte de analíticas en tiempo real hay muchas marcas que están ofertando la detección de flujo de gente, reconocimiento facial y de placas, hacen tracking de personas, permiten la creación de listas negras y blancas, generando también avisos importantes con esta información, como es el caso de la identificación de un delincuente que aparece ante una cámara. Esas son las prestaciones importantes hoy día para realmente evitar crímenes y reducir la delincuencia en la calle”.

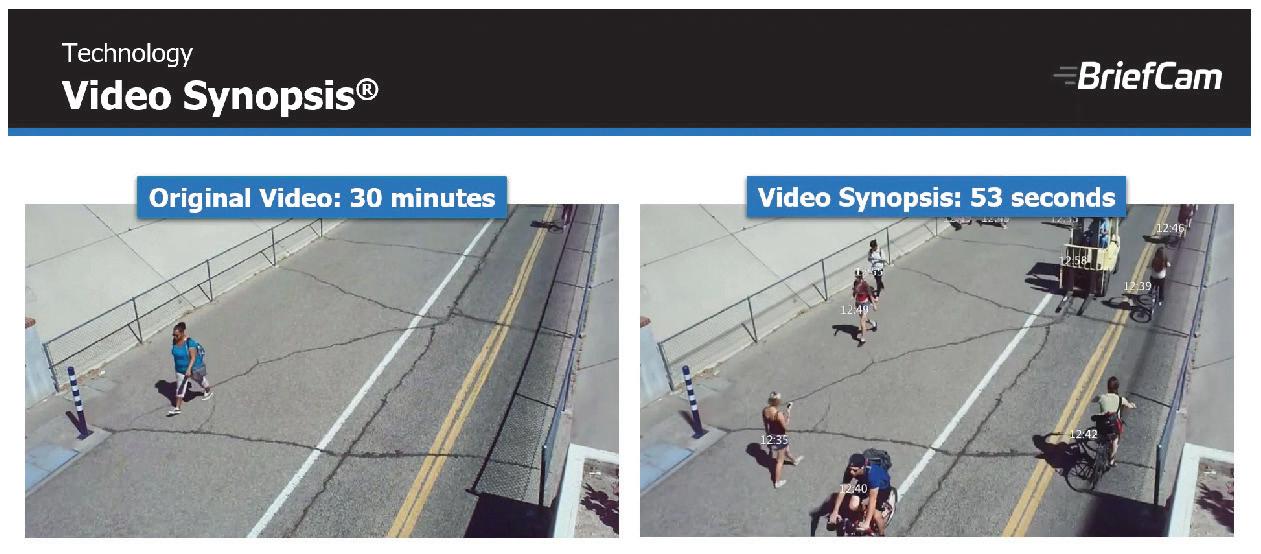

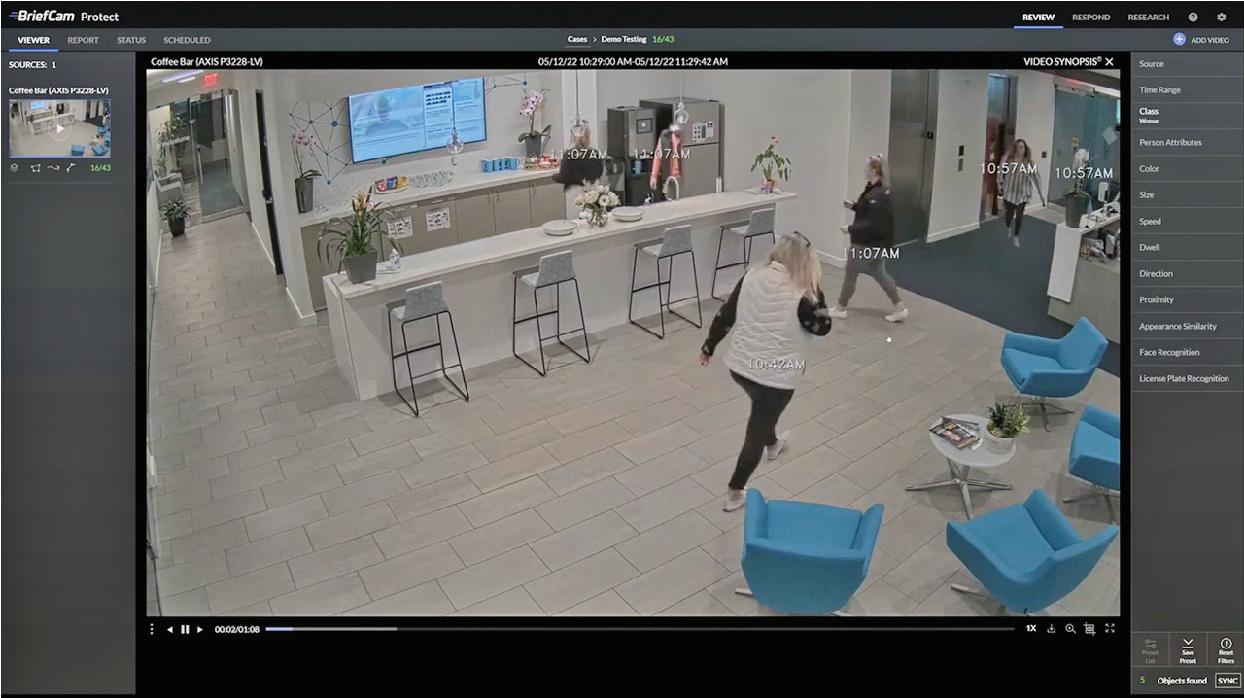

El presidente de LAR puntualizó que dentro de las analíticas con mejor desempeño que se ofrecen hoy en día, destaca

“Cuando tienes un video ya grabado, con ese material puedes reconstruir un evento que nadie vio. Eso es importante porque a pesar de que haya personal vigilando un CCTV, cuando ocurre un evento puede pasar que nadie logro detectarlo. Esta solución permite usar la grabación y, creando ‘geocercas’ y ‘geopunteros’, ver exactamente lo que sucedió en una escena”.

Como lo indica en su página web oficial, la solución de Brief Cam oferta análisis de video forence, pues “permite a los usuarios acelerar las investigaciones, obtener inteligencia operativa y conocimiento de la situación”. Esta solución se puede integrar directamente en el cliente de Milestone, y se encarga de proporcionar capacidad de “revisión y búsqueda rápidas de videos, reconocimiento facial, alertas en tiempo real e información cuantitativa de videos”.

De acuerdo con la misma marca, gracias a que puede transformar el video sin procesar, BriefCam “acorta drásticamente el tiempo hasta el objetivo de las amenazas de seguridad, al tiempo que aumenta la seguridad y optimiza las operaciones”.

Finalmente, Glenn apuntó que “hay una evolución de tecnología importante en los VMS, y es la tendencia a que estos sean más inteligentes, cuenten con mayores integraciones y ofrezcan más servicios. Esto quiere decir que se les exige mayor desarrollo tecnológico para estar acorde con las exigencias del usuario final”.

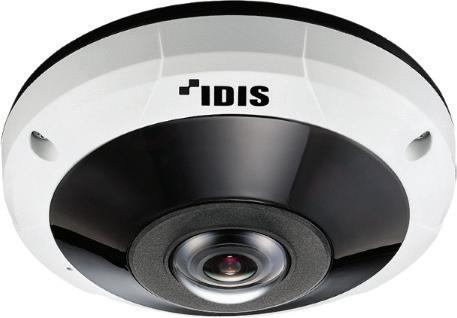

México, Centro América y el Caribe en IDIS, comentó que la solución de cámara 306 grados que está ofertando su empresa se puede considerar disruptiva, debido a su particular funcionamiento que corrige la distorsión del lente e incluso oferta nuevas prestaciones, como vista desde varios puntos diferentes, tanto en video en vivo como grabado.

Según Luis Arturo, este dispositivo rompe los paradigmas de visualización de las cámaras de videovigilancia. “Las cámaras de IDIS tienen una característica muy especial de vista angular, que se conoce como el fisheye u ‘ojo de pez’. Físicamente la cámara tiene un proceso, pero internamente, como parte del ADN que maneja la marca, tiene codificaciones y latencias, entre otras técnicas, que son propias y están patentadas y que hacen que la experiencia con esta cámara sea totalmente diferente”.

Este producto coreano con certificación de NDAA, a diferencia de los fisheyes existentes, se compone por el conjunto que hace su lente panamorpho (disponible en 6 y 12 megapixeles), la ingeniería patentada y las analíticas que ofrece la marca. Asimismo, la forma en que presenta

las imágenes lo distingue de otras soluciones, pues cuando ofrece una navegación similar a Google Earth; permite acercarse, cambiar la visión de forma de canica por un plano frontal, recorrer los espacios y girar a todos los lados sólo usando el puntero del mouse.

Otras características que le suman valor son su tamaño, esta es una cámara pequeña, de aproximadamente 8 o 10 centímetros de circunferencia, incluye ranura para SD y permite la instalación de micrófono externo. Ya que no tiene partes móviles se evita el desgaste y dura más en el tiempo.

Un detalle importante es que en la revisión posterior de los videos no se requiere de programas especiales, se puede extraer el clip deseado como un video ejecutable, pasar a una USB y reproducir en un pc que no tenga instalada la cámara o el sistema de monitoreo, sin perder las prestaciones de la interfaz que se mueve libremente por los planos.

Luis Arturo detalló que con esta cámara se pueden hacer hasta 8 recuadros diferentes en vivo y 4 en la visualización de material grabado. “Por ejemplo, si en el lobby de un banco hay 5 cajeros automáticos, la entrada y el lugar en donde las personas escriben, entonces esta solución puede tomar cada cajero en un espacio diferente de la pantalla, además de ofrecer en la toma 6 una captura de la entrada y en la toma 7 podemos ir checando el cesto de la basura”.

Gracias a esto se puede tener una prueba de todo lo que pasó en una transacción de un cajero automático, incluida la hora, fecha, día y número de tarjeta, pues también trae inserción de texto, para dar una prueba forense.

Por todas las peculiaridades técnicas del dispositivo Luis Arturo asegura que esta solución tiene factor “wow”, ya que al realizar pruebas de concepto esa es la onomatopeya que con frecuencia se le escapa a los posibles clientes.

Para finalizar, el director de ventas confirmó que en México, “esta solución está presente en la Fiscalía General de la República con alrededor de 4.000 cámaras, en más de 256 sitios y más de 500 usuarios al mismo tiempo; en el Senado de la República se instalaron más de 600 cámaras; también tenemos instalaciones en el Instituto Nacional de Migración”.

Sebastián Malec, Jefe de Crecimiento de Tedee, pudo presentarnos durante Expo Seguridad México 2023 la oferta de cerraduras inteligentes de su marca, apuntando a que esta solución de control de acceso doméstico es ideal para resolver los problemas de seguridad al ingreso en los espacios residenciales dedicados a rentas cortas, como los apartamentos ofertados en las plataformas, de modo que ofrece confort y seguridad al inquilino, así como al dueño del inmueble.

“Nuestra diferencia con otras cerraduras inteligentes es que se adaptan a todo tipo de puerta, entonces no se necesita cambiar el tipo de mecanismo. Son las cerraduras

más pequeñas del mercado, pero también más fuertes y la autonomía de batería dura hasta 1 año”.

El ejecutivo de Tedee explicó el funcionamiento de esta solución de forma detallada. De afuera se abre con una llave normal, “lo cual permite una apariencia discreta” adentro se ve la cerradura inteligente que se puede activar con un pequeño botón, pero también con una aplicación, con sistemas de asistentes virtuales para domótica tipo ‘Alexa’ y también se puede integrar en las viviendas turísticas con el sistema de Airbnb o con Booking.

Asimismo, este dispositivo cuenta con accesorios adicionales como teclado, para abrir con un código. De tal forma que también se le puede enviar dicho código al inquilino a distancia.

Sergio hizo hincapié en que se adapta fácilmente a la estructura de la puerta. “La ‘mariposa’ que suele estar en la parte del cerrojo se reemplaza con el adaptador, que trae el eje de instalación, al cual sólo se le debe poner posteriormente la cerradura. En cinco minutos es posible concluir el cambio completo y se adapta a cualquier tipo de puerta que se pueda encontrar en México, sin necesidad de cambiar todo el mecanismo”.

En México las verticales más importantes para esta solución de Tedee son, en primer lugar, las propiedades para renta turística, pues para los clientes en Cancún y Playa del Cármen es vital automatizar el proceso de Check-in y Check-out. En segundo lugar están las empresas de seguridad que instalan este tipo de dispositivo y, por último, los distribuidores de cerrajería.

Destaca de esta cerradura inteligente la facilidad de uso desde la aplicación, con una reacción inmediata y la posibilidad de compartir los accesos a terceros, además de los ajustes y el bloqueo automático. Esta solución se puede instalar tanto en las puertas de seguridad con sistema europeo, como en la chapa de perfil americano.

Si nos detenemos un momento a pensar la cantidad de información que generamos, administramos, compartimos, guardamos y usamos, probablemente coincidirás en que no se compara con la que destruimos. Con el avance de la tecnología hemos incrementado más el uso de aplicaciones, de dispositivos electrónicos como celulares, tabletas, bocinas, asistentes digitales, y la lista solo crece y la noticia es que seguirá en aumento.

Lo hablamos en el artículo anterior, donde te compartía que existe un mundo físico y uno digital que interactúan entre sí, haciendo uno

El peligro latente de compartir nuestros datos personales sin verificar su utilización.por GIGI AGASSINI, CPP*

solo, y aunque convergen, se cuidan de manera diferente. Siguiendo este mismo principio hablar de seguridad de la información o privacidad en el mundo digital puede sonar un poco “abstracto”, pues preferimos renunciar a ellos cada que queremos comprar algo por la red, usar una red de wi-fi “gratuita” o pública, instalar alguna aplicación de interés, algún juego novedoso que encontramos, entre muchas acciones que hoy hacemos de manera “normal” sin detenernos un momento a pensar en la seguridad de nuestros datos al momento de compartirlos.

Lo anterior nos lleva a ser mucho más relajados en los procesos de gestión para asegurar la información y no poner los controles adecuados según su tipo; comencemos justo ahí, es verdad que la infinidad de datos y de información es tanta que no sabemos por dónde comenzar o, mejor aún, cómo identificarla, ordenarla y clasificarla.

No perdamos de vista que la información es un activo, de los más importantes, que puede ser tangible o intangible; el medio de transmisión, el lugar de almacenamiento y el acceso a la misma es igualmente importante, por lo que la identificación y clasificación es un buen punto de partida.

Para ayudar con esta tarea tenemos el ISO 27001, este estándar es el más conocido para el sistema de gestión de seguridad de la información, sin embargo, no es el único, las mejores prácticas adicionales en protección de datos y resistencia cibernética están cubiertas por varios estándares de la familia ISO 27000. De esta manera las organizaciones de todos los sectores y de cualquier tamaño podrán gestionar la seguridad de los activos de la información como por ejemplo financiera, propiedad intelectual, datos de empleados, información de terceros por mencionar algunos.

Realizar una buena gestión de la información requiere conocer a la perfección qué tipo de información tenemos y el responsable de esta, así como su clasificación en los diferentes formatos y medios en que se tiene, como puede ser documentos electrónicos, bases de datos, documentos en papel, correos electrónicos, medios de almacenamiento o información verbal.

Con lo anterior deberíamos poder clasificarla, esto dependerá principalmente de cada empresa, y es lo que nos indica la ISO 27001: “Que la información deberá ser clasificada de acuerdo con la seguridad de la información de las necesidades de la organización basadas en la con-

fidencialidad, integridad y disponibilidad, así como los requisitos de las partes interesadas”.

Hablemos del sistema típico de clasificación que normalmente incluye cuatro niveles: confidencial, restringido, interno y público. Es importante recalcar que esto depende, sin lugar a duda, de la organización, su estrategia y “governance”, así como del apetito de riesgo, visión, objetivo y misión. No olvidemos que el propietario del activo es quien se encarga de realizar la clasificación de la información.

Es importante “etiquetar” la información una vez que fue clasificada y asignar los accesos correctos a las personas autorizadas, así como los privilegios de cada uno para el manejo de esta. Hacer un manejo y tratamiento seguro de la información clasificada es de suma importancia, ya que con esto podremos gestionar el riesgo de que pierda cualquiera de los atributos con los que debe cumplir la información: confidencialidad, integridad y disponibilidad.

Después de este pequeño análisis sobre cómo podríamos clasificar la información estoy segura de que tienes más bases para mirar dentro de tu empresa u organización y hacer algunas preguntas y los ajustes que el mismo ISO nos marca como mejora continua.

Probablemente algunos de ustedes ya tienen implementado el ISO 27001 y otros de la familia principal, otros probablemente están implementando el estándar y otros están aún pensando en si lo implementan o no. Lo importante es que seamos más conscientes de que tipo de información es la que estamos generando, compartiendo, usando o almacenando y poder gestionar los riesgos que están alrededor de ella.

Pero aún están “los otros datos”, ¡sí! Aquellos que todos usamos, pero que nadie tiene la precaución de cuidarlos y de protegerlos adecuadamente, pero… ¿cuáles son esos otros datos? Pues nada más y nada menos que “los datos personales”, estos son información que se relacionan con un individuo identificado o identificable, pero ¿qué exactamente son esos datos? Bueno, puede ser tan simple como un nombre, un número, una dirección o puede incluir otros identificadores, otros factores, incluso tu dirección IP es un dato personal. Si es posible identificar a una persona directamente a partir de la información que se está procesando, entonces esa información puede ser información personal.

El artículo cuatro del Reglamento (UE) 2016/679 del Parlamento Europeo y del Consejo de 27 de abril 2016, relativo a la protección de las personas físicas en lo que respecta al tratamiento de datos personales y a la libre circulación de estos datos y por el que se deroga la Directiva 95/46/ CE (Reglamento general de protección de datos) en su párrafo primero define:

“<<datos personales>> toda información sobre una persona física identificada o identificable… directa o indirectamente, en particular mediante un identificador como por ejemplo nombre, datos de localización...”

La protección de datos personales y privacidad requiere por diseño un entendimiento y estructura para poder identificar principalmente el motivo por el cual queremos esos datos y cómo vamos a tratarlos, etc. Lo que nos lleva a identificar los roles con relación al proceso de los datos personales y asegurar el cumplimiento normativo para el tratamiento de estos.

Es importante conocer cuál es la legislación de nuestro país/ciudad que aplica y por supuesto también el giro del negocio no es lo mismo una dependencia que trata datos médicos, que un supermercado o un banco, por eso es importante identificar todas estas variables.

Todo el tiempo estamos de alguna manera proporcionando nuestra información personal, si queremos hacer un trámite en el mundo físico, debemos llenar un sinfín de documentos o formatos, si queremos saber el saldo de nuestra cuenta bancaria en ventanilla, tenemos que proporcionar datos personales y no es diferente en el mundo digital, el punto es que siempre estamos compartiendo nuestros datos, la cantidad de estos dependerá de lo que estamos haciendo pero hasta para recibir un reporte o inscribirte a un medio de comunicación, debes compartir tus datos personales y si lo piensas bien, es abrumador la cantidad de veces que lo hacemos diariamente, pero hoy se ha vuelto una actividad tan común, que la hemos normalizado.

¿Recuerdas que te mencioné que había varios roles en lo que respecta a la protección de datos personales? Es muy importante comprender cuáles son y su función con relación a los datos personales que se están procesando para garantizar el cumplimiento normativo.

Comencemos con el “interesado” que es la persona que proporciona los datos, existe también el controlador y

el procesador. Lo más importante aquí es preguntarse: ¿quién determina los fines para los que se procesan los datos y los medios de procesamiento?

Los controladores son los principales responsables en la toma de estas decisiones, ejercen control general sobre los propósitos y medios del procesamiento de datos personales y son los que tienen el mayor peso del cumplimiento normativo. Si dos o más controladores determinan conjuntamente los fines y medios del procesamiento de los mismos datos personales entonces son controladores conjuntos. Mientras que los procesadores son los encargados del tratamiento de los datos y actúan en nombre de y únicamente siguiendo las instrucciones del responsable del tratamiento correspondiente.

Como puedes ver, tus datos personales tienen toda una implicación detrás, por eso es sumamente importante que seamos conscientes en el momento antes de solo hacer un “check” en la política de privacidad, pues es ahí donde nos informan que datos son los que se quedarán, cómo los procesarán y manejarán y si serán compartidos con terceros, por mencionar algunos puntos; cada usuario

tiene la responsabilidad de leerla para asegurarse de que no hay alguna violación a nuestra privacidad y si, imagino que es lo que estás pensando, seguramente dirás que “tú no tienes nada que esconder”, pues solo te invito a reflexionar lo siguiente: ¿Qué harías si amaneces con tu correo electrónico o fotografías en la red? O ¿Qué tal si eres una de las víctimas de robo de identidad y te dejan con deudas millonarias impagables y eso mancha tu historial de crédito? Por supuesto que hay mucho más detrás del tratamiento de los datos personales y el manejo de estos, es importante al menos comprender los básicos y poderlos identificar para desarrollar consciencia en ello, los únicos responsables de cuidar nuestros datos personales, somos nosotros mismos.

No olvides que el derecho a la intimidad es un derecho humano.

¡Hasta la próxima!

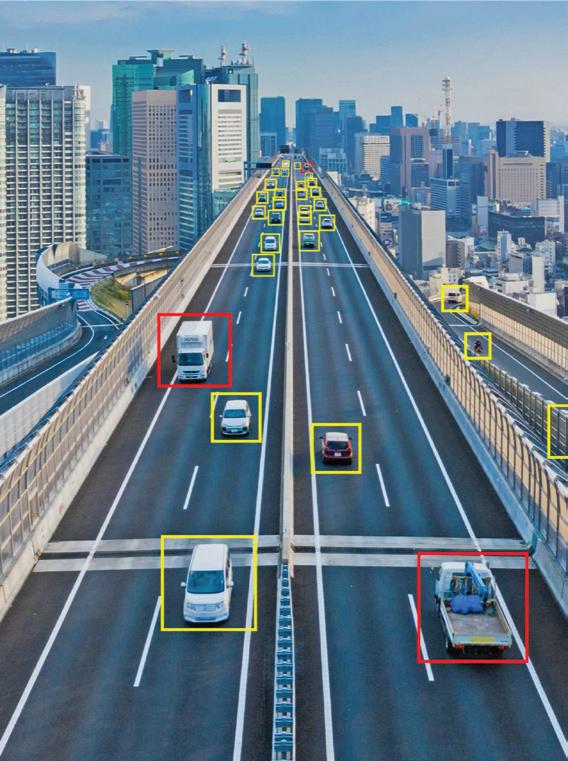

* Gigi Agassini, CPP Consultora Internacional de Seguridad GA Advisory gigi.agassini@gmail.comEl autor aborda 5 herramientas que ofrecen los VMS, como un abordaje tecnológico para la gestión de la movilidad vial.

por MAURICIO SWAIN*La congestión del tráfico vehicular, especialmente en las grandes ciudades, es una realidad cada vez más visible en Latinoamérica. De acuerdo con la Comisión Económica para América Latina y el Caribe (CEPAL), el crecimiento de este fenómeno se debe al incremento del poder adquisitivo de la clase media, mayor acceso a créditos y la reducción relativa de los precios de venta, unido a la escasa aplicación de políticas estructuradas de transporte urbano, lo que implica el desafío de diseñar medidas que contribuyan a su moderación y a un control más efectivo.

La congestión vehicular va claramente en detrimento de la calidad de vida de los ciudadanos, en la medida que las personas pierden tiempo atascados en el tránsito; de acuerdo con un estudio de Statista en 2021, las ciudades que más horas en promedio pierden por año en la región son Bogotá con 94, seguida de Monterrey con 70, Ciudad de México 67, Quito 63 y Belo Horizonte 58.

Pues bien, existe una solución muy conveniente para disminuir los índices negativos de movilidad y que probablemente la mayoría de ciudades ya cuenta con las herramientas para implementarla: la videovigilancia.

Las ciudades por lo general cuentan con cámaras de videovigilancia en las principales vías y zonas de mayor concurrencia. Las imágenes capturadas por estos dispositivos se envían a servidores para finalmente ser analizadas por un software de gestión de video (VMS, por sus siglas en inglés).

Es por medio de estas plataformas de gestión que el análisis de video inteligente basado en datos cobra vida, gracias a la calidad de información que sustraen de las miles de horas analizadas y que envían a las autoridades para que tomen decisiones informadas y respondan adecuadamente y a tiempo a múltiples situaciones viales.

En la actualidad existen VMS diseñados para soportar soluciones a gran escala y de alta complejidad, capaces de administrar de manera eficiente desde una única interfaz los datos proporcionados y de integrar una amplia gama de dispositivos de terceros para el análisis, lo que favorece los tiempos de búsqueda y la precisión detallada de la información.

De igual forma, estos sistemas cuentan con funciones avanzadas de limpieza de video y capacidades de encriptación para reducir los costos de almacenamiento, al tiempo que tienen la libertad de adaptar y escalar soluciones a medida que evolucionan las necesidades particulares de cada ciudad.

Entre las principales funciones y características que ofrecen las plataformas de gestión de video para una adecuada gestión de la movilidad, se pueden encontrar estas cinco herramientas:

1. Reconocimiento de matrículas

Optimizar o eliminar los procesos manuales de búsqueda de vehículos en las carreteras es una característica que ofrece la tecnología de reconocimiento de matrículas (LPR). Esta herramienta avanzada de búsqueda de video está en la capacidad de brindar evidencia rápida y precisa a las autoridades en caso de accidentes automovilísticos o hurtos, ofreciendo una miniatura de video del vehículo reconocido, un primer plano de la matrícula y detalles sobre el tiempo de detección o el recorrido en las calles.

2. Análisis del flujo del tráfico

El análisis de video mejora —de manera sustancial— los sistemas viales al revelar patrones y tendencias. Los datos de video y sensores que se generan brindan a las autoridades de las ciudades información valiosa sobre cómo pueden mejorar la movilidad tanto a nivel micro como macro, por medio de notificaciones automáticas relacionadas con la identificación de vehículos abandonados, que van en contravía y detenidos en intersecciones o en áreas restringidas.

3. Estacionamiento inteligente

De igual manera, la tecnología de video basada en datos ayuda a disminuir el desafío de encontrar puntos de estacionamiento en ciudades altamente congestionadas. El reconocimiento de matrículas permite el acceso automatizado a las instalaciones de estacionamiento, mientras se controla la capacidad. El resultado es menos estrés y menos automóviles obstruyendo las calles de la ciudad.

4. Aceleración de investigaciones

Cuando ocurre un incidente, el software de gestión de video permite condensar y filtrar horas de imágenes para resolverlo rápidamente. Las funciones de seguimiento y control no solo ayudan en las investigaciones, sino que también permiten vigilar virtualmente vehículos, objetos y personas, en caso de ser necesario.

5. Optimización de rutas y planificación

Con estas tecnologías es posible también reducir el tiempo,

los costos y el impacto ambiental dentro de las ciudades, al identificar mejores rutas y parámetros para la movilidad de las operaciones de carga. Los algoritmos avanzados brindan importantes mejoras a la eficiencia operativa en todo el espectro del sector, lo que permite su vigilancia efectiva y una eficiente operación.

Para citar un ejemplo de la implementación de estas tecnologías de video para mejorar el tráfico vehicular, podemos ver el caso de Vicente López, Argentina. En esta ciudad, la gestión del tráfico juega un papel importante, no solo en la calidad de vida de sus habitantes, sino de la gran mayoría de argentinos pues una de las vías principales del país atraviesa la municipalidad.

Tras una auditoría de su red de seguridad y constatar que tenían múltiples sistemas dispares sin una gestión de video centralizada, la ciudad emprendió un proyecto para actualizar su sistema mediante la implementación de un solo VMS de plataforma abierta, la instalación de más cámaras y un cúmulo de tecnologías analíticas de video basadas en datos.

Más allá de la seguridad, esta tecnología se utiliza en la verificación de velocidad para detectar calles con alta congestión, vehículos detenidos en intersecciones y en áreas restringidas, vehículos que conducen en dirección contraria en calles de un solo sentido y más.

De igual manera, ahora los operarios de la movilidad

sacan el mayor provecho a estas funciones para brindar evidencias rápidas y precisas a las autoridades en caso de accidentes automovilísticos y monitorean el tráfico de peatones en puntos críticos del espacio público, esto permite que la ciudad tome decisiones informadas sobre la seguridad vial y optimice la infraestructura física como los semáforos, entre otros.

En síntesis, con un VMS de plataforma abierta es posible el monitoreo de carreteras y vehículos en tiempo real para rastrear su movimiento, tendencias e inclusive infracciones de tránsito, entre ellas excesos de velocidad o riesgos potenciales para los conductores.

Es así como la adopción de estas tecnologías ayuda a las autoridades y encargados de la seguridad vial a abordar los problemas de las grandes ciudades y prepararse para los desafíos futuros. Los sistemas de gestión de video altamente flexibles y basados en datos, permiten que las ciudades se vuelvan inteligentes: proactivas, eficientes y seguras.

por VENTAS DE SEGURIDAD

En febrero fue inaugurado el Centro de Comando y Control

C2 Centro Histórico, una unidad de monitoreo y videovigilancia instalada en el Museo de la Policía, ubicado en la Colonia Centro, Alcaldía de Cuauhtémoc.

El C2 “Centro Histórico” cuenta con 1.850 cámaras para cubrir la zona del Congreso de la Ciudad de México, la Colonia Morelos, el Centro Histórico y la Alameda Central. Además, tiene 23 posiciones operativas y un modelo de atención preventivo.

Destaca que esta instalación tiene la misión de mejorar la seguridad del Centro Histórico de la Ciudad de México, tanto para los locales, como compradores y turistas.

Este centro consta de una superficie de 253.87 metros cuadrados, tiene un diseño

tipo pecera de cristal, un video wall de ocho pantallas, así como la adecuación para dos oficinas administrativas y una sala de crisis.

De acuerdo con el Gobierno de Ciudad de México, “contó con una inversión de 37.5 millones de pesos (mdp), de los cuales 30 mdp fueron aportados por el Gobierno de México a través del Fondo de Aportaciones para la Seguridad Pública, y 7.5 mdp por el Gobierno capitalino”. Es decir, tuvo una inversión en pesos mexicanos que equivale a más de dos millones de dólares.

El coordinador general del C5, maestro Juan Manuel García Ortegón, comentó que la necesidad del C2 se da debido a que “el Centro Histórico posee poco menos del 20% del uso de suelo es habitacional y tiene una dinámica comercial muy importante, debido a eso tiene unos requerimientos de seguridad pública muy particulares. Por otro lado, es un área de apenas 10 kilómetros cuadrados y, sin embargo, es la zona de la ciudad más videovigilada con un promedio de 220 cámaras por kilómetro cuadrado, que es caso 5 veces más que el promedio del resto de la zona urbanizada de Ciudad de México”.

Para Juan Manuel es claro que hubo

una mezcla entre muchas cámaras y cosas que vigilar, de ahí la instalación de un centro de comando y control. Lo cual va en sintonía con que el Centro Histórico es un área de protección especial, conocida como el corazón cultural, político y económico de la ciudad.

Por su parte, el secretario de Seguridad Ciudadana, el licenciado Omar García Harfuch, aseguró que: “para cumplir nuestra misión de proteger y servir a la sociedad, transitamos un esquema policial exclusivamente predictivo y reactivo a un modelo de seguridad ciudadana proactivo, dinámico y cercano a la gente, con

facultades que amplían nuestras capacidades para actuar en favor de la ciudadanía. Hoy este C2 es un ejemplo de ello”.

A lo cual sumó que la ciudad cuenta con 72 mil cámaras para vigilar las 16 alcaldías, y que ha logrado una reducción de homicidios del 47%, así como una disminución de los dieciséis delitos de alto impacto principales, con mínimos históricos en 8 de ellos, es decir, desde 1997.

Finalmente, la jefa de gobierno de la ciudad de México, la doctora Claudia Sheinbaum Pardo, indicó que “la tecnología ‘perse’ no sirve de nada si no está asociada a una estrategia de seguridad y por eso inaugurar el C2 del Centro Histórico lo que estamos haciendo es tomar la tecnologías de cámaras de seguridad y su mejora, la que tenemos disponible en el C5, en el C2 y la mejora de las capacidad de la policía para que sea una mejor herramienta para dar seguridad al Centro Histórico”

De igual forma, Claudia explicó la importancia de este C2, argumentando que los otros centros de monitoreo cercanos ya cubrían otras zonas y que esto permite poner un especial foco a la denuncia ciudadana.

por VENTAS DE SEGURIDAD

SYTEC SAS, una firma instaladora de seguridad electrónica, inició en pandemia un proyecto de CCTV en diferentes sedes de la empresa Coexito, a la fecha ha cubierto más de 70 puntos a nivel nacional y ha logrado una importante reducción de robos de alrededor del 60%.

Lince Comercial, el vocero oficial de la información, indicó que durante este proyecto se realizó la estandarización de las alarmas y el circuito cerrado de televisión con un proyecto piloto en 70 “energitecas” a nivel nacional y 6 centros de despacho, o bodegas principales de distribución, espacios en los cuales se instalaron 5 cámaras, 1 NVR de 8 canales POE por cada energiteca y un sistema de alarma DSC pro con sensores de doble tecnología lc104, sensores de humo y pánico de llave.

En general la tecnología involucrada para

este mejoramiento de los sistemas de seguridad fue de los fabricantes DSC Y DAHUA. También vale la pena mencionar que el proyecto dio inicio en febrero de 2020, por lo que los datos de beneficios informados en este texto corresponden a los resultados obtenidos desde esa fecha hasta esta publicación (marzo de 2023).

De acuerdo con Lince el cliente final, Coexito, es una empresa dedicada a la comercialización de repuestos y mecánica rápida para vehículos con sedes a nivel nacional, las cuales han sido denominadas como “energiticas”.

La relevancia de este cliente es que cuenta a la fecha con más de 60 años de trayectoria, pero tenía unas alarmas antiguas con instalaciones deficientes que generaban gastos de reparaciones y falsas alertas, de ahí que se realizó la instalación de nuevos sistemas de CCTV, alarma, acceso y un kit de evacuación con altos estándares de calidad y alineado con la normativa vigente.

“Se utilizó la red del cliente para realizar integración de los sistemas de seguridad en su propia central de monitoreo con 1(un) servidor de alarmas (Power Manager) y 1 servidor de video DSS.”

Otros datos relevantes es que este proyecto contó con 600 cámaras, 86 NVR, 86 discos duros, 600 sensores de movimiento, 86 botones de pánico, 82 paneles de alarma DSC PRO, 82 sirenas, 16.000 metros de cable Cat Dahua, 24.000 metros de cable de alarma superior, 6 pantallas de Video Wall y 82 monitores Dahua.

“Los productos instalados con su optimización redujeron los siniestros en un 53 % y falsas alarmas en un 95%, así como los costos operativos de cambio de usuarios, anulaciones y entregaron control total de alarma, además del CCTV IP”.

Un dato interesante es que la recuperación de la inversión se vio reflejada a los 24 meses de iniciado el proyecto.

Ahora bien, “con la estandarización de las ubicaciones, marcas y procesos de seguridad, el sistema quedó altamente eficiente, teniendo la misma descripción de zonas y ubicación de cámaras a nivel nacional”.

En general, el objetivo de este proyecto era aumentar los estándares de seguridad con la infraestructura de red del cliente y darle control total de la operación, pero sin sobrecostos operacionales, contando al mismo tiempo con ‘Backup’ de las diferentes sedes de duración de 90 días promedio. Además, también se buscó y se logró incluir inteligencia artificial de protección de perímetros de alto riesgo.

Finalmente, si bien Lince aclara que el cliente final escogió la tecnología mencionada por la relación costo/beneficio, destaca que entregó un afincamiento comercial importante y reducción de ilícitos en un 60 %, algo notable cuando se tiene en cuenta que el proyecto se ejecutó en Pandemia, con las dificultades logísticas y de permisos locativos que eso implicó, pues Colombia fue uno de los países que más tiempo mantuvo el confinamiento.

• Los expositores prometen inundar IFSEC de innovación el próximo mes de mayo

• 2023 marca la 50ª edición de IFSEC

• Regístrese ahora para obtener un pase gratuito en IFSEC / 16-18 de mayo de 2023 / ExCeL Londres

Desde sistemas de seguridad totalmente integrados y gestión convergente de la información de seguridad hasta demostraciones de cámaras corporales e incluso candados de bicicleta con tecnología inteligente, 250 expositores inundarán de innovación la pista de IFSEC cuando vuelva a ExCeL Londres del 16 al 18 de mayo para celebrar su 50º aniversario.

IFSEC, el mayor y más antiguo evento de seguridad del Reino Unido, se celebra en colaboración con la Asociación Británica de la Industria de la Seguridad (BSIA) y da

la bienvenida a miles de profesionales de la seguridad de alto nivel para que descubran productos y soluciones revolucionarios de más de 250 empresas expositoras y asociaciones de seguridad clave especializadas en todos los ámbitos, desde el control de accesos a la videovigilancia, la protección perimetral, la ciberseguridad y mucho más, incluidos lanzamientos exclusivos de empresas como Delta Telecom Sound & Security Ltd, Provision ISR e Innovative Contractors for Advanced Dimensions (ICAD).

En reconocimiento al 50 aniversario del evento, su director, Gerry Dunphy, ha declarado: "IFSEC reúne a compradores y vendedores y crea y mejora las asociaciones al unir a personas del mismo sector. Es un lugar donde pueden colaborar, establecer contactos, encontrarse cara a cara, descubrir nuevas tecnologías y productos innovadores, y formar parte de una enorme industria mundial. El hecho de que lleve 50 años celebrándose es prueba del apetito de progresión y evolución del sector".

Los visitantes de la IFSEC de este año también tendrán la oportunidad de ver

Nueva red de distribuidores Como novedad para 2023, la Red de Distribuidores reconoce el papel esencial que desempeñan los distribuidores en el mercado de la seguridad. En centros de distribución a medida en el recinto ferial, 11 de los principales distribuidores del Reino Unido se reunirán para saludar al público instalador y conocer a los proveedores. Entre los distribuidores participantes se encuentran ADI Global, DVS, CIE-Group, COP, Dynamic CCTV, Oprema, PureTech, DTS Solutions, Mast UK y Nimans.

Se esperan miles de visitantes en la 50ª edición de IFSEC para descubrir las últimas innovaciones y soluciones de seguridad

Zonas de demostración en directo

Programa de seminarios

Las parejas en mente

Innovación

Cuatro salones en uno

• FIREX, el evento anual de seguridad contra incendios más importante de Europa, en colaboración exclusiva con la Fire Industry Association, apoya y refuerza las soluciones homologadas por terceros y es el único evento del Reino Unido que impone la acreditación como condición para exponer.

• Facilities Show es el mayor evento mundial dedicado a la gestión de instalaciones, donde los visitantes pueden prepararse para el futuro del lugar de trabajo y explorar soluciones para hacerlo más inteligente, eficiente y sostenible.

• Safety & Health Expo acoge a miles de profesionales de la salud y la seguridad para conectar con sus homólogos y descubrir soluciones para combatir los riesgos de seguridad en el lugar de trabajo y estar al día de las iniciativas en materia de salud mental.

Información para los medios de comunicación:

Para más información:

Póngase en contacto con Bonnie Simpson en BIGTOP bonnie@bigtop-pr.co.uk

07834 347644

Acerca de IFSEC

IFSEC es el evento de seguridad integrada líder y de más larga duración del Reino Unido, que tendrá lugar del 16 al 18 de mayo de 2023 en ExCeL Londres. Forma parte de la serie de eventos Protection & Management organizada por Informa Markets, grupo líder en servicios de información B2B y el mayor organizador de eventos B2B del mundo. Para obtener más información y consultar las últimas novedades, visite https://informa.com/divisions/ informa-markets/.

por VENTAS DE SEGURIDAD

Fouet compartió sus predicciones sobre la evolución de la tecnología de control de acceso y consideraciones sobre cómo las soluciones actuales de videovigilancia sirven para fomentar el Marketing Digital.

Fouet México SA de CV es un integrador de soluciones de seguridad con una trayectoria superior a 20 años en el mercado mexicano. De ahí que tenga una visión muy formada del mercado, además de que haya desarrollado estrategias de adaptabilidad para mantenerse a los cambiantes requisitos del mercado.

Entonces, en entrevista exclusiva con Ricardo Carrasco, director de Fouet, pudimos hablar de las perspectivas del mercado, en donde el director abordó dos puntos interesantes frente al mercado en el cual su empresa se

desempeña. El primero el futuro mundial del control de acceso; como segundo el potencial actual que tienen los dispositivos de videovigilancia para ser fuente y apoyo del Marketing Digital.

Ya que Fouet tiene una oferta consolidada en integración de soluciones de control de acceso, quisimos abordar cuáles son las tendencias que vienen a futuro frente a esta tecnología.

En respuesta, Ricardo indicó que actualmente a nivel mundial hay dos preferencias marcadas, en primer lugar la biometría y, como segundo, el uso de los dispositivos móviles como tarjeta de acceso; el primer fenómeno comentó que era una consecuencia de la pandemia, situación que aumentó la necesidad y aceleró la instalación de soluciones biométricas sin contacto. Mientras que el uso de teléfonos móviles dinamiza el control de acceso, al evitar costos de producción de tarjetas y tiempos de entrega, así como reducir el impacto ambiental de esto.

Además, el experto señaló que hoy en día es común que se olvide hasta la cartera, pero no el Smartphone.

“A futuro yo creo que la biometría va a reinar porque los celulares van a terminar convirtiéndose en algún tipo de dispositivo wearable. Considero que en unos 15 a 20 años ya no van a existir los teléfonos celulares de la forma en que los conocemos y, por eso, tampoco se seguirán usando como tarjeta de acceso. En cambio, datos biométricos como la huella o el rostro ahora tienen unos niveles de desarrollo muy impresionantes que me hacen pensar que por ese lugar se seguirá desarrollando la tecnología”.

Por otro lado Ricardo también abordó lo que se ha convertido en un inconveniente. “Ahorita el problema que yo analizo es el debate alrededor de la protección de datos en los países desarrollados. La gente no quiere que tengan su rostro, pero cuando vas a sacar un documento como el pasaporte, cuando entras y sales de cualquier país, ya estás identificado”.

Seguridad electrónica como estrategia de Marketing digital Otro de los puntos que abordó Ricardo fue cómo las soluciones de seguridad pueden ser usadas como complemento para otras necesidades en las empresas como lo es el marketing digital.

De acuerdo con el experto la cámara que estás usando en el acceso de tu tienda, te sirve para varios propósitos. El primero es vigilar los posibles ataques de delincuentes que ingresan al espacio, de ahí el uso de listas negras. Pero también, el dispositivo de seguridad te puede ayudar a obtener información demográfica, como género y edad promedio. Además, si tienes a esa persona registrada y una aplicación para el manejo de la información, puedes obtener datos sobre el perfil de ese comprador y usarlo para ofrecer productos a través de la señalización digital.

Es decir, entra un comprador que está registrado, es identificado por el sistema y eso hace que por donde esta persona se mueva le aparezca información afín a sus gustos o relativa a últimos productos comprados que ya podrían estar necesitando, como artículos de aseo, incluidas promociones especiales.

Ricardo acotó que “eso es lo que promovemos. Como dice un amigo, estamos evangelizando a los usuarios de que pueden darle un mejor uso a su sistema de video con las posibilidades actuales de la Inteligencia Artificial (IA) y los analíticos. Esto da lugar a que la seguridad, que es vista como costo, sea también dimensionada como un generador de negocios dentro de la misma empresa,

por la información y la meta data que están obteniendo de la IA”.

Este modelo de negocio, de acuerdo con la explicación del director de Fouet, tiene la ventaja de que al sector retail le permite entender mejor el recorrido que suelen hacer sus clientes, los puntos con mayor movimiento, (es decir, los llamados mapas de calor) y de esta manera puede costear el precio por los anaqueles con mayor visibilidad de clientes, los puntos con mejor ubicación para la publicidad de productos y planear mejor la instalación de señalización digital.

Finalmente, Ricardo apunto otra predicción para el futuro y es que considera que las cámaras se van a asemejar más a las computadoras y se les vas a poder cargar software, para que ejerzan funciones, se actualicen y en ese sentido no será necesario cambiarlas con tanta frecuencia. “Aunque en nuestra industria, todos los equipos están hechos para funcionar 24 horas 365 días al año, entonces podemos decir que su durabilidad ya es alta en general”.

Estamos evangelizando a los usuarios de que pueden darle un mejor uso a su sistema de video con las posibilidades actuales de la Inteligencia

Artificial (IA) y los analíticos. Esto da lugar a que la seguridad, que es vista como costo, sea también dimensionada como un generador de negocios.

El panorama actual de la nube es bastante brillante para los proveedores de seguridad y sus clientes, porque se ha convertido en la tecnología habilitadora superior para muchos servicios nuevos.

Para los integradores de sistemas, el panorama actual se está expandiendo junto con el crecimiento de IoT, productos conectados y dispositivos de borde inteligente. Eso, junto con el movimiento para estandarizar la comunicación entre dispositivos, software de cliente y servicios en la nube, está impulsando una nueva era de interoperabilidad. La nube facilita agregar servicios adicionales y ampliar la huella de la seguridad física alrededor de las instalaciones protegidas, cuando se implementan los procesos correctos.

Los sistemas y dispositivos de videovigilancia tradicionalmente utilizaban una topología de red local, con datos informáticos procesados y almacenados por servidores locales. Ahora, los sistemas se trasladan a la nube para un mayor rendimiento en administración, control y gestión. La nube facilita estas conexiones y almacena varios tipos de metadatos para su posterior análisis y aplicaciones inteligentes.

Muchas funciones se han mudado fuera del sitio, incluyen monitoreo y administración que permite el acceso remoto; análisis utilizando recursos de nube de aprendizaje profundo como Azure o AWS; y almacenamiento en la nube para retener activamente videos u otros metadatos. Estos casos de uso principales también incluyen cualquier combinación de estos tipos de funciones.

ONVIF reconoce y responde a lo que creemos que es el futuro de la interoperabilidad en la nube: sistemas abiertos estandarizados para aprovechar al máximo el valor de los metadatos generados por la nube. Esto nos tiene enfocados en discusiones sobre cómo promover una interfaz y protocolos estandarizados en el espacio de la nube.

El perfil M o “profile M” de ONVIF es un ejemplo perfecto de hacia dónde debemos dirigirnos a medida que prolifera la conectividad en la nube.

Profile M estandariza el manejo de metadatos analíticos entre cámaras, VMS y otras plataformas de software. Los dispositivos son libres de producir datos según sus capacidades, modelos de aprendizaje automático y otros algoritmos; los datos producidos y la forma en que se generan son consistentes entre dispositivos.

Dicho perfil aprovecha un protocolo de comunicaciones común utilizado por los sistemas IoT/infraestructuras de dispositivos distribuidos denominado MQTT. Profile M no especifica "en las instalaciones o en la nube", relajando deliberadamente este y otros requisitos. Es independiente de un dispositivo específico y de cómo funciona.

Asimismo, ofrece la flexibilidad de incluir servicios y software basados en la nube y en el servidor (que no son piezas físicas de hardware) como dispositivos conformes, lo que abre oportunidades para nuevas aplicaciones integradas y la capacidad de conectarse a diferentes entidades en un ecosistema de automatización o IoT.

La interoperabilidad y la apertura son fundamentales a medida que avanzamos en esta próxima etapa de conectividad y tecnologías digitales. El objetivo es un conjunto común de especificaciones que pueda servir al mercado de manera estable, junto con protocolos estándar de la industria que no son propiedad de ningún proveedor de nube.

La misión de ONVIF es proporcionar y promover interfaces estandarizadas para una interoperabilidad efectiva de los productos de seguridad física basados en IP. Ahora, la nube también es parte de esa directiva.

La implementación de la red 5G brinda mayor capacidad de ancho de banda y baja latencia, con ventajas personalizadas para cada aplicación. Además, contiene una arquitectura de alta densidad ideal para la próxima generación de aplicaciones.

En un mundo en donde la infraestructura de red de las empresas está bajo presión debido a la convergencia de sistemas, los cambios en los requerimientos y el incremento y diversificación de dispositivos conectados, lo mejor para los administradores de tecnologías de la información es tomar decisiones certeras en torno al cableado y la conectividad. Vaya a cualquier lugar público y concurrido y estará rodeado de personas en sus dispositivos móviles. No importa si se trata de un estadio al aire libre de 80,000 asientos, un gran teatro que presenta un concierto, un casino o un gran hotel, encon-

trará miles de visitantes hablando, enviando mensajes de texto, transmitiendo en vivo y subiendo contenido a las redes sociales en sus dispositivos.

Tal vez se haya preguntado cómo estos grandes lugares tienen la capacidad de admitir tantas conexiones inalámbricas simultáneas de gran ancho de banda. Mucha gente asume que la conectividad interior solo significa Wi-Fi®, y esto es cierto en algunos casos. Sin embargo, los grandes edificios también tienen redes celulares disponibles en el interior, que tienen claras ventajas de rendimiento.

Las redes celulares para interiores, de las cuales el 80% están actualmente habilitadas para 4G/LTE, brindan una autenticación perfecta, seguridad basada en tarjetas SIM y una cobertura más adaptable para espacios interiores y exteriores mixtos. El 4G/LTE para interiores en lugares grandes generalmente se transmite mediante un Sistema de Antenas Distribuidas (DAS) que conecta los controles remotos de la red a una cabecera que se conecta a la red central. Al igual que las generaciones anteriores de tecnología de conectividad, 4G/LTE ha seguido el camino evolutivo tradicional de los celulares.

A lo largo de aproximadamente una década, el despliegue de la tecnología celular pasa por tres fases. Primero, el nuevo estándar se implementa en las redes que cubren a la mayoría de las personas, las macro-redes al aire libre, donde las antenas, los equipos de radio y otras infraestructuras se actualizan con nuevos equipos.

Luego, el enfoque se traslada al interior de los lugares grandes. Lugares como estadios, aeropuertos, casinos, centros de transporte y similares actualizan sus equipos inalámbricos interiores para admitir la nueva generación

de tecnología. Después de eso, se produce la densificación de la red para la expansión y optimización de la capacidad. Los años finales del ciclo también verán un interés y una planificación crecientes para la próxima generación de tecnología celular, y el ciclo comienza de nuevo.

Por supuesto, hay desviaciones, pero este patrón general se ha mantenido durante las últimas tres generaciones de tecnología celular. Ahora estamos en la fase de crecimiento en interiores de 5G y se espera que en los próximos años se vean muchos más proyectos de actualización de 5G para sistemas DAS que brindan redes celulares.

Las implementaciones de 5G pueden proporcionar el aumento en la capacidad múltiple suficiente como para alimentar aplicaciones que consumen mucho ancho de banda. Esta arquitectura de alta densidad que está integrada en 5G DAS desde el primer momento; no solo proporciona una canalización masiva para tweets, streaming, selfies y textos de la actualidad, sino que también ofrece el ancho de banda para admitir la próxima generación de aplicaciones más interactivas e inmersivas.

Sin embargo, la ventaja de 5G se extiende mucho más allá de su aumento masivo de ancho de banda. El otro beneficio principal de 5G es su baja latencia, es decir, el tiempo que tarda una señal en llegar a su destino. La latencia 4G/ LTE suele rondar los 50 milisegundos (alrededor de 1/20 de segundo). 5G, por otro lado, tiene una latencia que puede acercarse a tan solo 1 milisegundo (1/1000 de segundo). Esto, probablemente, es lo más cercano que veamos a la conectividad en tiempo real durante bastante tiempo.

5G también es compatible con una amplia gama de bandas, cada una de las cuales proporciona fortalezas personalizadas que pueden adaptarse a un lugar o aplicación en particular. Sus substanciales bandas sub-6GHz (incluida la banda C) son ideales para una cobertura más amplia de áreas más grandes, así como áreas mixtas de interior y exterior. En el otro extremo están las bandas mmWave (26 GHz y más) que brindan velocidades de rendimiento increíbles, pero no pueden cubrir mucha distancia y no pueden viajar fácilmente a través de paredes u otros obstáculos sólidos.

En los grandes lugares públicos, la flexibilidad, el ancho de banda y la latencia de 5G pueden impulsar experiencias

El caso de negocios para 5G: para los fanáticos

de próxima generación para fanáticos y visitantes. En un negocio donde deslumbrar a los fanáticos o las llegadas y salidas a tiempo son métricas de éxito, las aplicaciones de realidad virtual (VR) y realidad aumentada (AR) habilitadas para 5G pueden ser diferenciadores críticos. Imagine decenas o incluso cientos de miles de usuarios conectados simultáneamente que puedan:

• Obtener repeticiones de fútbol en resolución 4K, estadísticas seleccionadas y perfiles de jugadores bajo demanda

• Leer la letra y grabar un video de la presentación en vivo de su banda favorita

• Ver un video en 3D de la multitud que aplaudía, visto desde la perspectiva del artista

• Mirar su programa o película favorita en 4K mientras espera su vuelo

• Hacer microapuestas sobre el resultado de una jugada en particular, solo unos segundos antes de que suceda

Estas aplicaciones de VR/AR y otras de alto ancho de banda y baja latencia, así como las que aún no se han creado, se pueden entregar en una escala del tamaño de un estadio mediante DAS 5G. Con más y más dispositivos habilitados para 5G llegando a los bolsillos de las personas, la mejor experiencia de entretenimiento interactivo y envolvente pronto estará al alcance de todos los fanáticos, si el lugar está preparado para ofrecerlo.

La 5G no es solo para los fanáticos, sino también para las operaciones de eventos. La autenticación perfecta y la seguridad mejorada que ofrece una red 5G, junto con su backhaul a la red central, significa que los operadores de un evento pueden:

• Conectar de forma segura escáneres de boletos inalámbricos para mejorar la seguridad

• Administrar las operaciones del estadio a través de una red segura, incluidas las cerraduras de las puertas y otros dispositivos IoT

• Proporcionar a las agencias de seguridad canales de comunicación de seguridad pública dedicados dentro del recinto

• Descargar el tráfico de Wi-Fi para garantizar experiencias de usuario consistentes tanto para los fanáticos como para los empleados.

• Monetizar las aplicaciones de visitantes específicas del lugar, como las experiencias enumeradas anteriormente

También vale la pena señalar que ahora hay soluciones DAS listas para 5G que funcionan con cableado de TI estándar, lo que las hace simples y relativamente eco-

nómicas de instalar, lo que sin duda es un alivio para los operadores de lugares que deben actualizar o reemplazar las plataformas 4G/LTE existentes. Además, el equipo de cabecera necesario para operar una red 5G privada se ha simplificado drásticamente, por lo que puede caber en una habitación pequeña o incluso administrarse fuera de las instalaciones mediante cableado de fibra óptica. Esto no solo ahorra espacio, sino que también reduce la cantidad de refrigeración requerida, y las modernas plataformas 5G DAS pueden cambiar dinámicamente los niveles de energía a medida que cambian las necesidades del tráfico, mejorando la eficiencia eléctrica general. Esto es importante para muchos operadores de lugares que sopesan la sostenibilidad ambiental en cada decisión de infraestructura que toman.

De cara al futuro, Wi-Fi y 5G interior seguirán funcionando en paralelo, complementándose en grandes espacios públicos. El próximo gran avance probablemente será una fusión más formal de las dos tecnologías de plataforma en una red pública y privada de acceso múltiple que admita dispositivos públicos y privados 5G, Wi-Fi e incluso Internet de las cosas (IoT). Este tipo de plataforma convergente aprovecha de manera eficiente las fortalezas de ambas tecnologías inalámbricas, eliminando la necesidad de operar y mantener dos sistemas paralelos y simplificando enormemente las relaciones con los proveedores, reduciendo el riesgo de hacer que todo funcione.

Creo que la convergencia inalámbrica para 5G y Wi-Fi está a la vuelta de la esquina en un futuro próximo. A medida que avance 2023, confío en que los grandes lugares públicos estarán entre los primeros casos de estudio para el próximo gran cambio.

*Vice presidente Senior en CommScope

La cultura de la protección contra incendios en hospitales, en países latinoamericanos, no se ha desarrollado tan rápidamente como se ve en otro tipo de edificaciones comerciales.

Se estima que el tamaño del mercado latinoamericano de camas de hospital estará aumentando a una tasa de crecimiento anual del 4,98% hasta el 2027. El aumento del gasto en hospitales por los gobiernos locales y una mayor población geriátrica está contribuyendo a este crecimiento del mercado.

Se espera que para el 2050, el número de personas de 65 años o más se duplique en Latinoamérica. Geográficamente, Brasil, seguido de México y Colombia, lideran el mercado latinoamericano de camas hospitalarias, con aproximadamente 330.000,

170.000 y 85.000 camas de hospital respectivamente .

Sin embargo, la cultura de la protección contra incendios en hospitales, en países latinoamericanos, no se ha desarrollado tan rápidamente como la que por ejemplo se ha visto en edificios de oficinas de gran altura, hoteles, industrias y bodegas. Incendios recientes, como el trágico ocurrido en el Hospital Badin en Rio de Janeiro en septiembre del 2019, donde 11 pacientes perdieron la vida o el del Hospital Calderón Guardia en San José de Costa Rica, donde 19 personas murieron en Julio del 2005, ponen en relieve la necesidad de prestar mayor atención en más modernos y efectivos métodos de seguridad contra incendios.

El riesgo de incendio: Los hospitales albergan a ocupantes que son incapaces de auto preservación debido a discapacidades físicas, mentales o por su edad. Aún en centros de atención médica ambulatoria, los pacientes pueden recibir anestesia general u otro tratamiento que los hace también incapaces de auto preservación. Esto quiere decir que muchos de los ocupantes de estos hospitales o centros ambulatorios son incapaces de evacuar por sí mismos, o si tienen movilidad, pueden no ser capaces de percibir una amenaza de incendio o tener una reacción racional.

NFPA 101, Código de Seguridad Humana y NFPA 99, Código de Instalaciones en Edificios de Cuidado de la Salud, son de requerido cumplimiento en los hospitales de los EUA y otras partes del mundo. Particularmente la NFPA 101 establece un método integral, conocido como el método de “defensa en su lugar”, pues la emergencia menos deseada en un hospital es la que pueda requerir relocalización o evacuación de pacientes. Por consecuencia, NFPA 101 establece una estrategia que utiliza un enfoque llamado "concepto total”, que proporciona una variedad de características de seguridad contra incendios que se consideran necesarias para evitar la evacuación de los pacientes hacia el exterior durante un incendio.

Este “concepto total” incluye los siguientes principios generales: Construcción resistente al fuego; subdivisión de cada piso, conocida como compartimentación, para evitar la propagación del humo; limitación en el uso de materiales combustibles en acabados interiores; protección de aberturas verticales; protección por medio de rociadores automáticos; dispositivos de alarma de incendios y detección de humos; provisión de medios de salida adecuados; marcación e iluminación de salidas; energía eléctrica de emergencia; y dependencia en personal debidamente capacitado y ejercitado que sean capaces de tomar medidas que protejan la vida de los pacientes como parte de la

planificación de emergencias. El capítulo 18 para hospitales nuevos y el capítulo 19 para hospitales existentes, de la NFPA 101, explican estos conceptos en mayor detalle.

A continuación incluyo un resumen rápido de varios aspectos importantes en la estrategia de seguridad contra incendios de un hospital:

Entrenamiento del personal: La acción del personal del hospital como doctores, enfermeras, camilleros, personal administrativo y de mantenimiento, entre otros es parte integral de la estrategia de seguridad humana en un centro de atención médica. La respuesta adecuada de este personal en términos de disponibilidad, acciones y manejo de un incendio puede influir rápidamente en el resultado de una emergencia por incendio. Este personal tiene la responsabilidad de preservar la seguridad de los pacientes a su cargo, ya sea que eso implique informar a los pacientes que no están en peligro por el incendio o ayudar a reubicar a los que sí lo están. Su capacitación debe ser parte integral y continua en la estrategia de seguridad contra incendio del hospital.

Rociadores automáticos: Todos los hospitales o edificios utilizados para propósitos de atención o tratamiento médico simultáneo a cuatro o más pacientes con internación, deben estar protegidos por un sistema de rociadores automáticos, incluyendo áreas de quirófano. Los edificios de cuidado ambulatorio de gran altura también requieren protección con rociadores. Los rociadores se deben instalar en todo el edificio, utilizando rociadores de respuesta rápida. Las alas psiquiátricas deben estar protegidas con rociadores de tipo institucional, a prueba de golpes. Una unidad de control para cada sistema de rociadores debe ser instalada por cada piso del hospital, generalmente instalada dentro de la escalera de emergencia, que, con las conexiones para mangueras, son parte del montante de agua contra incendios.

Resistencia al fuego y compartimentación del edificio: En un hospital es importante la definición del tipo de construcción que debe tener el edificio, desde el punto de vista de su resistencia al fuego. Dependiendo si el hospital tiene o no protección con rociadores automáticos, NFPA 101 limita el número de pisos que puede tener el edificio dependiendo de su tipo de construcción. Los tipos de construcción están definidos por la NFPA 220, Norma Sobre Tipos de Construcción de Edificios, y a razón de que este tema es incipiente en Latinoamérica por la falta de información sobre la resistencia al fuego de la mayoría de los métodos constructivos utilizados, este tema requiere el apoyo de alguien familiarizado con ingeniería de protección contra incendios para poderlo resolver de una manera efectiva. Otro tema importante es la subdivisión de cada piso en por lo menos dos sectores, separados por barreras corta humo.

Conexiones para mangueras: NFPA requiere también la instalación de “conexiones” para mangueras en lugar de “gabinetes equipados con mangueras” en hospitales que tengan tres o más pisos, la cual es llamada Columna de Agua Clase I. El Sistema Clase I provee una columna o montante en la escalera de evacuación, típicamente de 6 pulgadas (152 mm) de diámetro, cargada de agua a presión, con conexiones para mangueras de 2-½ pulgadas de diámetro (64 mm), con una reducción para manguera de 1-½ pulgadas (38 mm). Debe quedar claro que NFPA no requiere la instalación de gabinetes con mangueras en ningún hospital.

Otros sistemas de extinción: NFPA reconoce la efectividad de los extintores manuales en incendios incipientes, y estos son de uso requerido en todos los hospitales. Las campanas de la cocina deben estar protegidas con un sistema de extinción a base de químicos húmedos, certificados de acuerdo con UL 300. El cuarto de IT/Computo, debe ser protegido con rociadores automáticos, aunque, normalmente en Latinoamérica estos cuartos se protegen con agentes limpios. Es importante que si un operador elige voluntariamente proteger este cuarto con agentes limpios, no se eliminen los rociadores automáticos del cuarto.

Sistema de alarma: Todos los hospitales requieren un sistema de alarma a través de una alarma de tono o de voceo codificado. Se permite un retraso de hasta 180 segundos en la secuencia de alarma para permitir la investigación de la señal de alarma. Esto implica la iniciación de la alarma a través del interruptor de flujo de los rociadores automáticos o los pulsadores manuales instalados en puntos estratégicos del hospital, como en las estaciones de enfermeras. Especial énfasis se debe tener con la zonificación de la anunciación de la alarma. NFPA 101 puede requerir detección de humo en las áreas donde existan camas con pacientes, así como sus corredores adyacentes, donde no exista una supervisión visual por parte de las enfermeras. La localización de estos detectores de humo requiere una evaluación más profunda de la NFPA 101. Fuera del área con camas, no se requiere detección de humo en un hospital, excepto en las unidades de manejo de aire o enfrente de los elevadores.

Evacuación: La evacuación es un tema complejo, pues como se estableció anteriormente, la estrategia es la de “defensa en su lugar” y requiere un estudio específico del hospital. En este estudio se establece la filosofía de relocalización y los criterios específicos para el diseño

de las vías de evacuación (localización, cantidad, ancho, distancia, sectorización y protección contra humo). NFPA requiere que el hospital esté protegido por un sistema de iluminación de emergencia en los medios de evacuación y señalización de las salidas. También se requieren sistemas de energía de emergencia conectada a equipos críticos para la seguridad humana y de autopreservación de los pacientes.

Estrategia de Protección Contra Incendios: Lo más temprano posible en el proceso de diseño de un hospital se deben establecer las bases de diseño de la seguridad contra incendios del edificio. Estas bases de diseño se llaman tradicionalmente el Plan Maestro de Seguridad Contra incendios. El Plan Maestro tiene como propósito proveer un registro del proceso de decisiones durante la determinación de las protecciones a los riesgos de incendios presentes en el hospital, así como documentar cómo se ha cumplido la NFPA 101 y cómo se ha definido la estrategia de protección. Este documento no solamente se revisa, mejora y modifica a medida que se refina el diseño del hospital, sino que debe ser continuamente revisado y mantenido durante la vida de la instalación.

Se ha vuelto más común que hospitales existentes en Latinoamérica elaboren también este tipo de documento para saber dónde están y que deben hacer para mejorar sus niveles de protección. Él método más común para elaborar este Plan Maestro es a través de la contratación de firmas de ingeniería de protección contra incendios con experiencia en la utilización de la NFPA 101 en hospitales.

* Jaime A. Moncada, PE, un ingeniero de protección contra incendios, es director de International Fire Safety Consulting (IFSC), una firma consultora en ingeniería de protección contra incendios con sede en Washington, DC y con oficinas en Latinoamérica. El correo electrónico del Ing. Moncada es jam@ifsc.us .

• La compañía organizó, de la mano de Ventas de Seguridad, un desayuno de trabajo dirigido principalmente a centrales de monitoreo, para analizar el estado de la tecnología, presentar novedades y compartir nuevos modelos de negocio M2M/IoT.

• La jornada se celebró dentro del marco de Expo Seguridad México 2023, donde Alai participó por primera vez como expositor y presentó su nueva oferta en Seguridad Telco y su plan de expansión comercial en la región para los dos próximos años.

Alai Secure participó, por primera vez, en la vigésima edición de Expo Seguridad México, el evento líder para la industria de la seguridad privada en Latinoamérica. Además, la compañía organizó, en este marco, de la mano de Ventas de Seguridad, un desayuno de trabajo dirigido principalmente a centrales de monitoreo. Este evento supone para Alai Secure su presentación en sociedad en el país, en un momento marcado, principalmente, por el crecimiento exponencial de dispositivos conectados -alarmas de intrusión, cámaras de videovigilancia, dispositivos POC, geolocalización de flotas, control de accesos…- y la llegada de nuevas tecnologías de comunicación máquina a máquina.

La compañía comenzaba 2023 con un plan estratégico a dos años vista muy ambicioso, que arranca con el comienzo de su operación comercial en México durante el segundo trimestre del año, y que continuará con la apertura de sus delegaciones comerciales de Ecuador, Argentina y Portugal, durante el segundo semestre del mismo.

De esta manera Alai refuerza, por un lado, su posición de Operador M2M/IoT líder en Seguridad Telco en Iberia y Latam, y por otro, su compromiso con sus clientes de continuar invirtiendo para seguir contando con la oferta más completa en Seguridad Telco del mercado.

La novedad principal que presentó la compañía es su nueva SIM Global, una simcard Multi-carrier y Multi-país especialmente diseñada para comunicaciones M2M/IoT. Esta nueva SIM multi-operador forma parte de la oferta en Seguridad Telco de Alai Secure especialmente diseñada

para garantizar las comunicaciones de seguridad entre los dispositivos conectados y la Central de Monitoreo.

La nueva SIM Global facilita enormemente la operación de instaladores y empresas de Seguridad privada durante el proceso de alta y activación, conectándose a la mejor cobertura disponible en ese momento, facilitando, además, de esta manera, la logística, provisión y gestión de simcards al poder manejarse con una única tarjeta sim con independencia del área geográfica en la que se encuentre dentro del país.