Wanneer ethische hackers kwetsbaarheden of beveiligingslekken ontdekken, is vaak niet duidelijk waar deze gemeld kunnen worden. Hierdoor lopen organisaties onnodig risico. Hiervoor is een nieuwe internetstandaard (RFC) bedacht: security.txt.

Security.txt is een eenvoudig tekstbestand dat ethische hackers leidt naar het contactadres voor het melden van beveiligingsproblemen. Hierdoor kunnen organisaties snel actie ondernemen. Implementeer security.txt daarom vandaag nog.

Arnold is Platform Manager van ChannelConnect

Reageren? Mail naar arnold.lefebre@imediate.nl

Als ik de securitybedrijven en hun persbureaus mag geloven, is het een regelrecht wonder dat we er vaker wel dan niet in slagen om uit handen van cybercriminelen te blijven. Bijna iedere dag tref ik een onderzoek of rapport in mijn mailbox aan waarin wordt gewaarschuwd voor de toename en geniepig heid van ransomware-aanvallen, phishing en andere digitale narigheid.

Zo las ik bijvoorbeeld zojuist een rapport van cyberbeveiliger Mimecast waaruit blijkt dat een op de vijf Nederlandse organisaties niet goed voorbereid is op een ransomware-aanval. Dit percentage is veel hoger dan in bijvoorbeeld Frankrijk (5%), Duitsland (8%), het Verenigd Koninkrijk (10%) en de Verenigde Staten (1%). Ruim een kwart (26%) van de Nederlandse organisatie betaalde het afgelopen jaar losgeld na een aanval met ransomware. Dit percentage is het hoogste van alle landen; gemiddeld betaalde 15% het losgeld. Nederland mag dan een Europese koploper zijn op het gebied van digitalisering, de weer baarheid tegen ransomware-aanvallen blijft ver achter op andere landen, aldus de onderzoekers.

Dat veel bedrijven uiteindelijk de portemonnee trekken om hun data weer terug te krijgen, is volgens het landelijke Team High Tech Crime (THTC), dat zich bezighoudt met (inter)nationale cybercrimezaken, echter geen goed idee. Op die manier zorg je er volgens de THTC namelijk voor dat de keten in stand blijft. Om die keten te doorbreken, onderzocht het ministerie van Justitie en Veiligheid eind vorig jaar de optie om verzekeraars te verbieden losgeld te vergoeden bij een ransomware-aanval. Dit bleek in de praktijk nogal lastig uit te voeren en het voorstel verdween met stille trom van het toneel.

Maar wat is dan wel de oplossing? Tijdens het Grotetafelgesprek Security & Privacy (zie pagina 14) waren de deelnemers het erover eens dat cyberweer baarheid hierbij de sleutel vormt. Of zoals René van Putten, Sales Director Benelux bij Datto, het verwoordt. “Je moet meer zijn dan de loodgieter die komt na een lekkage.” Hij bedoelt daarmee dat je continu bij zowel resellers als eindklanten moet werken aan de cyberweerbaarheid. “En wij, als leveranciers, spelen daar een belangrijke rol in, vooral door continu expertise te delen met de markt.”

Ik zou echter nog een stap verder willen gaan. Waarom wordt cyberweer baarheid niet verplicht gesteld? Met andere woorden: stel een aantal digitale arbo-regels op waar ieder bedrijf aan moet voldoen. Natuurlijk, het is een utopie om te denken dat je cybercrime volledig kunt uitroeien, maar je kunt het de – veelal Russische – criminelen wel zo moeilijk en lastig mogelijk maken…

Alexandra van Huffelen, staatssecretaris voor Koninkrijksrelaties en Digitalisering, lees je mee?

Cybercriminelen bereiden een aanval grondig voor. Als MSSP moet je de verschillende fasen kennen om adequaat in te kunnen spelen op de dreigingen. We zetten ze op een rij.

Cloudian levert met zijn S3 Storage-oplossing niet alleen het ideale platform voor back-upvoorzieningen, volgens Mark Dik, verantwoordelijk voor het ontwerpen van S3 Cloud Infrastructure Oplossingen, is dit hét opslagsysteem van de toekomst.

Nog steeds bevatten websites trackers. Het is lastig te controleren of die trackers inbreuk maken op de AVG-wetgeving. Omdat trackers vooral op technologiesites geplaatst worden, is het voor IT-dienstverleners goed te weten dat deze praktijk ook in de politiek tot discussie leidt.

Vijf security-specialisten gaan met elkaar en de redactie van ChannelConnect in gesprek over actuele ontwikkelingen in de markt. Tijdens de discussie, die ruim twee uur duurde, kwam een waaier aan onderwerpen aan de orde, van endpoint beveiliging tot de arbeidsmarkt voor securityspecialisten. “Niemand juicht als hij security mag aanscha en.”

Na het aantreden van de nieuwe CEO Bob VanKirk in augustus van dit jaar, maakte SonicWall bekend nog sterker te gaan inzetten op het partnerkanaal. ChannelConnect sprak met Luca Taglioretti, Vice President, Global MSSP & Carrier Sales, over wat dit betekent voor de partners in de Benelux.

ChannelConnect is hét platform voor het IT-partnerkanaal. ChannelConnect informeert zijn lezers dagelijks via het magazine, de Dossiers, de website ChannelConnect.nl, de e-mailnieuwsbrief en via de sociale mediakanalen.

In 2022 verschijnt het magazine 6 keer per jaar. Daarnaast brengen we drie keer een Dossier uit met de onderwerpen: Datacenter & Cloud, Telecom, VoIP & UC en Security & Privacy. Rond deze onderwerpen worden de zogenoemde Grotetafelgesprekken georganiseerd.

ADRES iMediate BV Arendstraat 33b 1223 RE Hilversum Telefoon: 035 646 5800 redactie@channelconnect.nl

UITGEVER Joost Driessen

PLATFORM MANAGER

Arnold le Fèbre

EINDREDACTIE Marcel Debets

WEBREDACTIE Arnold le Fèbre

REDACTIE & MEDEWERKERS

Michiel van Blommestein, Mels Dees, Marcel Debets, Hans Steeman, Martijn Vet

MANAGER CLIENT SERVICES Yvonne Schouren

ART DIRECTION Rik van den Berg

VORMGEVING & DTP Tim van den Berg, Rimmert van den Oosterkamp en Martin Wolber

ADVERTENTIE- EXPLOITATIE Tarik Lahri (tarik.lahri@imediate.nl) Mitchel van der Heide (mitchel.vanderheide@imediate.nl)

DRUK Vellendrukkerij BDU, Barneveld

CHANNELCONNECT IS EEN UITGAVE VAN:

ChannelConnect mag niet worden gereproduceerd, geheel noch gedeeltelijk, zonder schriftelijke toestemming vooraf van de uitgever. ChannelConnect is niet aansprakelijk voor eventuele onjuistheden in deze uitgave. ChannelConnect is niet verantwoordelijk voor handelingen van derden, welke mogelijkerwijs voortvloeien uit het lezen van deze uitgave. ChannelConnect behoudt zich het recht voor om ingezonden materiaal zonder kennisgeving vooraf geheel of gedeeltelijk te publiceren.

Voor onze wekelijkse e-mail nieuwsbrief kunt u zich (gratis) aanmelden via de website: www.channelconnect.nl Hier kunt u dagelijks terecht voor nieuws, achtergronden, marktcijfers, opinie en video-interviews. Voor het wijzigen van adresgegevens en/of overige vragen kunt u contact opnemen met onze abonnementen-administratie via: redactie@channelconnect.nl of 035 646 5800

ChannelConnect, ISSN 2211-825X

Elke werkdag is op channelconnect.nl het actuele nieuws uit het ICT-kanaal te lezen. Schrijf je daar ook in voor onze gratis nieuwsbrief.

Samenwerking

en Infinigate Value added distributeur Infinigate Group heeft een samenwerking aangekondigd met XDR-bedrijf Cybereason. Als onderdeel van de samenwerking heeft Cybereason Infinigate Group benoemd tot zijn exclusieve distributeur in Europa.

Frank Koelmel, General Manager EMEA bij Cybereason: “Deze samenwerking stelt ons in staat om meer Europese organisaties te ondersteunen in hun voortdurende strijd tegen ransomware en andere schadelijke aanvallen. We zijn ervan overtuigd dat deze samenwerking de groei van Cybereason in Europa en mogelijk andere regio’s in 2023 zal stimuleren.” Het Cybereason Defense Platform onderscheidt zich door het gebruik van AI: het analyseert volgens Cybereason meer dan 23 miljard beveiligingsgerelateerde gebeurtenissen per week.

Amis, dat zich heeft gespecialiseerd in assetvisibility en cybersecurity, gaat de Nederlandse markt bedienen. Het bedrijf biedt inzicht in beheerde en onbeheerde apparaten in IT, cloud, IoT, medische technologie (IoMT), operationele technologie (OT), industriële controlesystemen (ICS) en 5G. Armis wil lokaal talent aantrekken en via partnerships met gespecialiseerde leveranciers en adviseurs op het gebied van cybersecurity de Nederlandse markt betreden. Regional Director voor Noord-Europa wordt Lars Hermind. Hij is ook verantwoordelijk voor het uitbouwen van de organisatie in de Benelux en Scandinavië.

Armis werkt uitsluitend via added-value distributeurs, zoals resellers en system integrators. Het bedrijf heeft al een lokaal distributie- en partnernetwerk in de Benelux. Het bedrijf is momenteel in gesprek met meer lokale partners en verwacht snel te groeien. Armis heeft nauwe banden met organisaties in de productie-industrie, IT-infrastructuur en windenergie.

Qualys heeft Diederik Klijn benoemd tot channel manager Benelux & Nordics. Binnen deze functie richt hij zich op het verster ken van het Qualys partnerkanaal en de business development in de regio. Diederik Klijn beschikt over meer dan 25 jaar erva ring in IT security. In zijn voorgaande functie was hij Regional Sales Manager Benelux and Nordics bij Synack en daarvoor was hij werkzaam bij onder meer Palo Alto Net works, Venafi en Zscaler. “Met zijn bewezen ervaring in ons vakgebied is Diederik een goede aanvulling op ons team in de regio”, zegt Chantal ’t Gilde, managing director Benelux & Nordics van Qualys: “Het vinden en binden van klanten is het bestaansrecht van Qualys en dat is onmogelijk zonder onze partners. We begrijpen de uitdagingen en we zijn verheugd dat Diederik onze partners gaat ondersteunen met marketingactiviteiten en co selling programma’s.”

De Nederlandse Vereniging van Banken (NVB) ziet in de eerste helft van 2022 dat fraudeurs hun methodes in een steeds sneller tempo afwisselen. Ze spelen daarbij onder andere in op de actualiteit om mensen geld afhandig te maken. Zoals momenteel het misbruiken van de energie crisis, en bijvoorbeeld ook de ‘antibacteriële pas’ tijdens de coronapandemie. Uit de Veiligheidsmonitor van het Centraal Bureau voor de Statistiek (CBS) en het ministerie van Justitie en Veiligheid, blijkt dat Neder landers in 2021 naar eigen zeggen in totaal 2,5 miljard euro schade hebben geleden door criminaliteit. Online oplichting, zoals helpdeskfraude, vriend-in-nood-fraude en valse facturen, zorgde vorig jaar volgens het CBS voor 261 miljoen euro aan schade, verdeeld over 97.000 slachtoffers. Van helpdeskfraude werd in de eerste helft van dit jaar voor 35 miljoen euro aan schade ge meld bij de banken. Online fraude blijft dus een hardnekkig maatschappelijk probleem. Oplichters spelen daarbij in op de actuali teit, maken misbruik van opgebouwd ver trouwen en creëren urgentie met tijdsdruk, zo constateert de NVB.

9 op de 10 werknemers hebben basistraining cybersecurity nodig

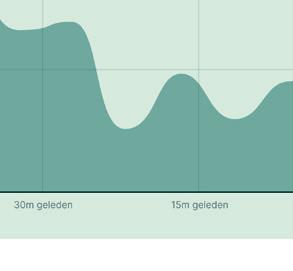

Uit onderzoek van Kaspersky blijkt dat slechts 11 procent van de 3907 ondervraagde werknemers een hoog niveau heeft van cybersecuritybewustzijn. Dat blijkt uit de Kaspersky Gamified Assessment Tool waarin werknemers hun cybervaardigheden kunnen testen. Een op de tien (11%) deelnemers kreeg een certifi caat van uitmuntendheid, wat betekent dat zij de juiste ant woorden gaven en meer dan 90 procent van de mogelijke pun ten scoorden. De meeste ge bruikers – 61 procent – behaal den een ‘gemiddeld’ resultaat, variërend van 82 tot 90 procent van het totaal aantal punten. Ook al behaalde het grootste gedeelte van de werknemers een gemiddelde score, toch is dit niet voldoende voor de veiligheid van een bedrijf. Aan gezien meer dan 80 procent van alle cyber incidenten wordt veroorzaakt door een mense lijke fout, is het van belang dat werknemers zo goed mogelijk cyberrisico’s kunnen herkennen. 28 procent kon niet aantonen over voldoende kennis van cybersecurity te beschikken en scoorde minder dan 75 procent van het aantal punten.

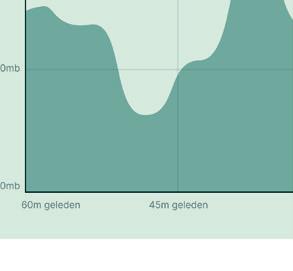

Start-up Guardey verwerft investeringskapitaal Guardey, een Nederlandse start-up die cybersecuritysoftware ontwikkelt voor het mkb, heeft bij een investeringsronde 2,2 miljoen euro opgehaald. De investering is afkomstig van een groepje Nederlandse ondernemers en investeerders die de noodzaak zien om kleinere bedrijven van eenvoudige security-oplossingen te voorzien. Guardey is ontwikkeld door het team van GOOSE VPN, een Nederlandse vpn-oplossing voor consumenten die in 2017 op de markt verscheen. De meeste cybersecurity oplossingen in de markt zijn gericht op grote bedrijven, zegt Guardey, terwijl mkb’s en zzp’ers juist steeds vaker te maken krijgen met cyberaanvallen. Voor de ontwikkeling en lancering van de software heeft Guardey 2,2 miljoen euro opgehaald. Joeri van de Watering, co-founder en CEO van Guardey: “Wij vinden dat mkb’s en zzp’ers dezelfde cyberbeveiliging verdienen als de grote jongens. Want wist je dat het gemiddeld 280 dagen duurt voordat een bedrijf doorheeft dat ze gehackt zijn?” Guardey werkt via een von-verbinding en analyseert al het verkeer in de beveiligde verbinding op basis van bestemming en gedrag.

Anne den Os aan de slag bij ESET Nederland ESET heeft Anne den Os formeel aangesteld als Technical Operations Manager. In haar vernieuwde rol zal zij zich nog meer inzetten voor technisch inhoudelijk sterke samenwerkingen met klanten en partners. Den Os zal zich richten op de vooruitgang en verbetering van technische processen en inhoudelijke samenwerkingen met klanten en partners uit alle segmenten van consumenten tot Enterprise klanten om zo de algehele klantervaring nog verder te verbeteren. Ook kijkt zij naar manieren om partners en klanten te ondersteunen bij hun digitale transformatie. Dave Maasland, CEO van ESET Nederland: “Met Anne den Os versterken we het management van onze organisatie op een cruciale positie om partners en klanten nog succesvoller te maken. In haar nieuwe rol zal zij klanten en partners nog meer ontzorgen zodat zij zich kunnen richten op de continuïteit en expertise van hun organisatie.”

Beveiligingsspecialist Fortinet lanceert een uitbreiding op de functionaliteit van de SASE-oplossing FortiSASE. Hierop is nu een vanuit de cloud geleverde SD-WAN connectiviteit mogelijk, waardoor de bescherming van de edge wordt uitgebreid naar thuiswerkers. Met de nieuwe functionaliteit kunnen organisaties die binnen hun filialen of datacenter al gebruikmaken van Fortinet Secure SD-WAN en/of nextgeneration firewalls uit de FortiGatereeks hun thuiswerkers met FortiSASE verbinden voor private toegang zonder de noodzaak van een extra licentie. Op deze manier worden ook de bestaande mogelijkheden voor fijnmazige toegang tot applicaties op basis van zero trust uitgebreid. “Met SD-WAN-functionaliteit kunnen we toegang bieden tot een scala aan private applicaties die in het datacenter of de publieke cloud worden gehost”, aldus het bedrijf.

KPN introduceert SASE KPN, een combinatie van verschillende connectiviteitsvormen en beveiligingsoplossingen waarmee het voor bedrijven eenvoudiger zou moeten worden worden om bedrijfsnetwerken te beveiligen.

De beveiligingsoplossingen zijn volledig geïntegreerd in de core van het KPN-netwerk en bestaan uit verschillende WAN Edge Services en Security Service Edge-oplossingen.

KPN ontwikkelt de beveiligingsoplossingen binnen SASE KPN samen met securityspecialist Netskope. SASE KPN is gebaseerd op het Zero Trust-principe. Dit relatief nieuwe securityprincipe gaat ervan uit dat geen enkele actie of gebruiker standaard te vertrouwen is. Het maakt daarbij niet uit of deze gebruiker zich bijvoorbeeld al binnen het bedrijfsnetwerk begeeft. Pas wan neer de actie van een gebruiker voldoet aan een aantal vooraf gedefinieerde voorwaarden, mag deze doorgang vinden. Het stelt bedrijven in staat om het beveiligingsbeleid zeer fijnmazig in te richten zonder afbreuk te doen aan de gebruikerservaring.

Consultanceybedrijf in informatiebeveiliging Beschermheren wordt partner van Bechtle. De bedrijven werkten al langer samen, maar hebben de onderlinge afspraken herbevestigd en uitgebreid. Beschermheren, dat is gevestigd in Amsterdam, richt zich op informatiebeveiliging en privacy bij organisaties in de zorg, transport, IT, de financiële sector en bij de overheid. Het wil deze organisaties helpen bij het in kaart brengen van de ins en outs en bij het maken van keuzes voor aanpak en het implementeren van maatregelen. Gijs van der Putten, Manager Partnerships & Communities bij Bechtle: “Informatiebeveiliging speelt zich altijd af over drie assen: Mensen (gedrag), Organisatie (beleid) & Techniek (IT). Op de as ‘Techniek’ hebben we al lang veel sterke samenwerkingen, op de assen ‘Mens’ en ‘Organisatie’ waren we minder actief. Dat is bijzonder omdat de meeste securityprojecten beginnen bij Mens en Organisatie. Wat zich daar afspeelt, is namelijk bepalend voor het technische vervolg. Door het partnership met Beschermheren kunnen we nu helemaal bij het begin beginnen en het totale project voor onze klanten invullen.”

Cyberrisico’s op het werk

Uit onderzoek van G DATA blijkt dat 63 pro cent van de Nederlanders denkt dat ze nooit een cyberrisico hebben genomen op hun werk. Opvallend is dat vooral mensen die ouder zijn dan 55 jaar (59%) aangeven nooit (onbewust) menselijke fouten maken. Bij jongeren, tussen de 18-34 jaar, ligt dit percentage (19%) aanzien lijk lager.

De uitkomsten van het onderzoek zijn opmerkelijk omdat veel overheidsorganisaties en bedrijven, zoals IBM, Verizon, het Digital Trust Center (Min. EZ) en het Centrum voor Cybersecurity België (CCB), claimen dat de meeste cyberincidenten ontstaan door menselijke fouten. Het onderzoek is opgezet door Multiscope en verricht onder meer dan 1500 Nederlanders en Belgen.

Van de groep die wel toegaf dat ze ooit menselijke fouten hebben gemaakt, gaf 19 procent aan dat ze hun zakelijke apparaat ook privé gebruiken. 18 procent van de respon denten gaf aan dat ze soms USB-sticks, harde schijven of geheugenkaarten van het werk gebruiken om privédata op te slaan.

Alle respondenten, die toegaven dat ze ooit een fout hadden gemaakt, verklaarden dat ze het afgelopen jaar een menselijke fout hadden gemaakt op hun werk. De reden waarom mede werkers menselijke fouten maken blijft gissen.

Het kan zijn dat ze gemakzuchtig zijn, dat ze de maatregelen te veel werk vinden en ze daarom overslaan, niet alert genoeg zijn of niet op de hoogte zijn van de risico’s.

Bij cyberaanvallen staan bedrijven aan de frontlinie. We zien constant aanvallen komen. Helaas neemt de dreiging de afgelopen jaren alleen maar toe. Tegelijk is er kennis van ethische hackers en security-onderzoekers over mogelijke aanvallen. Hiermee kunnen we die aanvallen afslaan en voorkomen. Helaas vindt deze kennis zijn weg nog te weinig naar de juiste mensen. Maar daarvoor is er nu een standaard die dat probleem verhelpt: security.txt.

Vanuit NLdigital zijn we al jaren kritisch op de overheid. Het NCSC verzamelt daar als nationaal Computer Emergency Response Team veel informatie over kwetsbare systemen. Helaas bleef deze informatie ook daar. We zijn blij dat hier eindelijk verandering in komt. Verschillende organisaties, waaronder het Digital Trust Center (DTC), krijgen deze informatie nu. En zij proberen die vervolgens met betrokken bedrijven te delen. Maar de grote vraag blijft: wie moet de informatie krijgen en hoe bereik je deze personen? Want informatie over een kwetsbaar systeem mag absoluut niet bij een verkeerde persoon terechtkomen.

Hier komt security.txt om de hoek kijken. Dit is een tekstbestandje met contactinformatie dat je plaatst op je webserver. Hierdoor ben je eenvoudig te bereiken. Heel belangrijk is ook dat het bij grote bulkinformatie mogelijk wordt om deze automatisch naar de juiste contactadressen te versturen. Bij gevaarlijke kwetsbaarheden kan iedere seconde tellen om inbraken te voorkomen. Deze snelheid is dus van heel groot belang.

Security.txt is niet alleen belangrijk voor organisaties als het DTC. Idealiter gaat een melding rechtstreeks van de ontdekker van een kwetsbaarheid naar de eigenaar van het betre ende systeem. In Nederland kennen we bijvoorbeeld het DIVD (Dutch Institute for Vulnerability Disclosure), een vrijwillig team van security-onderzoekers dat kwetsbaarheden opspoort en de systeembeheerders daarover op de hoogte brengt. Juist voor zo’n groep ethische hackers is het essentieel dat ze hun informatie goed kwijt kunnen.

NLdigital heeft zich dus enthousiast aangesloten bij de oproep van het DTC om deze standaard te omarmen. Het vraagt om actie van iedereen, die we eigenlijk al hadden moeten ondernemen. Iedere organisatie moet te rade gaan wie verantwoordelijk is voor het afhandelen van cybersecurity-issues. Of dat ze deze taak willen uitbesteden aan hun leverancier. Als je dit hebt vastgesteld, moet je ook nadenken hoe je omgaat met eventuele meldingen. Allemaal zaken die je niet in een crisissituatie wil uitzoeken, maar waarvoor je altijd klaar moet zijn.

In de nabije toekomst wordt het snel en adequaat opvolgen van kwetsbaarheidsmeldingen verplicht per wet. Begin daarom vandaag nog en laat een simpel .txt bestandje op je servers plaatsen. De dreiging neemt toe, de wettelijke verplichting komt eraan; je hebt dus geen tijd te verliezen.

Een cyberaanval: je wilt niet dat het je overkomt. En je wilt helemáál niet dat het je overkomt terwijl je het had kunnen voorkomen.

MARY-JO DE LEEUW Reageren? COLUMN | JELMER SCHREUDER Jelmer Schreuder Public Policy Manager Cybersecurity, NLdigital

Vorige maand gingen vijf security-specialisten met elkaar en de redactie van ChannelConnect in gesprek over actuele ontwikkelingen in de markt. Tijdens de discussie, die ruim twee uur duurde, kwam een waaier aan onderwerpen aan de orde, van endpointbeveiliging tot de arbeidsmarkt voor security-specialisten. “Niemand juicht als hij security mag aanscha en.” Tekst:

Het gesprek start met de vraag hoe eindklanten aankijken tegen security en de aanbieders ervan – waarmee dan zowel leveranciers als MS(S)P’s worden bedoeld. Die serviceproviders zijn immers doorgaans de directe contacten van de eindklanten. “Het feit dat je een specialist bent en expertise hebt opgebouwd is van belang,” zegt Michael van der Vaart, Chief Experience O cer bij ESET in Nederland. “Expertise is soms nog wel belangrijker dan de specifieke oplossingen die je levert.”

De anderen aan tafel beamen dit weliswaar, maar toch ‘is security niet meteen een heel sexy onderwerp’, zoals René van Putten, Sales Director Benelux bij Datto, het verwoordt. “Daarom moet je meer zijn dan de loodgieter die komt na een lekkage.” Van Putten bedoelt daarmee, dat je continu bij zowel resellers als eindklanten moet werken aan de cyberweerbaarheid. “En wij, als leveranciers, spelen daar een belangrijke rol in, vooral door continu expertise te delen met de markt.”

André Noordam, Senior Director of System Engineering EMEA bij SentinelOne, ziet wel dat de bewustwording als het gaat om cybersecurity toeneemt bij bedrijven, deels door schade en schande, maar zeker ook doordat incidenten in de media-aandacht krijgen. “Maar niemand staat uiteindelijk te juichen als ze security mogen aanscha en.”

De noodzaak van security is helder Daar staat dan wel tegenover dat iedereen ondertussen snapt dat het nodig is: een tandartspraktijk die niet in de tandzorgketen zat die onlangs werd aangevallen, is zich nu bewust van de risico’s. Van Putten (Datto) herkent dit. “Maar toch is het grootste probleem vaak dat mensen zich veilig voelen, maar het niet zijn”. Het probleem bij cybersecurity is

immers dat het gevaar onzichtbaar is. Dat zal later in het gesprek nog een aantal keer naar voren komen: je ziet niet dat de deur niet op slot zit. Op een dergelijk moment meldt André Hiddink, Product Manager IT bij Rittal dan ‘dat organisaties in elk geval nog aandacht hebben voor een slot, wat bij de aanschaf van behuizingen voor IT-systemen lang niet altijd het geval is.’ Dit terwijl de kwetsbaarheid op hardwaregebied van een IT-omgeving ook fors is en de gevolgen groot kunnen zijn. “Trek in een 19” behuizing maar eens een willekeurige stekker uit het stopcontact”, luidt de boodschap van Hiddink nog wel eens bij prospects. “Grote kans dat de systemen stilvallen.”

‘Het gaat om mensen’

Terug naar de schijnveiligheid bij de gebruikersorganisaties. Een ander

aspect dat geadresseerd wordt, is het feit dat gebruikers zich juist door de massale omarming van clouddiensten en SaaS-oplossingen veiliger wanen dan ze zijn. Vincent van der Linden, Director of Sales bij Cloudian, legt hier de vinger op: “Security is niet alleen maar iets technisch, het gaat om mensen. Organisaties waarin zij werken zijn meestal tot stand gekomen in een andere

tijd.” Van der Linden legt zijn observatie verder uit, als hij vermoedt dat de IT-manager van vijf jaar geleden heel andere opdrachten had dan vandaag de dag. “Dat begint bij de omgeving waarmee gewerkt wordt. Niet langer puur on-premise, maar hybride, of helemaal in de cloud. En dat kan dan public cloud zijn, of private of juist een combinatie van beide vormen.”

Wellicht zou je nu, net vijf jaar later, die man al niet meer aannemen. “Deze manager was waarschijnlijk prima in het onderhouden van de IT-infrastructuur en het uitrollen van projecten, maar is hij ook voldoende toegerust om over actuele security-uitdagingen te praten?”

Ongrijpbare wereld

Hiddink constateert dat te veel sprake is van een ongrijpbare wereld voor eindgebruikers. “Dat geldt niet alleen voor het probleem, de cyberaanval, maar ook voor de oplossing, want dat is onzichtbare software.” Hij vermoedt dat veel organisaties zoekende zijn en zich afvragen waar ze goed aan doen. “Je spreekt dan een dienstverlener, en die expert geeft een advies, maar als klant wil je ook weten of dat wel klopt.”

Het beeld doet denken aan een garage waar iets onduidelijks wordt gezegd over een mankement aan de auto. Veel bestuurders hebben geen idee waar het over gaat. “En er speelt nog iets,” geeft Hiddink aan, “het is klanten helemaal niet duidelijk tot op welk niveau ze moeten beveiligen, en welke investering bij welk niveau aan security past. Dat geldt bij fysieke veiligheid net zo zeer als bij digitale security.”

Security als integraal onderdeel Veel bedrijven hebben geen kennis van security is een overtuiging die

“Het grootste probleem is vaak dat mensen zich veilig voelen, maar het niet zijn”

René van Putten (Datto)

herkend wordt aan tafel. Het zijn immers geen IT-bedrijven, maar zorginstellingen of melkfabrieken. Er moet vaak eerst een incident plaatsvinden voordat er actie volgt. René van Putten (Datto) reageert: “We roepen allemaal als aanbieders al langer dat security een integraal onderdeel moet zijn bij elke IT-stap die je zet. Nieuwe applicatie of omgeving? Meteen de security meenemen.” Daar, stellen alle deelnemers, ligt de verantwoordelijkheid voor het kanaal. En daarmee is de discussie ook weer terug bij waar Van der Vaart hem begon: het gaat niet direct om oplossingen, het gaan in eerste instantie om het delen van expertise. Expertise dat tot advies moet leiden dat eindklanten weerbaarder maakt.

Het snelle omschakelen naar thuiswerken tijdens de coronapandemie was alleen mogelijk door de grote adoptie van cloud en SaaS die we al kenden in Nederland. Maar meer dan ooit ging het endpoint een belangrijke rol spelen bij de security van bedrijfsnetwerken. Op welke devices was de medewerker actief op het netwerk? Hoe veilig was de wifi-verbinding? “Security was ooit heel erg gericht op de endpoints die zich binnen de met firewalls beschermde kantooromgeving bevonden,” geeft Michael van der Vaart

“‘Helaas is security voor veel budget verantwoordelijken vooral een kostenpost’”

André Noordam (SentinelOne)André Noordam Senior Director of Sales Engineering EMEA - North bij SentinelOne René van Putten Sales Director Benelux bij Datto Michael van der Vaart Chief Experience O cer bij ESET in Nederland André Hiddink Productmanager IT bij Rittal

Vincent van der Linden Director Sales Nordics, Benelux, Middle East en France bij Cloudian

(ESET) aan, “dat werd breder en dynamischer. Infrastructuur en cloud kwamen erbij, waardoor we nu weer naar het endpoint kijken, maar deels met andere ogen, en deze belangrijker is dan ooit.”

De cloud brak security open De andere deelnemers aan het Grotetafelgesprek beamen dat: firewalls beschermden de infrastructuur tegen gevaren van buiten, maar nu bevinden zich de ‘terminals’, in de vorm van endpoints, zélf buiten de zichtbare omgeving van de beheerorganisatie. Noordam (SentinelOne) zegt erover: “Klanten hebben jarenlang geïnvesteerd in de buitenkant van het netwerk, maar cloud brak dat open. De endpoints zijn nu ook buiten de bedrijfsomgeving in gebruik.” Van der Linden (Cloudian) deelt daarbij een observatie: “We hebben te maken met een generatie medewerkers die het helemaal niet interesseert waar welke applicaties of data staan, als het maar werkt.” De werkplek zelf maakt dan nóg minder uit voor die werknemers, weet Van Putten (Datto): “Dat kan net zo goed een public wifi-omgeving zijn bij een fastfoodfiliaal.” Het endpoint is echter van het laatste punt vaak het eerste punt geworden waar een aanval of incident zichtbaar wordt.

Dat brengt de discussie op een ander aspect van het hybride werken dat sinds corona dominant is geworden: de beveiliging van de communicatie tussen de endpoints en de applicaties – of die nu in de cloud staan of on-premise. “Multifactor authenticatie lost al een hele hoop problemen op,” zegt Van Putten stellig. Ook pleiten veel deelnemers voor de ‘ouderwetse’ VPN-verbinding voor de communicatie.

van der Linden (Cloudian)

Wie dacht dat André Hiddink, bij Rittal actief in de fysieke IT-omgevingen, geen veranderingen ziet sinds het uitbreken van de pandemie heeft het mis. “Mensen moesten afstand houden als ze al naar kantoor kwamen. Het serverhok werd met het verplaatsen van een aantal wanden ineens een plek om te vergaderen, of juist een stiltehok. Dus niet langer een omgeving waar één of twee mensen alleen toegang tot hadden, maar het werd omgedoopt tot een verblijfsruimte. De omgeving verandert maar is het beveiligingsniveau van de IT aangepast op de nieuwe situatie? Helaas zien we dat daar voldoende aandacht

aan wordt besteed en dat komt de fysieke security en de bedrijfscontinuïteit niet ten goede.”

Een autofabrikant adverteert vrijwel nooit met het basismodel van een auto, en hoewel hij wel de ‘vanaf-prijs’ vermeldt koopt in de praktijk haast niemand de meest kale uitvoering. Noordam (SentinelOne): “Als je een auto koopt komt er emotie bij, daar speelt de verkoper op in. Helaas is security voor veel budget verantwoordelijken vooral

“Security is niet alleen maar iets technisch, het gaat om mensen. Organisaties waarin zij werken zijn meestal tot stand gekomen in een andere tijd”

Vincent

een kostenpost.” Toch is de rol van de ‘verkopers’, in de vorm van de IT-dienstverleners, heel groot, zegt Michael van der Vaart van ESET. “Dat begint al bij simpele basishygiëne, die de partner kan aanbieden en monitoren. Wachtwoordbeleid, multifactor-authenticatie, training aan de medewerkers op het gebied van security.”

We moeten samen met de partners dus nog meer werken aan de bewustwording, vult Hiddink (Rittal) aan. “Zou een dienstverlener ook niet vaker moeten melden hoeveel aanvallen de oplossing die hij leverde of de dienst die hij uitvoert in een bepaalde periode tegenhield?”

Noordam herkent dit. “Je maakt zo wel zichtbaar waaraan de eindklant zijn geld besteedt.”

Voor Van Putten (Datto) zou die bewustwording nog verder moeten gaan. “Wij en onze partners zouden bij de eindgebruikersorganisaties

niet alleen over het tegenhouden van cybercriminelen moeten praten maar vooral over het belang van business-continuïteit. Maak duidelijk wat de functie is van de pakketten en diensten die je aanbiedt, waar het prijsverschil in zit. Een onderneming wil snel up en running zijn, en de partners kunnen dat leveren. En ja, dat kost geld.”

Vincent van der Linden (Cloudian), vindt dat de partners hun klanten moeten helpen de silo-problematiek te doorbreken. Waar voorheen een duidelijke afhankelijkheid tussen de applicatie, infrastructuur en de

data-opslag bestond komen data nu vanuit verschillende bronnen en locaties en worden ze verwerkt door meerdere applicaties.” De business moet daarbij de belangrijkheid van data aangeven en zorgen dat IT het budget krijgt om de continuïteit te waarborgen. Omdat security uiteindelijk de business mogelijk maakt. “Je moet dus het gesprek voeren hoe je op elk niveau en op alle componenten binnen de organisatie security doorvoert. En zorgen dat de voorgestelde oplossing inderdaad problemen snel kan herstellen als het mis is gegaan.”

“Het is klanten helemaal niet duidelijk tot op welk niveau zo moeten beveiligen, en welke investering bij welk niveau aan security past”

André Hiddink (Rittal)

Van der Vaart (ESET): “Uiteindelijk ga je toch naar die garage voor de wintercheck of APK. En die garage heeft zich bewezen als specialist. Het is op dezelfde manier aan de MS(S)P om producten en techniek aan te bieden, zelf of samen met de leverancier, waar hij vertrouwen in, en kennis van, heeft.”

De deelnemers aan de discussie zien steeds meer ondernemingen die geen security-kennis in huis hebben. En die ook niet in huis wíllen hebben. Nogmaals: het zijn geen IT-bedrijven maar ondernemingen met een andere business.

Michael van der Vaart (ESET) stelt ter discussie of de gemiddelde mkb-klant kan acteren op een 24/7 monitoringsdienstverlening. “Vaak zal het nodig zijn,” zegt Van

te work-around creëren, vult André Noordam (SentinelOne) aan. “Dat is de goede verhouding,” weet Michael van der Vaart van ESET. “Wij hebben verstand van security, de MSP kent de dagelijkse business van de klant en weet wat bij een incident voorrang moet krijgen.” Door zo samen te werken maak je het systeem weerbaar, sluit Van Putten (Datto) af.

Noordam (SentinelOne) komt toch nog even terug op de 24/7 monitoring of dienstverlening. “De meeste ransomware aanvallen vinden plaats op vrijdag na 17:00 uur. Zodat aanvallers het eerste weekend ongestoord hopen te blijven. Dan is continue monitoring geen overbodige luxe.”

Feit is echter dat dit voor een mkb-onderneming niet op te zetten is. André Hiddink (Rittal): “dat is niet te doen, daar hebben zelfs multinationals al problemen mee.

werken? “Het toetsen of iemand iets weet van Excel of Salesforce is nog wel te organiseren, maar een security o cer is toch wel een echte specialist. Dat maakt het aannamebeleid tot een uitdaging.” Om die veelvoud aan redenen, beleggen partijen hun securitymanagement steeds vaker extern, bij een MSSP, of bij een partner die samenwerkt met de leverancier.

Consolidatiegolf vanwege personeel Overigens mag niet onderschat worden dat ook bij de securitypartijen zelf het arbeidsmarktprobleem een issue is. Van Putten: “Die consolidatiegolf die we zien heeft een reden. Voorheen gingen ondernemingen op overnamepad om klanten te kopen. Nu om personeel met een bepaalde expertise aan zich te binden.”

Securitypartijen zijn zo een interessante omgeving voor securityspecialisten. “En je kunt volgens een one-to-many model werken, waardoor je met minder mensen meer bedrijven kunt monitoren.”

Houd security persoonlijk De vraag komt tot slot op, of er niet meer geautomatiseerd moet worden als het gaat om security, bijvoorbeeld door de inzet van CASB.

Putten (Datto), “Maar waar haal je de mensen vandaan? Dat lukt veel MSP’s al niet.” Zoek daarom samenwerking met de leveranciers, is het devies aan tafel. Van Putten: “Meerdere partijen hier aan tafel bieden managed soc-services aan. De leverancier ziet een incident en waarschuwt de MSP. Die onderneemt vervolgens actie bij de klant.” Hij kan isoleren, de situatie vervolgens onderzoeken en een geschik-

En dan vind je iemand met hart voor security, en die stapt dan over naar een security-specialist. Daar is hij of zij onder gelijkgestemden.”

Aannamebeleid soms uitdagend Naar aanleiding van die uitspraak stipt Vincent van der Linden (Cloudian) een praktisch probleem aan: hoe kan een HR-afdeling beoordelen of iemand de skills heeft om, bijvoorbeeld, als CISO te

Daar worden beslist kansen gezien, maar er is ook een aarzeling die Van Putten van Datto verwoordt: “Als een eindgebruiker niet meer ziet wat een partner of leverancier concreet levert zie je dat de waarde van die dienst of dat product in de perceptie van de klant afneemt. Je hebt persoonlijk contact nodig als je diensten wilt verlenen, dat geldt voor de relatie tussen eindgebruiker en partner, maar net zo goed voor de band tussen partner en leverancier.” ◾

“Het is aan de MS(S)P om producten en techniek aan te bieden, zelf of samen met de leverancier, waar hij vertrouwen in, en kennis van, heeft”

Michael van der Vaart (ESET Nederland)

“We zijn een bedrijf dat zijn klanten op IT-gebied op alle mogelijke manieren ontzorgt”, zegt Igor Kloosterhof, eigenaar van Cigma Automatisering. “Dan moet je zoveel mogelijk vanuit één centrale omgeving kunnen configureren en beheren.” WatchGuard Technologies vult die behoefte in met het Unified Security Platform (USP) voor partners.

Cigma Automatisering uit Henge lo is al sinds 2003 actief op het gebied van IT, security en VoIPtelefonie. De klanten zijn vooral kleinere bedrijven tot ongeveer honderd werk plekken. “Voor die klanten doen we eigenlijk alles”, vertelt Kloosterhof. “Ze betalen een vast bedrag per maand per werkplek en daar zit alles in, van de hard ware en software tot antivirus, back-ups en remote werkplekbeheer.”

Vliegen van klant naar klant Voor een kleinere IT-dienstverlener kan die volledige ontzorging een behoorlijke uitdaging zijn. “Cybersecurity is nu een maal een markt waarin iedereen handen tekort komt“, aldus Sem van Ouden hoven, Sales Representative Security bij distributeur Copaco. “Dan is het belang rijk dat al die oplossingen met elkaar kunnen praten en via één platform goed te beheren zijn.”

Op het gebied van security neemt Cigma oplossingen af van Watch Guard Technologies. Die komen samen in het Unified Security Plat form en zijn te beheren via één inter face: de WatchGuard Cloud. Kloos terhof: “Het werkt prettig om voor het beheer slechts één omgeving te hebben. Je logt in en vervolgens vlieg je van de ene naar de ande re klant. Een WatchGuard-fire wall draait bijvoorbeeld al binnen een uurtje”, merkt Kloosterhof op. “Het beheer in WatchGuard Cloud kunnen we bovendien op afstand doen zonder dat de klant daar last van heeft.”

Naast de Firebox-appliances zet Cigma WatchGuard AuthPoint in voor het opzetten van SSL VPN-ver bindingen en voor multifactorau

thenticatie op de werkplek. Ook maakt Cigma gebruik van WatchGuard Endpoint Protection, Detection and Response (EPDR). WatchGuard EPDR vervangt de traditionele antivirusoplossing die Cigma leverde aan zijn klanten. “We hadden al langer het voornemen om richting een Endpoint Detection and Response-oplos sing te gaan, want je kunt eigenlijk niet meer zonder. Antivirus is iets van jaren geleden”, vindt Kloosterhof. Cigma heeft WatchGuard EPDR in middels voor enkele klanten uitgerold. “WatchGuard en Copaco boden ons de volledige support bij de aanschaf en hebben uitgelegd wat het product alle maal kan”, blikt Kloosterhof terug. Het verkopen van WatchGuard EPDR en uit rollen bij de eerste klanten heeft Cigma echter zonder verdere ondersteuning gedaan. “EPDR maakt ook weer deel uit van het Unified Security Platform, en is dus vanuit één centrale omgeving te beheren”, besluit Katja Exalto, Product manager bij Copaco. “WatchGuard vult daarmee een behoefte in die leeft bij veel van onze partners. Het zorgt voor meer zichtbaarheid en betere reporting en voor een stuk efficiëntie.”

“Je logt in en vervolgens vlieg je van de ene naar de andere klant”

Een beetje verrassend was het wel, de overname van Datto door Kaseya in april van dit jaar. De grote vraag was natuurlijk wat er met de naam Datto gaat gebeuren, dat een goede reputatie heeft onder zowel MSP’s als eindklanten.

ChannelConnect sprak met Matthé Smit, General Manager Datto RMM over een geïntegreerde aanpak als de beste oplossing. “Datto maakt het leven van de MSP gemakkelijker, zeker nu we producten van Kaseya integreren.”

Tekst: Marcel Debets

Matthé Smit, wereldwijd verantwoordelijk voor de productontwikkeling bij Datto en lid van het management team, is een man met een missie: “Wij willen de dienstverleners, onze partners, helpen hun niveau omhoog te trekken en hun klanten veilig maken.” Daarbij past volgens hem alleen een geïntegreerde aanpak.

“Security is breed en het productaanbod vaak heel erg versnipperd”, zegt Smit. “Dat is niet alleen lastig voor MSP’s, maar leidt ook onherroepelijk tot hogere kosten.”

Volgens Smit kost alleen al het in kaart brengen van alle producten en oplossingen veel te veel tijd en energie voor zowel dienstverlener als eindklant. “Er zijn enorm veel tools op de markt en de meeste daarvan zijn niet geïntegreerd. En is er eenmaal gekozen voor verschillende best of breed producten en oplossingen, dan wordt zeker 20 tot 50 procent van de capaciteit ervan niet optimaal gebruikt.” Een van de grootste problemen ziet Smit in ‘vendor fatigue’: “Als MSP én als eindklant moet je contacten onder-

houden met heel veel verschillende bedrijven om alles up-to-date en up & running te houden. Elke leverancier heeft zijn eigen tools, eigen dashboards en voor elke vendor moet je apart inloggen.”

Eén dashboard en single sign on Vooral voor bedrijven die te klein zijn om een eigen IT-afdeling te onderhouden ligt vendor fatigue op de loer. Voor partners van Datto – en hun eindklanten – is de overname door Kaseya dan ook goed nieuws. De merknaam Datto blijft bestaan, want het heeft een goede naam als het gaat om back-up en recovery. Maar de strategie wijzigt wel, zegt Smit. “We willen nu doorpakken met ‘IT-complete’ producten, die naadloos met elkaar samenwerken. Het meest zichtbare daaraan wordt dat alles onder één portaal valt én met

een single sign on.” Workflow integratie is een ander belangrijke focus in de nieuwe strategie. Werkzaamheden die verlangen dat je verschillende tools gebruikt, worden daarmee veel gemakkelijker.”

Daarvoor zijn er voor Datto klanten diverse nieuwe oplossingen in het portfolio beschikbaar. Zo kunnen ze nu gebruik maken van het in februari dit jaar door Kaseya overgenomen RocketCyber, een managed security operations center dat nu ook met Datto werkt. “Het is de perfecte oplossing voor MSP’s om de beveiliging van hun mkb-klanten te monitoren zonder daarvoor zelf security specialisten aan te nemen” Dat gebeurt door het installeren van een extra sensor op elke endpoint met Datto RMM. “Onze MSP’s vroegen erom en we hebben het nu mogelijk gemaakt”, zegt Smit.

“We willen nu doorpakken met ‘IT-complete’ producten, die naadloos met elkaar samenwerken”

Door de overname van Datto door Kaseya ontstaat er nog veel meer synergie tussen de verschillende onderdelen van het bedrijf. Een tweede oplossing die nu al beschikbaar is, is de integratie met de IT-documentatiesoftware IT Glue. “Ook dit was een veel geuite wens van onze MSP-partners. Zo groeien we gestaag door naar een complete suite aan producten en oplossingen voor de MSP en MSSP, die allemaal met elkaar zijn geïntegreerd.”

Zulke oplossingen zijn bittere noodzaak voor de MSP, constateert Smit.

“MSP’s moeten steeds meer doen met minder mensen, die ook nog eens moeilijker te vinden zijn, ook in security. Automatiseren van taken is een oplossing, maar je kunt niet alles automatiseren. Daarom proberen we bij Datto om het leven voor de MSP gemakkelijker te maken.” Met Datto RMM bijvoorbeeld hoef je dankzij de integratie geen extra tools uit te rollen. “Het zijn allemaal kleine dingen, waardoor je steeds een beetje tijd bespaart. Tien minuten hier, een half uurtje daar. Maar alles bij elkaar telt het lekker op en bespaar je uiteindelijk op de kosten.”

Software wordt niet optimaal gebruikt

Wat daar zeker ook aan moet bijdragen is dat de Datto MSP’s nu ook kennis gaan maken met Cooper, de intelligente assistent in de producten van Kaseya. “Cooper is genoemd naar de hond van Kaseya CEO Fred Voccola, maar hoe grappig dat ook lijkt, het levert een serieuze bijdrage aan een e ciëntere workflow”, zegt Smit. “Met Cooper worden onze partners geattendeerd op functies in de producten waarvoor ze wel betalen, maar die ze niet gebruiken, omdat ze die wellicht over het hoofd zien. Het blijkt dat heel veel software, ook die van ons, gewoon niet optimaal wordt gebruikt. Er zijn voortdurend updates met nieuwe features en dat is niet bij te houden. Cooper zorgt dat deze onder de aandacht komen.” Cooper kan ook verwijzen naar online video’s waarin de functionaliteiten verder worden uitgelegd en hoe je de workflow als MSP kunt verbeteren.

De overname van Datto door Kaseya is voor MSP’s dus eigenlijk alleen maar goed nieuws. En dat wordt nog benadrukt door het feit dat Kaseya de prijzen van Datto producten en oplossingen heeft verlaagd. “En dat werkt door op de security propositie van onze partners”, besluit Smit. ◾

“Het blijkt dat heel veel software, ook die van ons, gewoon niet optimaal wordt gebruikt”

Beveiliging begint met effectieve multi-factor authenticatie (MFA), maar niet alle MFA is gelijk. Het gebruik van alleen gebruikersnaam-wachtwoord is niet veilig en MFA op basis van eenmalige wachtwoorden en mobiele (push)-apps zijn gevoelig voor phishing. Smart Card-technologie is bewezen en veilig, maar ook complex en duur. Yubico heeft een andere oplossing. Tekst: Michiel

BlommesteinYubico’s YubiKeys zijn de gouden standaard voor phishingresistant MFA en is de enige bewezen phishing-resistant MFA-op lossing die beschermt tegen moder ne cybersecurity-bedreigingen. Yubi

Keys zijn gebruiksvriendelijk en bieden bedrijven en gebruikers een veilige en betaalbare manier om hun accounts veilig te verifiëren”, zegt Sjaak Koekkoek, Sales Director Benelux bij Yubico.

Sinds de oprichting van het bedrijf in 2007 is het toonaangevend in het ontwik kelen van standaarden voor veilige toe gang tot computers, mobiele apparaten, servers, browsers en internet accounts.

Yubico is een belangrijke bijdrager aan de FIDO2, WebAuthn en FIDO Universal 2nd Factor (U2F) open authenticatie stan daarden, en is een pionier in het leveren van moderne, op hardware gebaseerde authenticatiebeveiliging.

De missie van Yubico: het internet veiliger maken voor iedereen

Met dit doel voor ogen, brachten mede oprichters Stina en Jakob Ehrensvard het Zweedse bedrijf in 2011 naar Silicon Val ley Om deze missie verder uit te breiden, begon Yubico daar samen met Google aan het ontwikkelen van een nieuwe open authenticatie standaard, U2F (Universal

Second Factor.) De technische specifi caties van U2F deelden ze met de FIDO Alliance in 2013. Daarna traden ze toe als bestuursleden. De missie van de FIDO Alliance is het ont wikkelen van authenticatie standaarden die de afhankelijkheid van wachtwoor den helpen verminderen. In 2016 leverde Yubico samen met Microsoft een belang rijke bijdrage aan het FIDO-initiatief met de ontwikkeling van het FIDO2-protocol, een protocol waarbij geen wachtwoor den meer nodig zijn.

Op weg naar betere en minder authenticatiemethoden Yubico’s belangrijkste innovatie is de Yubikey, Deze beveiligingssleutel is wereldwijd toonaangevend. “We zijn een leider op het gebied van authen ticatie”, legt Koekkoek uit. “Er zijn veel verschillende authenticatieme thoden. zoals smartcards of OTP-to kens, mobile authenticator-apps. Veel klanten willen dat vereenvoudigen, afhankelijk van de gebruikersscena rio’s. Heeft de gebruiker een mobiele telefoon, zijn er gedeelde apparaten, zijn er externe medewerkers of gepri vilegieerde gebruikers? De Yubikey on dersteunt meerdere opties onder de motorkap: “PIV (smart card protocol),

YUBICO: ‘WE ZIJN ONAFHANKELIJK

One-Time-Passwords, OPEN-PGP en natuurlijk FIDO-U2F en FIDO2.” Omdat Yubico een van de grond leggers is van dat laatste protocol, is het bedrijf veel meer dan een fa brikant van beveiligingssleutels. Het is een van de drijvende krachten om authenticatie te moderniseren.

“We zijn onafhankelijk, particulier en werken nauw samen met grote partijen om dit mogelijk te maken.”

Bridge to Passwordless Dat er nog veel werk nodig is om de overstap naar wachtwoordloos breed geaccepteerd te maken, is duidelijk. Dit begint met het feit dat verouderde methoden nog te vaak moeten worden gebruikt. “Er zijn veel applicaties die FIDO2 nog niet ondersteunen”, zegt Koekkoek. “Nietbrowser gebaseerde apps, leg acy-applicaties, enzovoort.” Het we reldwijd enigszins op één lijn krijgen is de grootste uitdaging. IAM-oplos singen waaronder Microsoft, Goog le, Entrust, OneLogin, PING en Okta bieden de mogelijkheid om een malige (Single Sign On) toegang te verlenen tot alle benodigde applica ties.

“Het is belangrijk dat organisaties

goed kijken naar de verschillen de opties voor MFA”, zegt Koek koek. “Die keuze is gebaseerd op meerdere criteria, zoals de mate van beveiliging zelf, de gebruikers ervaring, maar ook de kosten. Een bedrijf kan kiezen voor een gratis authenticatie-app zolang ze een mobiele telefoon hebben, maar dat moet beheerd worden. Het is nog steeds software, dus soms werkt het niet, is de telefoon leeg of heeft een medewerker geen zakelijke te lefoon en wil hij hier misschien geen privételefoon voor gebruiken.”

De risico’s die gelden voor authen ticator-apps zijn risico’s die niet gelden voor de YubiKey. YubiKeys zijn niet afhankelijk van een batterij, ondersteuning of technische defec ten. “We krijgen soms wel de vraag wat te doen bij het verliezen of ver geten van de Yubikey”, zegt Koek koek. “Dat gebeurt wel eens, maar de meeste klanten hebben een back-up Yubikey en er kan een tijdelijk alter natief worden aangeboden totdat er een nieuwe Yubikey wordt afge leverd.” De ervaring van Koekkoek is dat gebruikers over het algemeen voorzichtig zijn met hun Yubikey. “Mensen gebruiken vaak dezelfde

sleutel ook voor hun privé-accounts.”

Yubico-partners zijn belangrijk Yubico werkt uitsluitend via part ners in de Benelux, en voor hen biedt dit mooie kansen. De implementatie en het beheer is eenvoudig, zeker in cloud-omgevingen waar het naad loos aansluit. Yubico helpt partners om dit bij hun klanten te realiseren.. “Yubikeys zijn eenmalig te koop”, zegt Koekkoek. “Maar we bieden voor de grotere ondernemingen ook een abonnementsmodel aan, YubiEnterprise Subscription. De klanten en partners van Yubico zien graag zo’n flexibiliteit.”

Bovendien ziet Koekkoek dat part ners als deskundige kennispartner een belangrijke rol kunnen spelen bij vraagstukken over veilige authenti catie, waar steeds meer bedrijven mee bezig zijn. “Ze zijn uitstekend in het overbrengen van het belang van zero-trust beveiliging op orga nisaties”, zegt hij. “En ze kunnen authenticatie volledig afstemmen op de behoeften van klanten en hun gebruikers. Ook veilige, wacht woordloze authenticatie, want dit is geen ver-van-mijn-bed-show. In veel gevallen kan het vandaag al! ◾

NETGEAR is geen onbekende in de IT-wereld. Nu WiFI 6E snel terrein aan het winnen is, heeft NETGEAR met zijn porfolio de oplossingen in huis om zijn partners te helpen mooie resultaten te behalen. Een gesprek met Gillian Roseval, een NETGEAR pre-sales engineer die partners helpt bij maatwerk bij hun klanten. Tekst: Hans Steeman

Gillian Roseval: “Ik ben recent bij NETGEAR in dienst getreden en sta geheel in dienst van onze partners. NETGEAR heeft een breed portfolio IT-oplossingen, maar om die succesvol in te zetten is een weloverwo gen design nodig. Dat is precies waar ik een rol kan spelen.” Dat de vraag naar WiFi 6E-implementaties in een stroom versnelling gekomen is, is evident. Ook nu weer heeft corona het IT-land schap flink veranderd. Aan het begin van de pandemie werden mensen met hun laptop, tablet en smartphone naar huis gestuurd. Dat was niet eenvoudig, want op dat moment werden ineens veel zwaardere eisen aan het thuisnetwerk gesteld. De bandbreedte moest hoger en de dekking moest er in alle hoeken zijn. Consumenten begonnen in rap tempo te inventariseren en hebben thuis WiFi versie 6 uitgerold. Op dit moment is iedereen terug naar kantoor en dan duiken er problemen op want de manier van werken is in de hybride omgeving anders. Medewerkers gebruiken draadloze systemen en bewe gen zich vaker door het pand, ook om dat er geen vaste werkplekken meer zijn. Bovendien zijn vaste netwerkaansluitin gen soms verdwenen of sterk verminderd. Het kantoor is niet ingesteld op de nieuwe eisen van de gebruikers.

Risico’s door shadow IT

Roseval: “Nu kantoren ontdekken dat hun WiFi niet voldoet, zie je ineens ongewenste initiatieven. Shadow IT, waarbij medewerkers buiten alles om zelf een oplossing bouwen, duikt weer op. Die shadow IT is gevaarlijk en lost

het kernprobleem niet op.” Bedrijven kloppen dus bij de partners van NETGEAR aan om hulp.

Roseval: “Wij hebben veel componen ten voldoende op voorraad, we kunnen dus snel leveren. Voor een succesvol le implementatie moeten we leveren wat nodig is. Samen met de betrokken partner ga ik aan de slag om op basis van de plattegronden van kantoren een optimaal WiFi-design te maken. De part ner kan deze service gratis gebruiken en daarna zelf aan de slag om succesvol te zijn. Zij rollen dan WiFi 6E uit, een ver sie met een snelle extra backbone op 6 GHz en nog meer capaciteit. Daarmee zijn alle applicaties en de draadloze systemen van de moderne kantoor werker probleemloos te gebruiken. ◾

NETGEAR: ‘WE HELPEN ONZE PARTNERS EEN GOED BEDRIJFSNETWERK TE BOUWEN’

NETGEAR: ‘WE HELPEN ONZE PARTNERS EEN GOED BEDRIJFSNETWERK TE BOUWEN’

“Dat de vraag naar WiFi 6E-implementaties in een stroomversnelling gekomen is, is evident”

Te veel organisaties denken nog altijd dat een hack hooguit bij de buren plaats zal vinden en niet bij henzelf. Als je dan toch wordt aangevallen, moet je weten wat je te doen staat. Hierbij komt de Incident Response service van NetWitness van pas. “Direct alle stekkers uit de netwerkapparatuur trekken, is het onverstandigste wat je kunt doen.” Tekst: Martijn Vet

Tijdens de pandemie is, met de versnelde digitalisering, het aantal cyberdreigingen flink toegenomen. Daar komt bij dat hackers steeds betere tools hebben en steeds strategischer te werk gaan. “Een hacker zet meestal niet direct de aanval in, maar gaat eerst eens rustig bekijken waar de kroonjuwelen zich bevinden,” vertelt Hielke Velt man, Channel Alliance Manager bij NetWitness.

Wanneer een organisatie een onge node gast opmerkt, is vaak de eerste reflex alle kabels uit de netwerkapparatuur te trekken en de oude back up herstellen. “Dat is een

paniekreactie voor de korte termijn. Een hacker heeft dan juist in de gaten dat hij is ontdekt. Wij zeggen altijd: the postman always rings twice. Een hacker komt vaak terug om alsnog toe te slaan als de dijkbewaking niet is versterkt.”

Waar te beginnen?

Naast diensten voor Network Detec tion and Response en Endpoint Detection and Response (gezamen lijk aangeduid als XDR (eXtended Detection and Response) biedt Net Witness ook Incident Response als service aan. Daarbij stelt de specia list zich op als agnostic vendor: het is niet nodig om SIEM of XDR dien sten van NetWitness af te nemen.

“Veel organisaties willen meer dan de firewalls en andere securitymaat regelen die ze al hebben getroffen maar weten niet waar ze moeten be ginnen. Hen raad ik aan op z’n minst een Incident Response dienst te nemen. Zie het als een verzekering, maar dan een die niet uitkeert, maar met jou op zoek gaat naar de hacker en naar een oplossing om nu en in de toekomst erger te voorkomen. Dat kan ertoe leiden dat we gaan onder zoeken waarom de hack heeft plaatsgevonden. Was het een doel gerichte aanval of heeft iemand op een phishing link geklikt? Moet ik wat doen aan bewustwording? Dat is iets waar onze partners dan weer sterk in zijn: vooraf onderzoeken of je up to date bent en via pentesting het hele netwerk scannen. Ook kun nen zij je medewerkers trainen met een bewustwordingscampagne.”

Flexibele schil Wordt een organisatie gehackt, dan is meestal niet de menskracht aanwezig om het te onderzoeken. Daar mee biedt de Incident Response ser vice een flexibele schil. “Dat is geen overbodige luxe, zeker niet als je geen zaken meer kunt doen en je niet weet hoe je met de pers moet om gaan. Vaak hebben organisaties wel een globaal idee van de schade, maar niet van de collateral damage.” Als het eenmaal nodig is om op inciden ten te reageren, kan dat fysiek of op afstand. “We doen dit altijd binnen Europa en houden daarbij vanzelf sprekend rekening met de AVG.” ◾

NETWITNESS: ‘ORGANISATIES HEBBEN VAAK GEEN IDEE VAN DE COLLATERAL DAMAGE’ Hielke VeltmanCybercriminelen bereiden een aanval grondig voor. Als MSSP moet je de verschillende fasen kennen om adequaat in te kunnen spelen op de dreigingen.

Tekst: Mels Dees

Tekst: Mels Dees

Wie zich niet goed voelt gaat naar de dokter en hoopt op een behandeling of medicijn. Maar daarnaast stellen mensen hun arts vaak de vraag hoe de ziekte of kwetsuur precies ontstond. Waren er al eerder signalen? Had er ingegrepen kunnen worden voor een bepaalde infectie zich in volle omvang manifesteerde? Zo is het bij cyberaanvallen ook. Tegen de tijd dat systemen zijn geblokkeerd en losgeld in het kader van een ransomware-aanval wordt geëist, zijn de criminelen soms al maanden actief in het netwerk. De succesvolle cyberaanval volgt bijna altijd dezelfde stappen. ChannelConnect zet de acht fasen op een rij.

Allereerst gaan hackers op jacht naar potentiële doelwitten. Dit kunnen zowel bedrijven als personen zijn. Het kan hen bijvoorbeeld gaan om geld, toegang tot gevoelige informatie, het zorgen voor imagoschade, etc. Vervolgens gedragen

ze zich als detectives en verzamelen informatie om hun doelwit echt te begrijpen. Dat gaat van het onderzoeken van e-maillijsten tot open source-informatie, van pogingen data uit gelekte wachtwoordbestanden te matchen aan medewerkers, tot het scannen van vacatureteksten. De inzet van de criminelen is om het netwerk van het slachto er nóg beter te kennen dan de mensen die het beheren en onderhouden. Ze checken daartoe of er zwakke punten zijn. Eigenlijk is de verkenningsfase de belangrijkste. Niet alleen omdat die tot de beslissing leidt de aanval daadwerkelijk uit te voeren, maar ook omdat er veel tijd mee bemoeid is. Soms zijn aanvallers er maanden mee bezig.

2. Kiezen voor aanvalstype en bewapening Nadat criminelen een goed beeld van de kwetsbaarheden bij hun target hebben (en daarbij beslist geen ventilatoren, buitenthermostaten, bewakingscamera’s

en andere endpoints overslaan) bepalen de aanvallers welke aanvalsstrategie het meest geschikt is om een bres te slaan in het netwerk. Spoofing door een vervalst gastennetwerk? Een nepmailtje van de snackbar om de hoek die elke week de vrijdagmiddagborrel brengt? Het standaard admin-wachtwoord van de airco manipuleren?

In veel gevallen is er maar één gebruiker nodig om een slechte link te openen of kwaadaardige malware te downloaden en te installeren.

3. Het bruggenhoofd

Deze fase van de levenscyclus van een cyberaanval komt in beeld zodra de exploit in het netwerk, de code of het systeem is geïmplementeerd. En vooral: niet direct worden ontdekt en afgeslagen. Het biedt ruimte een bruggenhoofd te bouwen van waaruit de vijand wapens in stelling kan brengen om volgende stappen te ondernemen. Klinkt dat als oorlogstaal? Zeker. De vijand heeft voet

aan de grond gekregen, maar zou, bij ontdekking nog heel eenvoudig te weren zijn.

De volgende fase is ingewikkeld. Om bij de vergelijking met een oor log te blijven: de jonge rekruten wil len nu meteen uit de startblokken, maar het is veel verstandiger het slachtoffer langzaam te omsingel en. Het primaire doel van deze fase is niet om toegang te krijgen tot de gewenste gegevens, maar om een veilige verbinding met het thuis netwerk van de criminele organisa tie op te bouwen. De aanvoerlijnen moeten betrouwbaar zijn, zonder op te vallen. Zo kunnen de criminelen communiceren en data overdragen tussen de geïnfecteerde omgeving en de eigen infrastructuur. Het is in deze fase voor een aanvaller de uitdaging om dit verkeer er te laten uitzien als ‘normaal’ webverkeer. Dat is vooral ook essentieel om langdurig onopgemerkt te blijven in het systeem.

5.

De laterale fase verwijst naar de ver schillende technieken die aanvallers gebruiken om zich te verplaatsen en verspreiden binnen een netwerk. In de meeste gevallen proberen aanvallers zich te verplaatsen van het ene systeem naar een ander systeem, en toegangsrechten te verkrijgen om bij de meest waarde volle gegevens van een netwerk te komen. Wanneer zij worden ontdekt op één van de systemen, hebben zij nog de mogelijkheid om vanuit een nieuwe positie de aanval voort te zetten.

Ook dit klinkt als een legeroefen ing, maar het geeft wel in essentie de zesde fase van de aanval aan. De tegenstanders hebben nu het bevel aan elke kant van de bestaande verbinding en voeren hun aanvals plannen uit. Ze hebben de controle over het netwerk, het systeem of de applicatie(s) van hun beoogde slachtoffer. De aanvallers begin

nen het proces van het extraheren van de persoonlijke informatie of gevoelige gegevens en verzame len die aan hun kant. Die gevoe lige gegevens verschillen per ge kozen target. Bij de zorg zal het dan bijvoorbeeld gaan om data uit het Elektronisch patiëntendossier (EPD)

Dit extraheren gebeurt vaak onder de neus van de gebruikers. Aan vallers gebruiken namelijk dezelfde toepassingen en protocollen als zij. Zo vallen ze nauwelijks op.

7. De ‘bonus’

Wanneer de data zijn ontvreemd, kan de aanvaller ook nog eens besluiten om ransomware toe te passen. Als men beide acties op het slachtoffer loslaat, dan spreken we over ‘double extortion’.

8. De oogstfase

Uiteindelijk hebben de aanvallers hun doel bereikt. Soms worden hun activiteiten pas veel later ont dekt, maar het laatste jaar maken aanvallers zich juist bekend, of on dernemen een opvallende actie zoals het blokkeren van een web site. Dit om losgeld te eisen voor de vrijgave van gegijzelde data, of deblokkade van het systeem.

Op elk niveau van de aanvalscyclus kan een MSSP een rol spelen bij het weren, ontdekken of neutraliseren van een aanval. In deze editie van ChannelConnect komt een groot aantal van die technieken aan de orde van endpointbeveiliging (bij voorbeeld antivirus), via firewalls tot 2FA en de wachtwoordloze toe gang die FIDO mogelijk maakt. Het is voor iedere dienstverlener van belang te weten welke verdediging bij welke aanvalslinie past, om eind klanten maximaal te beveiligen. ◾

Cloudian levert met zijn S3 Storage-oplossing niet alleen het ideale platform voor back-upvoorzieningen, maar volgens Mark Dik, verantwoor delijk voor het ontwerpen van S3 Cloud Infrastructure Oplossingen, is dit het opslagsysteem van de toekomst. Hij legt uit voor wie de oplossing interessant is. Tekst: Mels Dees

De groep eindklanten die de object storage-oplossin gen van Cloudian gebruikt is heel divers. “Op basis van toe passingsmogelijkheden (use cases) kunnen we iedereen bedienen, van kleinere ondernemingen tot enter prise organisaties en van financiële instellingen tot productieorganisa ties, ziekenhuizen en overheden,” legt Mark Dik uit. Daarbij is het ver zorgen van back-up van oudsher de meest gebruikte activiteit waarvoor het platform van Cloudian wordt gebruikt. “30% van de afnemers ge bruikt het om te integreren met de verschillende back-up-omgevingen om zich met onze object lock op ties extra te beveiligen tegen ran somware,” geeft Dik aan. S3 Storage heeft volgens hem echter veel meer in zijn mars. “Eigenlijk is het de sto rage-oplossing van de toekomst. Veel applicaties zijn inmiddels zo danig geschreven dat ze koppelen aan het internet door data direct naar S3 Storage weg te schrijven.”

Dan heb je in de praktijk dus niet meer te maken met bijvoorbeeld een storage array met een filesystem. “Het werkt vanuit de URL, waardoor je data portable zijn. Het maakt niet

meer uit of je de opslagomgeving vanuit de cloud benadert, vanuit een container, direct vanuit de applicatie, lokaal of een combinatie van deze. Je kunt het overal gebruiken.”

Om die reden is het natuurlijk heel geschikt als back-up, maar het ge bruik verschuift in de praktijk nu ook naar datalake-achtige en IoT-toe passingen, is de observatie van Dik.

“Er zijn nu camera’s op de markt die beelden rechtstreeks naar S3 schrij ven. Je koppelt daar automatisch metadata aan. En die metadata is doorzoekbaar. Dit geeft veel nieuwe toepassingsmogelijkheden doordat we in tegenstelling tot traditio nele opslagsystemen ongelimiteerd databronnen aan elkaar kunnen koppelen.”

Elke wijziging als nieuwe versie opslaan

Mensen zien soms niet direct hoe ons systeem werkt, weet Dik. “In de kern komt het erop neer dat we elke keer dat de gebruiker iets wijzigt in een object, en daarmee bedoe len we een file of foto, een nieuwe versie opslaan. De versie die je als laatste wegschreef wordt als actu ele kopie getoond. Maar alle voor

gaande versies zijn er ook nog. Dus als een hacker er al bij zou komen en de file probeert te versleutelen om losgeld te vragen, dan moet dit voor ieder individueel object gebeuren. Ons systeem detecteert dat en kan het door middel van een Write-Stop stoppen. Vervolgens kun je simpelweg de voorlaatste versie van het document openen, waardoor in zeer korte tijd de situa tie weer opgelost kan worden.”

Deze manier van werken heeft nog een voordeel: er is geen externe back-up meer nodig, want het sys teem verzorgt en synchroniseert continu zijn eigen back-up. “Als je al een nadeel wilt aanwijzen, dan is het wellicht dat we vrij veel opslag ruimte nodig hebben. Het is daarom zaak het aantal kopieën en de be waartermijn goed vast te leggen.”

Veilig wegschrijven Dat zorginstellingen en banken de oplossing van Cloudian omarmen, zoals Dik aangaf, is niet gek. De veiligheid van de opgeslagen data is door de technologie die de fa brikant ontwikkelde gegarandeerd. Dik: “We ontkoppelen de metadata van de daadwerkelijke data. De ge gevens zijn zonder elkaar onbruik baar. Daarnaast kunnen we de data die naar het platform geschreven

CLOUDIAN BIEDT SOFTWAREMATIGE OPSLAG UITSLUITEND VIA PARTNERSworden ook beveiligen tegen het verwijderen.” Als die data vastliggen voor een bepaalde retentieperiode, dan kan noch Cloudian, als leveran cier, noch een hacker daar iets mee doen. “Wat we daarmee bieden is een soort objectlock. De gebruiker kan de data ongelimiteerd lezen, maar kan het niet verwijderen.”

Incentive als partners hun omzettarget halen

Tijdens het gesprek wordt de aan dacht soms afgeleid door de kleur rijke motieven van een flipperkast. “Dat is een incentive voor onze part ners,” legt Mark Dik uit. “Bij het be halen van een bepaald omzettarget krijgen ze een flipperkast. En uiter

aard hebben we er hier op kantoor ook een staan, die nemen we ook regelmatig mee naar evenementen.”

Dit vormt een logisch bruggetje naar de rol die de partners van Cloudian hebben. Dik: “Cloudian werkt volle dig indirect, dus altijd via partners. Dat betekent ook dat we partners enthousiasmeren en trainen. En dat we leads doorgeven aan hen.”

Mark Dik speelt zelf een rol bij het begeleiden en trainen van part ners. “Op het eerste gezicht lijkt ons product simpel. Het is immers op software gebaseerde storage.” Cloudian levert een applicatie, die partners voor hun klanten zowel op fysieke, als op virtuele hardware kunnen installeren – en ook in con

tainers. “Maar je moet natuurlijk wel weten waar je mee bezig bent. Dat is waar we partners en hun me dewerkers in trainen.” Het gaat er vooral om, maakt Dik duidelijk, dat de oplossing past binnen de omge ving van de klant. “Als een van onze partners bezig is met de afronding van een verkooptraject, dan gaat de propositie ook door mijn mailbox. Ik wil graag weten welke configuratie waarvoor gebruikt gaat worden, en of dat ook de slimste manier is om het probleem van de eindklant op te lossen. We zorgen er liever voor dat die toets vooraf aan de implemen tatie wordt gedaan, dat bespaart veel mogelijke obstakels in een later stadium.”◾

“Er is geen externe back-up meer nodig, want het systeem verzorgt en synchroniseert continu zijn eigen back-up”Mark Dik

Met de behoefte aan mobiliteit en de mogelijkheid om waar dan ook aan de slag te gaan, zijn werknemers meer eisen aan hun laptops gaan stellen. Een meerderheid van de professionals zijn gewend om vrijwel alleen een notebook, ultrabook of andere compacte vormfactor te gebruiken. Security en privacy beginnen bij het ontwerp van laptops en de meegeleverde software een voorname rol te spelen. De meest recente serie laptops van MSI biedt enkele nieuwe en innovatieve functies. Tekst: Michiel van Blommestein

Bijna een jaar na de intro ductie van nieuwe proces soren is het traditionele seizoen voor nieuwe laptops weer aangebroken. De 12e generatie In telprocessoren betekent nog meer rekenkracht voor de nieuwe lich ting, meestal een richtsnoer voor waar een nieuw apparaat aan moet voldoen. Rekenkracht, zo weet Ande Bosman, Accountmanager bij MSI, is een van de elementen waar zakelijke gebruikers steeds meer naar kijken. “Zakelijke laptops waren altijd meer gericht op compactheid, batterijduur, dat soort dingen”, zegt hij. “Maar je ziet dat high-end CPU’s en videokaarten hun weg hebben gevonden in deze producten.”

Ook medewerkers die met grote datasets of content creation wer ken, doen dat volgens Bosman steeds vaker buiten het kantoor.

MIL-STD-810G en TPM 2.0 zijn de norm

Daar komt ook gelijk die overweging om de hoek kijken waar eindgebrui kers en organisaties steeds meer

hun hoofd over breken: hoe zit het dan met security en privacy? Al die laptops, notebooks en ultrabooks worden overal naartoe meegeno men en overal gebruikt. Een ‘hack’ kan zo simpel zijn als het volgen van een bepaalde gebruiker en diens ap paraat op een onbewaakt moment meesnaaien. MSI heeft daarom goed nagedacht over alle veiligheidsfunc ties in hun zakelijke serie laptops. Apparaten als de MSI Summit E16 Flip- en EVO-modellen of de MSI Modern en Prestige 14 zijn daarom uitgerust met allerlei functies die de veiligheid ten goede komen.

Die komen bovenop de kenmerken die al breder in de markt beschik baar zijn, zoals certificatie volgens de MIL-STD-810G military standard. “Om daar aan te voldoen wordt een laptop onderworpen aan 29 tests”, legt Bosman uit. “Deze zijn zeer uiteenlopend, van een val schadetest tot ook de maatregelen tegen bijvoorbeeld diefstal.” In de markt wordt het steeds gebruike lijker om dergelijke apparaten aan deze standaard te laten voldoen,

ook omdat bedrijven specifieke ei sen zijn gaan stellen aan deze ken merken. Datzelfde geldt voor de TPM 2.0 module, dat mede wordt afgedwongen doordat het min of meer verplicht is om Windows 11 te kunnen draaien. TPM 2.0 is een en cryptiemodule die de integriteit van het platform moet bewaren, en on derdelen kan afsluiten als er dingen mis lijken te gaan. Het heeft volgens Bosman de security van zakelijke laptops verbeterd. “Het brengt een hardwarecomponent aan voor de beveiliging van de software van de laptop”, zegt Bosman. “Software is hackbaar, hardware is al een stuk lastiger. TPM 2.0 geeft de gebruiker veel meer zekerheid. Natuurlijk, ze dienen nog steeds verstandig met hun apparaat om te gaan, maar discrete TPM vormt een laatste ver dedigingslinie.”

MSI:“Een ‘hack’ kan zo simpel zijn als het stelen van een

Bosman benadrukt dat de gebrui ker wat MSI betreft in principe nooit fout zit. “Er zijn zoveel manieren om aangevallen te worden, en het is de verantwoordelijkheid van de produ cent om gebruiksgemak en security te maximaliseren.”

Daarom heeft MSI software ontwik keld die het de gebruiker een stuk eenvoudiger maakt om veilig te blijven tijdens het werk. Het soft warepakket Tobii Aware is daar een voorbeeld van. Het is een intelligent systeem dat gebruik maakt van de webcam om de omgeving van de gebruiker in de gaten te houden.

“Als een gebruiker even wegkijkt of wegloopt, zal het scherm na een paar seconden blurren”, zegt Bos man. “Niemand kan dan stiekem meekijken op het scherm.”

Zelfs tijdens het werk biedt Tobii Aware bescherming tegen nieuws gierige ogen. Peek Detection geeft bijvoorbeeld een waarschuwing af als iemand stiekem lijkt mee te kijken naar het scherm vanuit een

niet-wenselijke hoek. “Het geeft ook meteen een blur als iemand een foto lijkt te willen maken van wat er op het scherm staat”, zegt Bosman. De instellingen zijn volledig naar wens in te richten. Sommige orga nisaties werken meer met gevoelige gegevens dan andere.

Bovendien biedt Tobii Aware ook ease-of-life-functies, zoals het au tomatisch verplaatsen van de muis cursor naar het tweede scherm op het moment dat de gebruiker zijn ogen daarop richt. Ook beschik ken de laptops over een hardwa re integrated lock switch voor de webcams. Die maakt het mogelijk om de camera’s hardwarematig uit te schakelen, zodat deze niet door kwaadwillenden kan worden ge bruikt.

Een andere nieuwe mogelijkheid van MSI is Tile, een Bluetooth-don gle waarmee een apparaat via een smartphone kan worden geloka liseerd. Wanneer die is ingescha keld, zal het signaal steeds sterker worden naarmate de gebruiker dichter bij de laptop is. Maar het is volgens Bosman een vergissing om deze functies te zien als afzonder lijke aardigheden. “Het gaat om het totaalpakket”, legt hij uit. “Partners zijn daar ook de beste mensen voor die dat kunnen overbrengen. Zij zijn voor ons cruciaal om de voorlich ting te geven van wat mogelijk is en welke functionaliteiten het beste bij de eindklant passen. Voor mij is vooral bewustwording van groot belang. En ook daarin spelen onze partners een belangrijke rol.”◾

“Het is de verantwoordelijkheid van de producent om gebruiksgemak en security te maximaliseren”

Onlangs maakte ESET zijn extended detection & response (XDR)-platform beschikbaar voor MSP’s. Die kunnen daarmee hun klanten nog beter beveiligen én hun eigen weerbaarheid vergroten. Tekst: Mels Dees

Honderd procent veilig gaat niet in de wereld van security,” legt Ashley Schut, Head of MSP bij ESET in Nederland uit, “maar het gaat erom dat je vandaag een stukje veiliger bent dan je gisteren was, en morgen weer wat meer dan vandaag.” XDR is juist zo interessant, omdát honderd procent beveiliging niet mogelijk is. “Het gaat erom dat je snel en adequaat kunt reageren.” Schut vergelijkt het met digitaal cameratoezicht, waarbij je een onderscheid kunt maken tussen proactief meekijken en terugkijken. “Bij reactieve monitoring kijk je na een inbraak terug om te zien wat er gebeurd is. Welke stappen hebben de inbrekers genomen, waar zijn ze geweest? Met deze informatie kun je je security verbeteren, optimaliseren en voorkomen dat hetzelfde scenario een volgende keer weer kan overkomen. Bij proactieve monitoring kijk je realtime hoe de inbreker door de voordeur het huis binnendringt. Je ziet hem rondkijken en rommelen in de kasten. Hij doet verder eigenlijk nog niets, neemt niets mee. Maar hij is wel in het huis, en dat is simpelweg geen ‘normaal’ gedrag.”

Ook bij ransomware kan het maanden

duren voor je echt merkt dat er indringers aanwezig zijn. Ook daar monitor je enerzijds actueel vreemd gedrag: wie opent welke folders, welke files worden gekopieerd? Met XDR kun je dan niet alleen terugkijken hoe en wanneer de cybercrimineel binnendrong, maar ook wat hij allemaal doet, nog voordat het echt opvalt.

Informatie uit meerdere oplossingen komt samen De camerasystemen in de fysieke wereld en XDR in de digitale omgeving zorgen ervoor dat we de juiste informatie hebben om tijdig de juiste maatregelen te kunnen tre en. “Zo zorg je er beter dan voorheen voor dat een kwaadwillende niet nog eens op die manier binnen kan komen.” Deze aanpassingen in de beveiliging vereisen een continue finetuning en optimalisatie binnen de eigen omgeving.

Als een MSP zich wil ontwikkelen tot een MSSP, biedt XDR veel kansen. “Je kunt zo ook de stap maken naar een eigen SOC, inclusief threat hunting en incident res-

ponse op bedreigingen en incidenten,” geeft Schut aan. “Op dat moment voeg je eigenlijk alle informatie uit de vele ESET-oplossingen bij elkaar. Zo kun je een professionaliseringsslag maken binnen de dienstverlening die je nu al aanbiedt.”

Eigen weerbaarheid MSP’s Dat is echter niet alles. “XDR kan ook een belangrijke rol spelen bij het vergroten van de eigen weerbaarheid van de MSP-organisatie. Ook dat brengt een professionaliseringsslag met zich mee.”

Een aanval op acht woningbouwcorporaties, eerder dit jaar via de ICT-dienstverlener van die organisaties heeft nog eens duidelijk gemaakt dat serviceproviders niet alleen hun klanten moeten beschermen, maar zelf ook een target zijn. Schut: “Ook al heb je zelf wellicht nog geen 40 mensen in dienst, je hebt als onderneming wel toegang tot misschien wel 200 klantomgevingen. Daarmee heb je in feite het risiconiveau van een grote enterprise-organisatie.”

Daarnaast speelt het feit dat cybercriminelen steeds vaker specifieke

“XDR kan ook een belangrijke rol spelen bij het vergroten van de eigen weerbaarheid van de MSP-organisatie”

MSP-tooling gebruiken om eindklanten aan te vallen. Serviceproviders moeten zich daarvan bewust zijn. Het is uiteraard van belang als MS(S)P zelf het goede voorbeeld te geven. “Practice what you preach,” stelt Schut. “En daarbij maakt het het verhaal richting de klant ook makkelijker als je zelf ervaring hebt met de oplossing in de praktijk.”

Het openstellen van het XDR-platform voor MSP-partners, betekent overigens niet dat elke resel-

ler zich nu tot MSSP moet ontwikkelen. Schut: “Maar we kunnen wel samen kijken op welk servicelevel de partner het liefst zou opereren, en hoe hij daar naartoe zou kunnen groeien met zijn organisatie.”

Als onderdeel van die dialoog biedt ESET onder meer health checks aan, waarmee de MSP’s hun voordeel kunnen doen. “Daarnaast delen we best practices en brengen partners bij elkaar zodat ze kennis kunnen delen. Zo kijken we samen naar de concrete behoefte bij de partnerorganisatie en hoe we vanuit ESET hierin kunnen ondersteunen.”

Drie vormen van ondersteuning Schut geeft aan dat er drie manieren zijn waarop ESET de MSP-partners kan ondersteunen: begeleiding, consulting en outsourcing. Bij begeleiden is het securitybedrijf een kennispartner voor een MSP, met veel ervaring en expertise in huis. “Als we consultancy leveren, dan is dat vaak aan MSP’s die wel een securityspecialist in huis hebben, maar die toch nog op zoek is naar oplossingen voor specifieke uitdagingen.” Omdat de arbeidsmarkt krap is en het aantal securityspecialisten beperkt, kunnen MSP’s er ook voor kiezen het operationele cybersecurityproces te outsourcen naar ESET.